В сложной архитектуре программного обеспечения управление взаимодействием компонентов так же важно, как и сам код. Видимость пакетов определяет границы доступа между различными модулями в системе. Когда вы создаете диаграмму пакетов, вы не просто рисуете прямоугольники; вы определяете контракт взаимодействия между командами, уровнями и подсистемами. Понимание правил видимости пакетов обеспечивает, что ваша система со временем остается поддерживаемой, безопасной и масштабируемой.

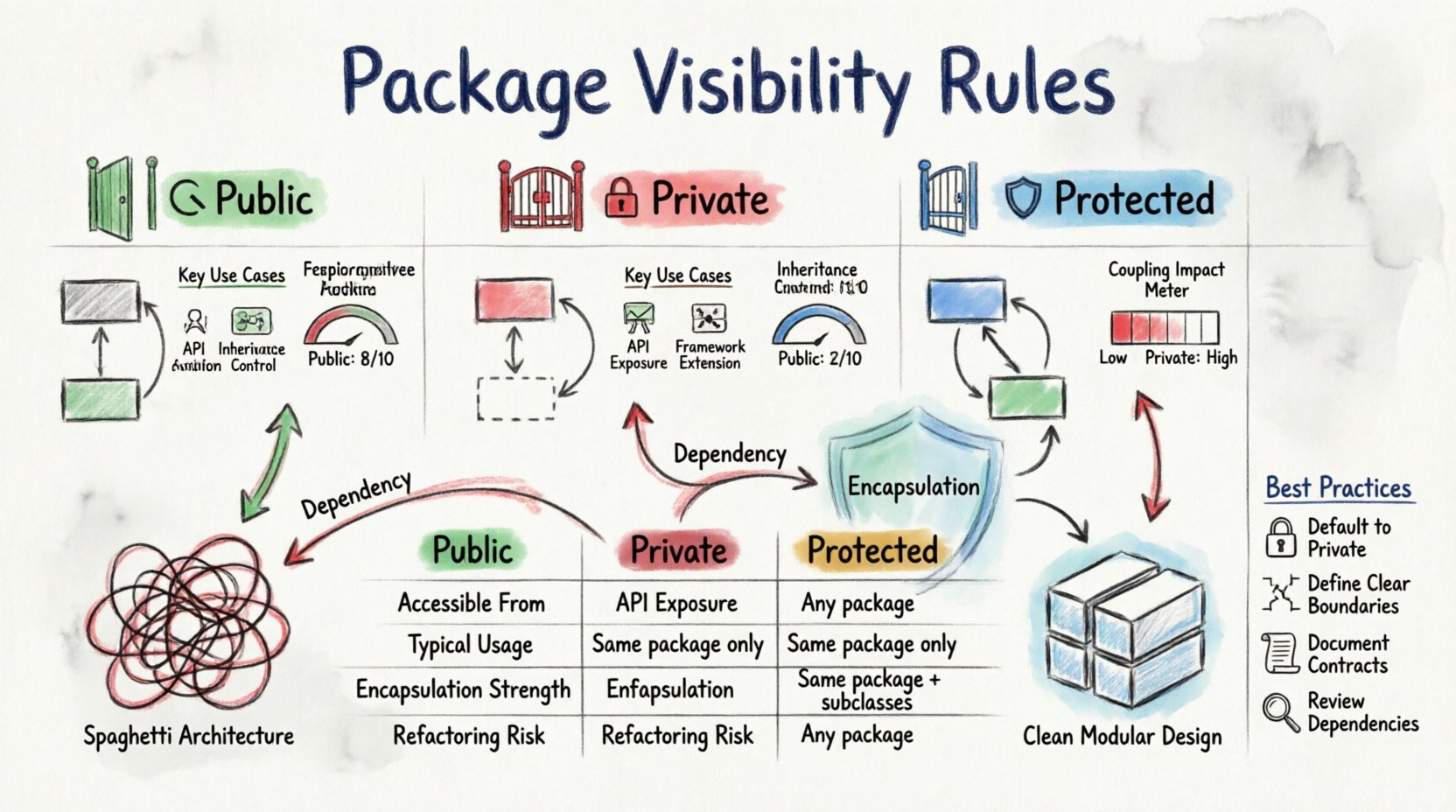

В этом руководстве рассматриваются три основных состояния видимости: Приватная, Публичная, и Защищенная. Мы рассмотрим, как каждое правило влияет на связность, согласованность и общее состояние архитектуры. Независимо от того, разрабатываете ли вы монолитное приложение или распределенную экосистему микросервисов, эти принципы универсально применимы к моделированию на основе моделей и проектированию программного обеспечения.

🏗️ Понимание концепции видимости пакетов

Пакет представляет собой логическую группировку связанных элементов. Это может быть набор классов, интерфейсов или подсистем, которые работают вместе для решения конкретной задачи в области. Однако без правил видимости каждый пакет мог бы получать доступ ко всем другим пакетам, что приводит к запутанной сети зависимостей, известной как архитектура «спагетти».

Видимость выступает в роли сторожа. Она определяет, кто может видеть что. Речь идет не только о скрытии деталей реализации; это вопрос контроля площади поверхности вашей системы. Когда видимость слишком высока, изменения в одной области могут случайно нарушить другую. Когда видимость слишком низка, система становится жесткой и трудной для интеграции.

Ключевые аспекты, которые следует учитывать при видимости, включают:

- Инкапсуляция:Скрытие внутренней логики от внешних потребителей.

- Разъединение:Снижение зависимостей между нерелевантными модулями.

- Обнаруживаемость:Обеспечение того, чтобы публичные интерфейсы были понятны и доступны там, где это необходимо.

- Безопасность:Предотвращение несанкционированного доступа к чувствительным данным или логике.

🔓 Публичная видимость: открытая дверь

Публичная видимость — это наиболее разрешающее состояние. Элементы, помеченные как публичные, доступны из любого другого пакета в системе. Это стандартный интерфейс, через который внешние модули взаимодействуют с вашим пакетом.

Когда использовать публичную видимость

Публичная видимость должна использоваться только для стабильных, хорошо определенных API. Это контракт, который вы предлагаете остальному системе. Если пакет предоставляет слишком много публичных элементов, он становится протекающей абстракцией, где детали внутренней реализации выходят за пределы модуля.

- Основные службы: Если пакет предоставляет фундаментальную службу, на которую полагаются многие другие пакеты, его основные интерфейсы должны быть публичными.

- Точки входа: Точки первоначального доступа к подсистеме должны быть публичными, чтобы обеспечить интеграцию.

- Модели домена: Сущности, представляющие бизнес-концепции, часто должны быть публичными, чтобы различные слои могли с ними работать.

Последствия публичной видимости

Хотя публичная видимость облегчает интеграцию, она сопряжена со значительной ответственностью. Каждый публичный элемент — это потенциальная точка отказа. Если вы измените сигнатуру публичного метода, вы нарушите договор для каждого потребителя этого пакета. Это требует строгого управления версиями и стратегий обратной совместимости.

Распространённые риски включают:

- Высокая связанность: Другие пакеты могут стать зависимыми от конкретных внутренних классов, которые изначально предназначались для внутреннего использования.

- Сложность рефакторинга: Изменение внутренней структуры становится рискованным, потому что внешние пакеты могут полагаться на раскрытые детали.

- Уязвимость безопасности: Чувствительные структуры данных могут быть случайно раскрыты, если не проводится тщательная проверка.

🔒 Приватная видимость: Закрытая комната

Приватная видимость ограничивает доступ только к самому пакету. Никакой другой пакет не может напрямую получить доступ к элементам, помеченным как приватные. Это наиболее сильная форма инкапсуляции. Она гарантирует, что внутренняя работа модуля остаётся непрозрачной для остальной части системы.

Когда использовать приватную видимость

Приватная видимость — это состояние по умолчанию для деталей реализации. Она используется для вспомогательных методов, временных переменных и внутренних алгоритмов, которые не должны зависеть от внешней логики.

- Вспомогательные элементы реализации: Функции, поддерживающие публичный API, но не полезные или непонятные за пределами пакета.

- Управление состоянием: Внутренние переменные состояния, которые должны изменяться только через публичные методы.

- Обёртки для сторонних библиотек: Если вы обёртываете стороннюю библиотеку, оставьте внутреннюю логику адаптера приватной.

Преимущества приватной видимости

Использование приватной видимости освобождает разработчика. Вы можете изменить реализацию приватного элемента, не затрагивая других. Это способствует гибкости и позволяет постоянно улучшать код, не опасаясь нарушения внешних зависимостей.

Ключевые преимущества включают:

- Стабильность: Публичный контракт остается стабильным, даже если внутренний код кардинально изменяется.

- Четкость: Пользователи пакета не обязаны понимать, как работает пакет, а только что он делает.

- Контроль: Вы полностью контролируете внутреннее поведение пакета.

🛡️ Защищённая видимость: Полуоткрытая дверь

Защищённая видимость находится между публичной и приватной. Она позволяет доступ из самого пакета и из пакетов, которые считаются частью той же подсистемы или семьи. Это часто используется в иерархических архитектурах, где родительский пакет определяет правила, которые следуют дочерние пакеты.

Когда использовать защищённую видимость

Защищённая видимость идеально подходит для точек расширения. Она позволяет делиться логикой с доверенными подмодулями, не раскрывая эту логику для всей системы.

- Подпакеты: Если пакет содержит подпакеты, защищённая видимость позволяет им делиться внутренними инструментами.

- Системы плагинов: Если у вас есть архитектура плагинов, защищённая видимость может позволить плагинам получать доступ к основным механизмам, не делая их публичными.

- Паттерны наследования: В некоторых контекстах моделирования защищённая видимость имитирует поведение наследования, при котором производные классы могут получать доступ к внутренним элементам базового класса.

Рассмотрение защищённой видимости

Защищённая видимость требует чётких определений того, что составляет «семью» или «подсистему». Неоднозначность здесь может привести к путанице относительно того, кто имеет доступ к чему. Крайне важно чётко документировать иерархию, чтобы разработчики понимали масштаб защищённых элементов.

Возможные трудности включают:

- Путаница в области видимости:Разработчики могут считать, что защищённые элементы являются приватными, или наоборот.

- Косвенная связанность:Подпакеты могут стать тесно связанными с внутренней структурой родительского пакета.

- Сложность тестирования: Тестирование защищённых элементов часто требует специальных настроек доступа, которых не требуется для публичных элементов.

📊 Сравнение правил видимости

Понимание различий проще, когда они рассматриваются рядом. В таблице ниже приведены краткие сведения об уровнях доступа, типичных случаях использования и влиянии на систему.

| Уровень видимости | Область доступа | Основной случай использования | Влияние на связанность |

|---|---|---|---|

| Публичный 🔓 | Любой пакет в системе | Стабильные API, точки входа | Увеличивает риск высокой связанности |

| Приватный 🔒 | Только сам пакет | Детали реализации, вспомогательные элементы | Снижает связанность, повышает инкапсуляцию |

| Защищённый 🛡️ | Пакет и подпакеты | Точки расширения, внутреннее использование | Сбалансированная связанность внутри иерархии |

🛠️ Лучшие практики реализации

Правильное применение правил видимости требует дисциплины. Знания определений недостаточно; их необходимо последовательно применять на протяжении всего цикла проектирования и разработки.

1. По умолчанию использовать приватность

Принять установку, при которой видимость по умолчанию ограничена. Экспонируйте только то, что абсолютно необходимо. Это минимизирует площадь поверхности вашей системы и снижает вероятность случайных зависимостей.

2. Определить чёткие границы

Убедитесь, что границы пакетов совпадают с логическими границами доменов. Если пакет содержит два различных понятия, разделите их. Это делает правила видимости более значимыми и легкими для управления.

3. Документировать контракт

Для публичных элементов документация обязательна. Потребители должны знать, как использовать интерфейс. Для защищённых элементов внутренняя документация должна объяснять иерархию и правила использования.

4. Проверять зависимости

Регулярно проверяйте граф зависимостей. Ищите пакеты, зависящие от внутренних классов других пакетов. Это часто указывает на нарушение правил видимости, которое следует исправить.

⚠️ Распространённые ошибки, которые следует избегать

Даже опытные архитекторы могут допускать ошибки с видимостью. Своевременное распознавание этих ошибок может существенно сэкономить технический долг.

- Избыточная экспозиция интерфейсов:Создание публичного API, слишком детализированного. Лучше группировать функциональность в согласованные единицы, чем экспонировать каждую небольшую функцию.

- Пренебрежение нюансами защищённого доступа: Предполагая, что защищенный доступ работает одинаковым образом во всех контекстах моделирования. В некоторых средах защищенный доступ обрабатывается иначе, чем в других.

- Статический доступ:Использование статических методов, которые обходят правила видимости, может привести к скрытым зависимостям, которые трудно отследить.

- Циклические зависимости:Правила видимости не предотвращают циклические зависимости. Два пакета могут быть публичными друг для друга, но при этом создавать цикл, который нарушает компиляцию или выполнение.

🔄 Влияние на сопровождение и масштабируемость

Выбор правил видимости напрямую влияет на то, насколько легко система может поддерживаться и масштабироваться. Хорошо структурированная модель видимости позволяет командам работать параллельно, не мешая друг другу.

Сопровождение

Когда видимость хорошо управляема, рефакторинг становится локальной задачей. Вы можете изменять внутренности пакета, не беспокоясь о том, что сломаете остальную часть системы. Это снижает стоимость изменений и повышает скорость разработки.

Масштабируемость

По мере роста системы количество пакетов увеличивается. Без строгих правил видимости сложность взаимодействий растет экспоненциально. Ограничивая доступ, вы контролируете кривую сложности. Это облегчает ввод новых разработчиков, поскольку публичный интерфейс служит основным источником истины.

Согласование с организационной структурой команды

Правила видимости могут отражать границы команд. Если у вас есть команда, ответственная за определенный пакет, этот пакет должен предоставлять только то, что команда хочет, чтобы другие использовали. Это согласует техническую архитектуру с организационной структурой, что часто называют законом Конвея.

🚀 Стратегии миграции и рефакторинга

Существующие системы часто имеют плохую структуру видимости. Переход от слабой структуры к строгой требует плана.

Фаза 1: Аудит

Создайте карту всех текущих зависимостей. Определите, какие пакеты слишком многое экспортируют, а какие недостаточно используют публичные интерфейсы.

Фаза 2: Стабилизация

Убедитесь, что публичные интерфейсы стабильны. Не рефакторьте публичный API одновременно с изменением правил видимости. Сначала исправьте контракт.

Фаза 3: Ограничение

Постепенно перемещайте детали реализации в приватные. Введите защищенный доступ для общих утилит перед удалением публичного доступа.

Фаза 4: Проверка

Запустите комплексные тесты, чтобы убедиться, что система по-прежнему работает корректно после изменений видимости. Автоматизированное тестирование обязательно на этой фазе.

🔗 Связь между видимостью и зависимостями

Видимость и зависимость тесно связаны. Видимость определяет, что можнодоступно для получения, тогда как зависимость определяет, что используетсядоступно. Здоровая система минимизирует зависимости, максимизируя ограничения видимости.

Когда пакет зависит от другого, он должен зависеть от публичного интерфейса. Если он зависит от внутренних классов, это создает хрупкую связь. Это часто называют “внутренняя зависимость. В идеале внутренние зависимости следует устранять или минимизировать.

Рассмотрим следующие шаблоны зависимостей:

- Прямая зависимость: Пакет A использует публичный API пакета B. Это желаемый шаблон.

- Внутренняя зависимость: Пакет A использует приватные или защищённые классы пакета B. Это следует избегать, если пакет A не является подпакетом.

- Неявная зависимость: Пакет A полагается на побочные эффекты пакета B. Это опасно и должно быть устранено.

🌐 Видимость в распределённых системах

В распределённых архитектурах правила видимости выходят за пределы кодовой базы. Они применяются к сетевым границам и шлюзам API. Пакет может быть публичным в рамках сервиса, но приватным в контексте более широкой системы.

Для этого требуется многоуровневый подход:

- Граница сервиса: Определите, какие сервисы ориентированы на внешнее использование, а какие — исключительно внутренние.

- Шлюз API: Используйте шлюз для обеспечения правил видимости на сетевом уровне.

- Договоры данных: Убедитесь, что модели данных, публично доступные, версионированы и стабильны.

📝 Основные выводы

Управление видимостью пакетов — фундаментальный навык в архитектуре программного обеспечения. Требуется баланс между открытостью для интеграции и ограничениями для обеспечения безопасности. Следуя принципам приватной, публичной и защищённой видимости, вы создаёте системы, устойчивые и адаптивные.

Помните основные принципы:

- Держите детали реализации в приватности.

- Делайте публичными только необходимые интерфейсы.

- Используйте защищённую видимость для обмена внутри иерархии.

- Регулярно проверяйте зависимости.

- Согласовывайте видимость с границами команд.

Применяя эти правила последовательно, вы создаёте основу, способствующую долгосрочному росту и стабильности. Вложения, сделанные на ранних этапах для определения видимости, окупаются снижением затрат на сопровождение и увеличением скорости разработки на протяжении всего жизненного цикла проекта.