W złożonych architekturach oprogramowania zarządzanie wzajemnymi interakcjami komponentów jest równie ważne jak sam kod. Widoczność pakietów definiuje granice dostępu między różnymi modułami w systemie. Gdy tworzysz diagram pakietów, nie rysujesz po prostu pudełek; definiujesz umowę interakcji między zespołami, warstwami i podsystemami. Zrozumienie zasad widoczności pakietów zapewnia, że Twój system pozostaje łatwy do utrzymania, bezpieczny i skalowalny w długiej perspektywie.

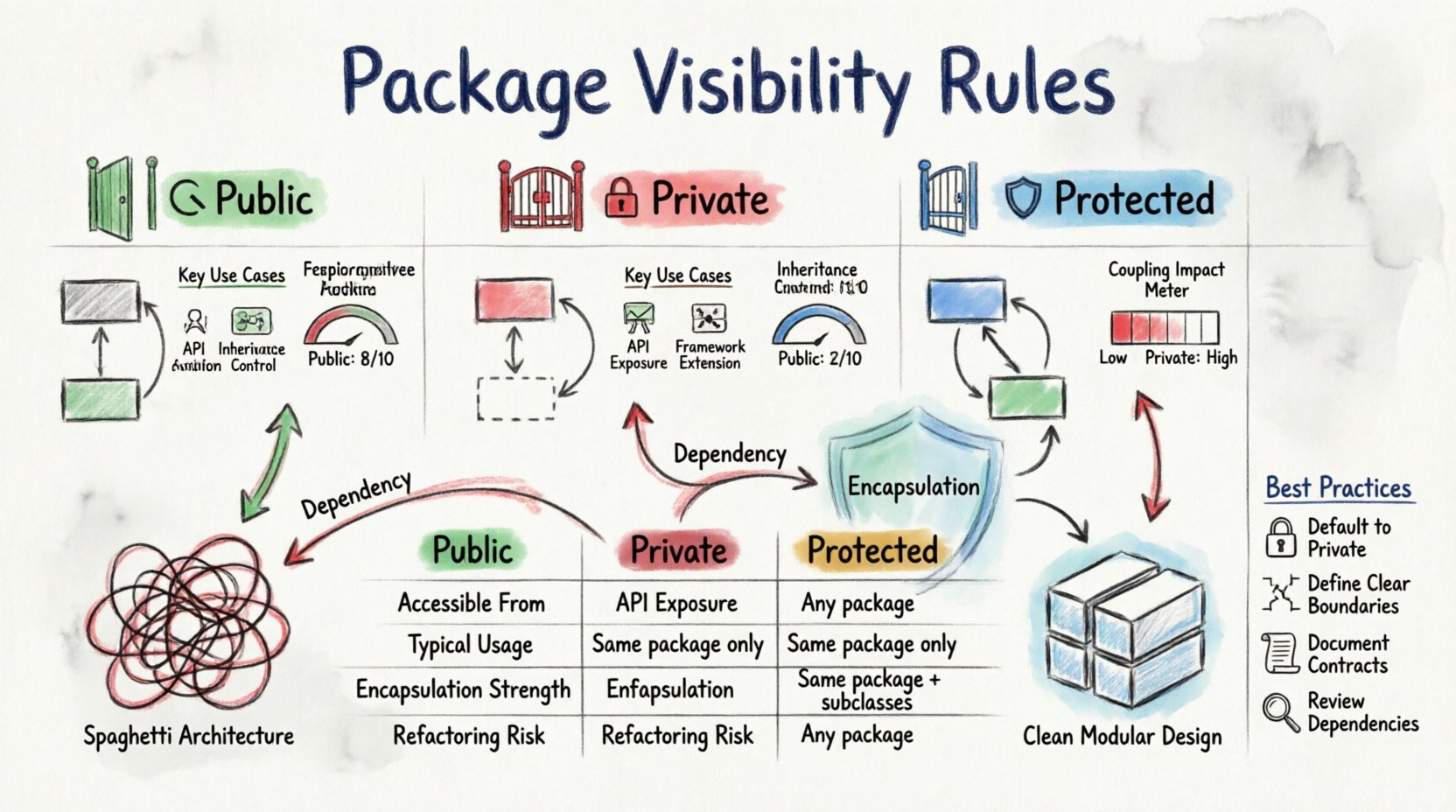

Ten przewodnik bada trzy podstawowe stany widoczności: Prywatne, Publiczne, oraz Chronione. Przeanalizujemy, jak każda zasada wpływa na sprzężenie, spójność oraz ogólny stan architektury. Niezależnie od tego, czy projektujesz aplikację monolityczną, czy rozproszony ekosystem mikroserwisów, te zasady mają uniwersalne znaczenie dla rozwoju opartego na modelach i projektowania oprogramowania.

🏗️ Zrozumienie koncepcji widoczności pakietów

Pakiet reprezentuje logiczne grupowanie powiązanych elementów. Może to być zestaw klas, interfejsów lub podsystemów działających razem w celu rozwiązania konkretnego problemu dziedziny. Bez zasad widoczności każdy pakiet mógłby uzyskać dostęp do każdego innego pakietu, co prowadzi do skomplikowanej sieci zależności znanej jako architektura makaronowa.

Widoczność działa jak strażnik. Określa, kto może zobaczyć co. Chodzi nie tylko o ukrywanie szczegółów implementacji; chodzi o kontrolowanie obszaru działania Twojego systemu. Gdy widoczność jest zbyt otwarta, zmiany w jednym obszarze mogą niechcianie uszkodzić inny. Gdy widoczność jest zbyt zamknięta, system staje się sztywny i trudny do integracji.

Kluczowe kwestie dotyczące widoczności to:

- Uwzględnienie: Ukrywanie logiki wewnętrznej przed zewnętrznymi użytkownikami.

- Odrzut: Zmniejszanie zależności między niepowiązanymi modułami.

- Odkrywalność: Zapewnianie, że publiczne interfejsy są jasne i dostępne tam, gdzie są potrzebne.

- Bezpieczeństwo: Zapobieganie nieautoryzowanemu dostępowi do wrażliwych danych lub logiki.

🔓 Widoczność publiczna: Otwarta brama

Widoczność publiczna to najbardziej uprzywilejowany stan. Elementy oznaczone jako publiczne są dostępne z dowolnego innego pakietu w systemie. Jest to standardowy interfejs, przez który moduły zewnętrzne komunikują się z Twoim pakietem.

Kiedy stosować widoczność publiczną

Widoczność publiczna powinna być rezerwowana dla stabilnych, dobrze zdefiniowanych interfejsów API. To umowa, którą oferujesz reszcie systemu. Jeśli pakiet eksponuje zbyt wiele elementów publicznych, staje się przepuszczalną abstrakcją, gdzie szczegóły implementacji wewnętrznej uchodzą poza granice modułu.

- Usługi główne: Jeśli pakiet zapewnia podstawową usługę, na której opiera się wiele innych pakietów, jego główne interfejsy powinny być publiczne.

- Punkty wejścia: Początkowe punkty dostępu do podsystemu powinny być publiczne, aby umożliwić integrację.

- Modele domenowe: Encje reprezentujące koncepcje biznesowe często muszą być publiczne, aby różne warstwy mogły z nimi manipulować.

Skutki widoczności publicznej

Choć widoczność publiczna ułatwia integrację, wiąże się z istotnymi obowiązkami. Każdy element publiczny to potencjalny punkt awarii. Jeśli zmienisz sygnaturę metody publicznej, naruszasz umowę dla każdego użytkownika tego pakietu. Wymaga to rygorystycznej wersjonizacji i strategii zgodności wstecznej.

Typowe ryzyka obejmują:

- Wysoka zależność: Inne pakiety mogą stać się zależne od konkretnych klas wewnętrznych, które miały być wewnętrzne.

- Trudności refaktoryzacji: Zmiana struktury wewnętrznej staje się ryzykowna, ponieważ zewnętrzne pakiety mogą polegać na udostępnionych szczegółach.

- Narażenie na zagrożenia bezpieczeństwa: Czułe struktury danych mogą zostać niechcący ujawnione, jeśli nie zostaną dokładnie sprawdzone.

🔒 Widoczność prywatna: Zamknięta komnata

Widoczność prywatna ogranicza dostęp do samego pakietu. Żaden inny pakiet nie może bezpośrednio uzyskać dostępu do elementów oznaczonych jako prywatne. Jest to najmocniejsza forma hermetyzacji. Zapewnia, że wewnętrzne działanie modułu pozostaje nieprzezroczyste dla reszty systemu.

Kiedy stosować widoczność prywatną

Widoczność prywatna jest domyślnym stanem dla szczegółów implementacji. Służy do metod pomocniczych, zmiennych tymczasowych i wewnętrznych algorytmów, które nie powinny być wpływane przez logikę zewnętrzna.

- Pomocnicy implementacji: Funkcje wspierające publiczne API, ale nieprzydatne lub niezrozumiałe poza pakietem.

- Zarządzanie stanem: Zmienne stanu wewnętrzne, które powinny być modyfikowane wyłącznie za pomocą metod publicznych.

- Odpowiedniki bibliotek zewnętrznych: Jeśli otaczasz bibliotekę zewnętrzną, zachowaj wewnętrzną logikę adaptera jako prywatną.

Zalety widoczności prywatnej

Używanie widoczności prywatnej uwolnia programistę. Możesz zmienić implementację elementu prywatnego bez wpływu na innych. Zachęca to do elastyczności i pozwala na ciągłe doskonalenie bez obawy o naruszenie zależności zewnętrznych.

Główne zalety obejmują:

- Stabilność: Umowa publiczna pozostaje stabilna, nawet jeśli kod wewnętrzny zmienia się drastycznie.

- Jasność:Użytkownicy pakietu nie muszą rozumieć, jak działa pakiet, tylko co robi.

- Kontrola:Masz pełną kontrolę nad tym, jak pakiet zachowuje się wewnętrznie.

🛡️ Chronione widoczność: Półotwarta brama

Chroniona widoczność znajduje się pomiędzy publiczną a prywatną. Pozwala na dostęp z samego pakietu oraz z pakietów uznawanych za część tej samej podsystemu lub rodziny. Jest często używana w architekturach hierarchicznych, gdzie pakiet nadrzędny definiuje zasady, które pakietu potomne muszą przestrzegać.

Kiedy używać chronionej widoczności

Chroniona widoczność jest idealna dla punktów rozszerzania. Pozwala dzielić się logiką z zaufanymi modułami podrzędnymi, nie ujawniając tej logiki całemu systemowi.

- Pakiet podstawowy:Jeśli pakiet zawiera podpakiety, chroniona widoczność pozwala im dzielić się wewnętrznymi narzędziami.

- Systemy wtyczek:Jeśli masz architekturę wtyczek, chroniona widoczność może pozwolić wtyczkom uzyskiwać dostęp do mechanizmów głównych bez ujawniania ich publicznie.

- Wzorce dziedziczenia:W niektórych kontekstach modelowania chroniona widoczność symuluje zachowanie dziedziczenia, gdzie klasy pochodne mogą uzyskiwać dostęp do wewnętrznych elementów klasy bazowej.

Uwagi dotyczące chronionej widoczności

Chroniona widoczność wymaga jasnych definicji tego, co stanowi „rodzinę” lub „podsystem”. Niejasność w tym miejscu może prowadzić do zamieszania co do tego, kto ma dostęp do czego. Kluczowe jest jasne dokumentowanie hierarchii, aby programiści rozumieli zakres chronionych elementów.

Potencjalne wyzwania obejmują:

- Zmieszanie zakresu:Programiści mogą założyć, że chronione elementy są prywatne, lub na odwrót.

- Niepośrednie sprzężenie:Pakiety podrzędne mogą stać się silnie powiązane z wewnętrzną strukturą pakietu nadrzędnego.

- Złożoność testowania:Testowanie chronionych elementów często wymaga specjalnych ustawień dostępu, które nie są potrzebne dla elementów publicznych.

📊 Porównanie zasad widoczności

Zrozumienie różnic jest łatwiejsze, gdy są one przedstawione obok siebie. Poniższa tabela podsumowuje poziomy dostępu, typowe przypadki użycia oraz wpływ na system.

| Poziom widoczności | Zakres dostępu | Główny przypadek użycia | Wpływ na sprzężenie |

|---|---|---|---|

| Publiczne 🔓 | Dowolny pakiet w systemie | Stabilne interfejsy API, punkty wejścia | Zwiększa ryzyko wysokiej zależności |

| Prywatne 🔒 | Tylko pakiet | Szczegóły implementacji, pomocniki | Zmniejsza zależność, zwiększa hermetyzację |

| Chronione 🛡️ | Pakiet i podpakiety | Punkty rozszerzeń, wewnętrzne współdzielenie | Zrównoważona zależność w obrębie hierarchii |

🛠️ Najlepsze praktyki implementacji

Poprawne stosowanie zasad widoczności wymaga dyscypliny. Nie wystarczy znać definicji; musisz je spójnie stosować przez cały cykl projektowania i rozwoju.

1. Domyślnie prywatne

Przyjmij nastawienie, w którym widoczność jest domyślnie ograniczona. Wyeksponuj tylko to, co jest absolutnie konieczne. Zmniejsza to obszar działania systemu i zmniejsza prawdopodobieństwo przypadkowych zależności.

2. Ustal jasne granice

Upewnij się, że granice pakietów są zgodne z logicznymi granicami domen. Jeśli pakiet zawiera dwa różne pojęcia, podziel go. To sprawia, że zasady widoczności są bardziej znaczące i łatwiejsze do zarządzania.

3. Dokumentuj kontrakt

Dla elementów publicznych dokumentacja jest obowiązkowa. Konsumentom trzeba wyjaśnić, jak korzystać z interfejsu. Dla elementów chronionych dokumentacja wewnętrzna powinna wyjaśnić hierarchię i zasady użytkowania.

4. Przeglądaj zależności

Regularnie audytuj graf zależności. Szukaj pakietów, które zależą od klas wewnętrznych innych pakietów. Często oznacza to naruszenie zasad widoczności, które należy naprawić.

⚠️ Najczęstsze pułapki do uniknięcia

Nawet doświadczeni architekci mogą popełniać błędy związane z widocznością. Wczesne rozpoznanie tych pułapek może zaoszczędzić znaczną długoterminową długą techniczną.

- Zbyt duża widoczność interfejsów: Tworzenie publicznego interfejsu API, który jest zbyt szczegółowy. Lepiej zgrupować funkcjonalność w spójne jednostki niż eksponować każdą małą funkcję.

- Ignorowanie subtelności chronionych: Zakładając, że dostęp chroniony działa tak samo we wszystkich kontekstach modelowania. Niektóre środowiska traktują dostęp chroniony inaczej niż inne.

- Dostęp statyczny:Używanie metod statycznych, które obejmują zasady widoczności, może prowadzić do ukrytych zależności, które trudno śledzić.

- Zależności cykliczne:Zasady widoczności nie zapobiegają zależnościom cyklicznym. Dwa pakiety mogą być publiczne względem siebie, ale nadal tworzyć cykl, który powoduje błąd kompilacji lub wykonania.

🔄 Wpływ na utrzymanie i skalowalność

Wybór zasad widoczności bezpośrednio wpływa na to, jak łatwo system można utrzymywać i skalować. Dobrze zorganizowany model widoczności pozwala zespołom pracować równolegle, nie przeszkadzając sobie.

Utrzymanie

Gdy widoczność jest dobrze zarządzana, refaktoryzacja staje się zadaniem lokalnym. Możesz zmieniać wewnętrzne elementy pakietu, nie martwiąc się o uszkodzenie reszty systemu. Zmniejsza to koszt zmiany i zwiększa prędkość rozwoju.

Skalowalność

W miarę wzrostu systemu liczba pakietów rośnie. Bez ściśle określonych zasad widoczności złożoność interakcji rośnie wykładniczo. Ograniczając dostęp, kontrolujesz krzywą złożoności. Ułatwia to wdrażanie nowych programistów, ponieważ publiczny interfejs stanowi główny źródło prawdy.

Zgodność z budową zespołu

Zasady widoczności mogą odzwierciedlać granice zespołów. Jeśli masz zespół odpowiedzialny za konkretny pakiet, ten pakiet powinien udostępniać tylko to, co ten zespół chce, by inni używali. To dopasowuje architekturę techniczną do struktury organizacyjnej, co często nazywa się Prawem Conwaya.

🚀 Strategie migracji i refaktoryzacji

Istniejące systemy często mają słabe struktury widoczności. Przejście od luźnej struktury do ściślej zdefiniowanej wymaga planu.

Faza 1: Audyt

Zaprojektuj wszystkie bieżące zależności. Zidentyfikuj, które pakiety nadmiernie ujawniają swoje elementy, a które słabo wykorzystują publiczne interfejsy.

Faza 2: Stabilizacja

Upewnij się, że publiczne interfejsy są stabilne. Nie refaktoryzuj publicznego interfejsu API, gdy jednocześnie zmieniasz zasady widoczności. Najpierw napraw kontrakt.

Faza 3: Ogranicz

Stopniowo przenieś szczegóły implementacji do prywatnych. Wprowadź widoczność chronioną dla wspólnych narzędzi przed usunięciem dostępu publicznego.

Faza 4: Weryfikacja

Uruchom kompleksowe testy, aby upewnić się, że system nadal działa poprawnie po zmianach widoczności. Testy automatyczne są niezbędne w tej fazie.

🔗 Związek między widocznością a zależnościami

Widoczność i zależność są blisko powiązane. Widoczność definiuje, co możemoże być dostępne, podczas gdy zależność definiuje, co jestjest dostępne. Zdrowy system minimalizuje zależności poprzez maksymalizację ograniczeń widoczności.

Gdy pakiet zależy od innego, powinien zależeć od publicznego interfejsu. Jeśli zależy od klas wewnętrznych, tworzy kruchy link. Czasem nazywa się to “zależność wewnętrzna. Idealnie, zależności wewnętrzne powinny być eliminowane lub minimalizowane.

Zastanów się nad poniższymi wzorami zależności:

- Zależność bezpośredni: Pakiet A używa publicznego interfejsu API pakietu B. Jest to pożądany wzorzec.

- Zależność wewnętrzna: Pakiet A używa prywatnych lub chronionych klas pakietu B. Powinno się tego unikać, chyba że pakiet A jest podpakietem.

- Zależność niejawna: Pakiet A opiera się na skutkach ubocznych pakietu B. Jest to niebezpieczne i powinno zostać usunięte.

🌐 Widoczność w systemach rozproszonych

W architekturach rozproszonych zasady widoczności rozciągają się poza kodem źródłowym. Odnoszą się do granic sieciowych i bramek interfejsów API. Pakiet może być publiczny w ramach usługi, ale prywatny w kontekście szerszego systemu.

Wymaga to podejścia warstwowego:

- Granica usługi: Zdefiniuj, które usługi są publiczne, a które są dostępne tylko wewnętrznie.

- Brama interfejsu API: Użyj bramy, aby zastosować zasady widoczności na poziomie sieci.

- Umowy danych: Upewnij się, że modele danych udostępniane publicznie są wersjonowane i stabilne.

📝 Podsumowanie kluczowych wniosków

Zarządzanie widocznością pakietów to podstawowa umiejętność w architekturze oprogramowania. Wymaga ona równowagi między otwartością dla integracji a ograniczeniami dla bezpieczeństwa. Przestrzegając zasad widoczności prywatnej, publicznej i chronionej, tworzysz systemy wytrzymałe i elastyczne.

Pamiętaj o zasadach podstawowych:

- Zachowaj szczegóły implementacji jako prywatne.

- Zrób publiczne tylko niezbędne interfejsy.

- Używaj widoczności chronionej do współdzielenia hierarchii wewnętrznej.

- Regularnie audytuj zależności.

- Dostosuj widoczność do granic zespołów.

Przestrzegając tych zasad spójnie, budujesz fundament wspierający długoterminowy rozwój i stabilność. Wkład w zdefiniowanie widoczności na wczesnym etapie przynosi korzyści w postaci zmniejszonych kosztów utrzymania i zwiększonej szybkości rozwoju przez cały cykl projektu.