На фоне современной архитектуры программного обеспечения немногие принципы имеют такое же значение, как инкапсуляция в рамках анализа и проектирования, основанного на объектах (OOAD). Хотя её часто представляют как способ организации кода, истинная сила заключается в её способности служить фундаментальным слоем обеспечения безопасности данных. Когда разработчики правильно реализуют объекты, они создают границы, защищающие конфиденциальную информацию от несанкционированного доступа и повреждения. Это руководство исследует механизмы, преимущества и стратегии реализации инкапсуляции, уделяя особое внимание её вкладу в поддержание надёжных мер безопасности.

Безопасность — это не просто дополнительная функция; это архитектурное требование. Понимая, как объединять данные и методы, команды могут сократить поверхность атаки своих приложений. Этот документ подробно рассматривает, как работает скрытие информации, почему это важно для безопасности и как применять эти концепции, не жертвуя удобством сопровождения. Мы проанализируем технические нюансы, которые разделяют безопасный дизайн и уязвимые структуры кода.

Определение инкапсуляции в контексте OOAD 🔍

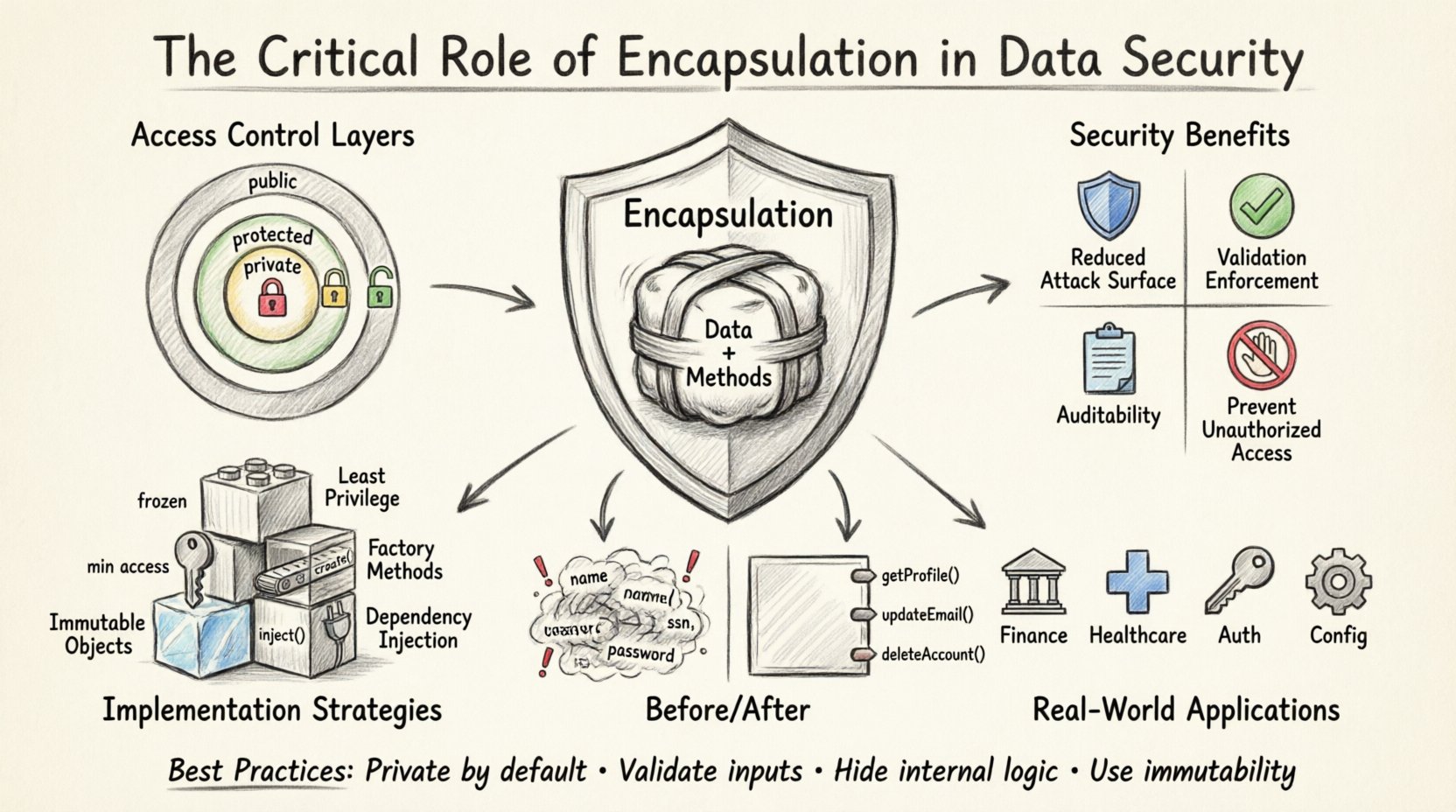

Инкапсуляция — это механизм, объединяющий данные и методы, которые их обрабатывают, в единый элемент, обычно объект. В анализе и проектировании, основанном на объектах, этот принцип гарантирует, что внутреннее состояние объекта скрыто от внешнего мира. Взаимодействовать с этим состоянием можно только через чётко определённые интерфейсы, часто называемые публичными методами или точками входа API.

Этот концепт основан на принципе скрытия информации. Он устанавливает, что внутреннее представление объекта должно быть независимым от кода, который его использует. Ограничивая прямой доступ к свойствам объекта, система устанавливает правила для изменения данных. Это создаёт контролируемую среду, в которой сохраняется целостность данных.

- Инкапсуляция объединяет данные (атрибуты) и поведение (методы) вместе.

- Скрытие информации ограничивает доступ к внутренним деталям.

- Интерфейс определяет публичный контракт для взаимодействия.

- Управление состоянием обеспечивает, что данные остаются валидными во время операций.

Без инкапсуляции данные превращаются в хаос. Любая часть системы может напрямую читать или записывать в области памяти. Это приводит к непредсказуемому поведению, повреждению данных и серьёзным уязвимостям безопасности. Инкапсуляция выступает в роли стражника, гарантируя, что каждое взаимодействие проходит через процесс проверки.

Безопасность скрытия информации 🚫

Основное преимущество инкапсуляции с точки зрения безопасности — сокращение поверхности атаки. Когда данные доступны напрямую, злоумышленники или багованный код могут использовать эти пути для вставки недопустимых данных или кражи конфиденциальной информации. Обернув данные в объект и предоставляя доступ только к определённым методам, система ограничивает точки входа.

Рассмотрим ситуацию, когда объект учётной записи пользователя хранит чувствительные поля, такие как пароли или номера кредитных карт. Если эти поля публичны, любой код, обладающий ссылкой на объект, может их изменить. Это критическая ошибка в архитектуре безопасности. Инкапсуляция заставляет разработчиков использовать методы, специально предназначенные для безопасной обработки этих полей.

Ключевые преимущества безопасности включают:

- Предотвращение несанкционированного изменения: Прямое присваивание заблокировано.

- Обязательная проверка ввода: Ввод может быть проверен до изменения состояния.

- Снижение побочных эффектов: Изменения изолированы внутри объекта.

- Аудируемость: Все изменения состояния проходят через известные методы.

Этот контроль необходим для соблюдения стандартов защиты данных. Многие нормативные акты требуют строгого контроля при работе с конфиденциальными данными. Инкапсуляция предоставляет структурные средства для реализации этих контрольных мер на уровне кода, а не только за счёт внешних слоёв безопасности.

Механизмы контроля доступа 🔐

Языки, основанные на объектах, предоставляют специальные ключевые слова для определения видимости членов класса. Эти модификаторы доступа — инструменты, используемые для реализации инкапсуляции. Понимание того, как работает каждый из них, критически важно для обеспечения безопасности данных.

| Модификатор | Видимость | Случай использования в области безопасности |

|---|---|---|

| Приватный | Доступно только внутри класса | Хранение чувствительных учетных данных или внутреннего состояния. |

| Защищенный | Доступно внутри класса и подклассов | Позволяет контролируемое наследование без полного раскрытия. |

| Публичный | Доступно из любого класса | Предоставление безопасных интерфейсов для взаимодействия. |

| Внутренний/Пакет | Доступно только внутри одного модуля | Ограничение области действия доверенными компонентами. |

Использование приватногомодификаторов является наиболее эффективным способом обеспечения безопасности данных. Когда поле является приватным, внешний код не может напрямую читать или записывать в него. Это вынуждает использовать публичные методы, такие как геттеры и сеттеры, которые могут включать логику для проверки входных данных.

Например, метод, предназначенный для обновления баланса, не должен просто присваивать новое значение. Он должен проверить, является ли транзакция допустимой, есть ли у счета достаточные средства и есть ли у пользователя разрешение. Эта логика находится внутри объекта, защищенная инкапсуляцией.

Проверка изменений состояния ✅

Одним из самых мощных аспектов инкапсуляции является возможность проверки данных перед их хранением. Когда разработчик предоставляет публичный метод для изменения объекта, он может включить в этот метод бизнес-правила и проверки безопасности. Это гарантирует, что объект никогда не перейдет в недопустимое или небезопасное состояние.

Этот процесс проверки часто называют очисткой входных данных или проверкой ограничений. Он предотвращает распространенные уязвимости, такие как переполнение буфера, атаки внедрения или логические ошибки, которые могут привести к нарушению безопасности.

Стратегии проверки внутри инкапсулированных объектов включают:

- Проверка диапазона:Обеспечение того, что числа находятся в допустимых пределах.

- Проверка типа:Подтверждение соответствия данных ожидаемым форматам.

- Переходы состояний:Предотвращение недопустимых изменений состояния (например, удаление оплаченного заказа).

- Проверка на null: Избегание исключений ссылки на null, которые могут привести к сбоям системы.

Перемещая логику проверки в сам объект, система становится более устойчивой. Если в правиле проверки обнаруживается уязвимость, ее можно исправить в одном месте, а не искать каждый случай использования данных.

Риски безопасности из-за плохой инкапсуляции ⚠️

Когда инкапсуляция игнорируется или реализуется неправильно, возникают серьезные риски безопасности. Разработчики могут быть склонны напрямую открывать поля для удобства или упрощения тестирования. Хотя это ускоряет начальную разработку, это создает технический долг, проявляющийся в виде уязвимостей безопасности с течением времени.

Распространенные риски, связанные с плохой инкапсуляцией, включают:

- Утечка данных:Чувствительная информация доступна неавторизованным модулям.

- Повреждение состояния:Некорректные данные перезаписывают корректные, вызывая нестабильность системы.

- Сильная связанность:Изменения в одной части системы нарушают другие части непредсказуемым образом.

- Сложность отладки:Отслеживание источника нарушения безопасности становится почти невозможным.

Например, если объект конфигурации хранит ключи шифрования, публичное делание этих ключей позволяет любому коду их читать. Это ставит под угрозу всю стратегию шифрования. Инкапсуляция обеспечивает, что ключи загружаются один раз и используются внутренне, никогда не подвергаясь внешнему воздействию.

Инкапсуляция против абстракции 🔄

Важно различать инкапсуляцию и абстракцию, так как они часто путаются. Абстракция направлена на скрытие сложных деталей реализации и отображение только основных функций. Инкапсуляция направлена на объединение данных и методов и ограничение доступа к этим данным.

Хотя абстракция обеспечивает упрощенный интерфейс, инкапсуляция обеспечивает границу безопасности. Безопасная система требует обоих. Абстракция определяет, что делает объект, а инкапсуляция определяет, как объект защищает то, что он знает.

На практике абстракция позволяет использовать объект, не зная, как он работает. Инкапсуляция гарантирует, что способ его работы нельзя подделать. Оба элемента необходимы для безопасной архитектуры, но именно инкапсуляция является охранником целостности данных.

Стратегии реализации безопасного проектирования 📝

Чтобы достичь высокого уровня безопасности за счет инкапсуляции, команды должны внедрять конкретные паттерны и практики проектирования. Эти стратегии помогают сохранить целостность системы, одновременно позволяя необходимую функциональность.

Неизменяемые объекты

Создание объектов, которые нельзя изменить после создания, — это мощная техника безопасности. Неизменяемые объекты устраняют риск неожиданного изменения состояния. Это особенно полезно для данных конфигурации, профилей пользователей или записей транзакций. После создания объект остается неизменным, обеспечивая, что исторические данные никогда не будут изменены.

Принцип наименьших привилегий

Инкапсуляция хорошо согласуется с принципом наименьших привилегий. Объекты должны предоставлять только те методы, которые абсолютно необходимы для работы. Если метод не требуется внешнему миру, он должен быть приватным. Это минимизирует площадь поверхности, доступную для эксплуатации.

Методы фабрики

Вместо разрешения прямого создания объектов с чувствительными данными используйте методы фабрики. Эти методы контролируют процесс создания и могут выполнять проверки безопасности перед возвратом объекта. Это гарантирует, что в памяти существуют только валидные и безопасные экземпляры.

Внедрение зависимостей

Внедрение зависимостей через конструкторы, а не через публичные поля, обеспечивает лучший контроль. Это гарантирует, что объекты создаются с правильными ресурсами, и что эти ресурсы не могут быть заменены внешним кодом.

Реальные сценарии и применения 🌐

Инкапсуляция применяется во многих областях, где безопасность имеет первостепенное значение. Понимание этих сценариев помогает понять, почему этот принцип является непреложным.

- Финансовые системы: Остатки счетов никогда не должны изменяться напрямую. Все изменения должны проходить через методы транзакций, которые фиксируют активность и проверяют средства.

- Медицинские записи: Данные пациентов требуют строгого контроля доступа. Инкапсуляция обеспечивает, что только уполномоченный персонал может просматривать или редактировать определенные поля.

- Токены аутентификации: Токены безопасности должны храниться как приватные строки. Они должны передаваться через методы, которые автоматически обрабатывают срок действия и обновление.

- Управление конфигурацией: Настройки системы должны быть только для чтения после инициализации, чтобы предотвратить изменение во время выполнения.

В каждом из этих случаев цель одна и та же: предотвратить несанкционированное или случайное изменение критически важных данных. Инкапсуляция обеспечивает структурный механизм для обеспечения этого без зависимости исключительно от внешних разрешений.

Рассмотрение производительности ⚡

Иногда разработчики беспокоятся, что инкапсуляция добавляет накладные расходы. Хотя есть небольшая стоимость вызовов методов по сравнению с прямым доступом к полям, современные компиляторы значительно оптимизируют это. Преимущества безопасности значительно превосходят незначительную разницу в производительности.

Более того, инкапсуляция может улучшить производительность за счет возможности лучшего кэширования и оптимизации внутри объекта. Когда данные скрыты, объект может более эффективно управлять своей внутренней структурой памяти, не беспокоясь о внешнем вмешательстве.

Тестирование и инкапсуляция 🧪

Одной из проблем инкапсуляции является тестирование. Если данные приватны, юнит-тесты не могут получить к ним прямой доступ. Это требует предоставления специфичных для тестов доступов или использования рефлексии, что может ослабить безопасность, если не управлять этим тщательно.

Наилучшие практики тестирования инкапсулированных объектов включают:

- Тестирование поведения: Сосредоточьтесь на том, что делает объект, а не на том, что он содержит.

- Интеграционные тесты: Убедитесь, что публичный интерфейс работает так, как ожидается, в полном контексте.

- Мокирование: Используйте моки для изоляции объекта и тестирования его логики без доступа к внутреннему состоянию.

Тестируя поведение, вы обеспечиваете, что логика безопасности сохраняется, не требуя заглядывания внутрь черного ящика. Это поддерживает целостность инкапсуляции в процессе разработки.

Эволюция стандартов безопасности 🔒

По мере эволюции угроз безопасности меняются и стандарты проектирования программного обеспечения. Современные фреймворки часто обеспечивают инкапсуляцию с помощью строгих систем типов и границ модулей. Этот сдвиг отражает более широкую тенденцию отрасли к созданию безопасных систем по умолчанию.

Разработчики должны следить за этими изменениями. Пренебрежение принципами инкапсуляции в пользу быстрых решений может привести к уязвимостям, которые сложно исправить позже. Стоимость рефакторинга системы для добавления безопасности намного выше, чем построение её безопасно с самого начала.

Обобщение лучших практик 📋

Чтобы максимально повысить безопасность с помощью инкапсуляции, придерживайтесь следующих рекомендаций:

- По умолчанию делайте все поля данных приватными.

- Используйте публичные методы только для предоставления функциональности.

- Проверяйте все входные данные в методах установки значений.

- Скрывайте внутреннюю логику от внешних вызывающих сторон.

- Используйте неизменяемые объекты, когда это возможно.

- Регулярно проводите аудит контроля доступа.

- Документируйте контракт безопасности каждого объекта.

Соблюдение этих практик создает надежную стратегию многоуровневой защиты. Это гарантирует защиту данных на наиболее детальном уровне кодовой базы. Такой подход снижает зависимость от сетевой безопасности или внешних брандмауэров, перенося ответственность за безопасность данных непосредственно в логику приложения.

Заключительные мысли о целостности проектирования 🏗️

Инкапсуляция — это больше, чем просто правило программирования; это философия проектирования, которая ставит во главу угла безопасность и стабильность. Соблюдая границы объектов, разработчики создают системы, которые сложнее сломать и проще защитить. Этот принцип лежит в основе надежности современной программной инфраструктуры.

При проектировании следующей системы учитывайте последствия для безопасности каждого класса, который вы создаете. Задавайте себе вопросы: защищены ли данные, соблюдают ли методы правила и безопасна ли интерфейс для публичного использования. Эти вопросы стимулируют создание безопасного, поддерживаемого и устойчивого программного обеспечения.

Интеграция инкапсуляции в ваш рабочий процесс — это обязательство по качеству. Это требует дисциплины и дальновидности, но результатом становится система, устойчивая к сложностям цифровой среды. Безопасность заложена в фундаменте, а не нанесена на поверхность.

Принятие этих принципов гарантирует, что ваши данные останутся защищенными, ваша логика — корректной, а пользователи — доверяющими. Инкапсуляция — это молчаливый страж целостности вашего приложения.