No cenário da arquitetura de software moderna, poucos princípios têm tanta relevância quanto a encapsulação no contexto da Análise e Design Orientado a Objetos (OOAD). Embora frequentemente apresentada como um método para organizar código, seu verdadeiro poder reside na capacidade de servir como uma camada fundamental para a segurança de dados. Quando os desenvolvedores implementam objetos corretamente, criam fronteiras que protegem informações sensíveis contra acesso não autorizado e corrupção. Este guia explora a mecânica, os benefícios e as estratégias de implementação da encapsulação, focando especificamente na sua contribuição para manter posturas de segurança robustas.

Segurança não é meramente um recurso adicional; é uma exigência arquitetônica. Ao compreender como agrupar dados e métodos juntos, as equipes podem reduzir a superfície de ataque de suas aplicações. Este documento oferece uma análise aprofundada sobre como a ocultação de informações funciona, por que isso é relevante para a segurança e como aplicar esses conceitos sem comprometer a manutenibilidade. Analisaremos as nuances técnicas que diferenciam um design seguro de estruturas de código vulneráveis.

Definindo Encapsulação no Contexto OOAD 🔍

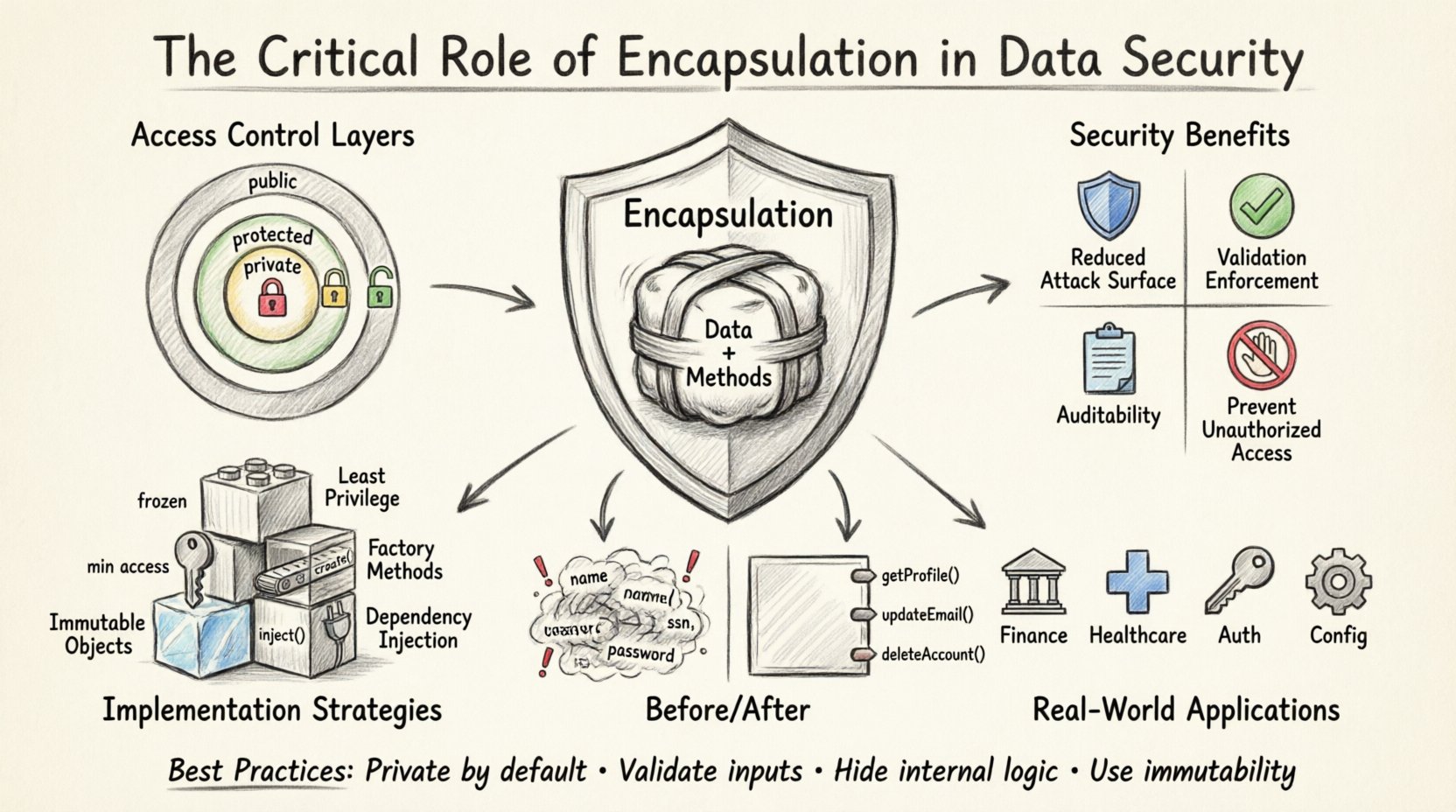

A encapsulação é o mecanismo que vincula dados e os métodos que manipulam esses dados em uma única unidade, geralmente um objeto. Na Análise e Design Orientado a Objetos, esse princípio garante que o estado interno de um objeto permaneça oculto do mundo exterior. A única forma de interagir com esse estado é por meio de interfaces bem definidas, frequentemente chamadas de métodos públicos ou pontos de extremidade da API.

Esse conceito tem raízes no princípio da ocultação de informações. Ele determina que a representação interna de um objeto deve ser independente do código que o utiliza. Ao restringir o acesso direto às propriedades do objeto, o sistema impõe regras sobre como esses dados podem ser modificados. Isso cria um ambiente controlado em que a integridade dos dados é preservada.

- Encapsulação agrupa dados (atributos) e comportamento (métodos) juntos.

- Ocultação de Informações restringe o acesso aos detalhes internos.

- Interface define o contrato público para interação.

- Gerenciamento de Estado garante que os dados permaneçam válidos durante as operações.

Sem encapsulação, os dados tornam-se uma zona de caos. Qualquer parte do sistema pode ler ou gravar diretamente em localizações de memória. Isso leva a comportamentos imprevisíveis, corrupção de dados e vulnerabilidades de segurança significativas. A encapsulação atua como o guardião, garantindo que toda interação passe por um processo de verificação.

Implicações de Segurança da Ocultação de Informações 🚫

O principal benefício de segurança da encapsulação é a redução da superfície de ataque. Quando os dados são expostos diretamente, atores maliciosos ou código com falhas podem explorar esses caminhos para injetar dados inválidos ou roubar informações sensíveis. Ao envolver os dados dentro de um objeto e expor apenas métodos específicos, o sistema limita os pontos de entrada.

Considere um cenário em que um objeto de conta de usuário armazena campos sensíveis, como senhas ou números de cartão de crédito. Se esses campos forem públicos, qualquer código que possua uma referência ao objeto poderá modificá-los. Esse é um erro crítico na arquitetura de segurança. A encapsulação obriga os desenvolvedores a usar métodos projetados para manipular esses campos de forma segura.

Vantagens-chave de segurança incluem:

- Prevenção de Modificações Não Autorizadas: A atribuição direta é bloqueada.

- Aplicação de Validação: A entrada pode ser verificada antes das mudanças de estado.

- Redução de Efeitos Colaterais: As mudanças são isoladas dentro do objeto.

- Auditoria: Todas as mudanças de estado passam por métodos conhecidos.

Esse controle é essencial para a conformidade com padrões de proteção de dados. Muitas regulamentações exigem que dados sensíveis sejam tratados com controles rígidos. A encapsulação fornece os meios estruturais para impor esses controles ao nível do código, em vez de depender exclusivamente de camadas de segurança externas.

Mecanismos de Controle de Acesso 🔐

Linguagens orientadas a objetos fornecem palavras-chave específicas para definir a visibilidade dos membros da classe. Esses modificadores de acesso são as ferramentas usadas para implementar a encapsulação. Compreender como cada modificador funciona é vital para garantir a segurança dos dados.

| Modificador | Visibilidade | Caso de Uso de Segurança |

|---|---|---|

| Privado | Acessível apenas dentro da classe | Armazenando credenciais sensíveis ou estado interno. |

| Protegido | Acessível dentro da classe e subclasses | Permitindo herança controlada sem exposição total. |

| Público | Acessível de qualquer classe | Expondo interfaces seguras para interação. |

| Interno/Pacote | Acessível apenas dentro do mesmo módulo | Limitando o escopo a componentes confiáveis. |

Usando privadoos modificadores são a maneira mais eficaz de proteger dados. Quando um campo é privado, o código externo não pode ler ou escrever nele diretamente. Isso força o uso de métodos públicos, como getters e setters, que podem incluir lógica para validar entradas.

Por exemplo, um método projetado para atualizar um saldo não deve simplesmente atribuir um novo valor. Ele deve verificar se a transação é válida, se a conta possui fundos suficientes e se o usuário tem permissão. Essa lógica reside dentro do objeto, protegida pela encapsulação.

Validando Alterações de Estado ✅

Um dos aspectos mais poderosos da encapsulação é a capacidade de validar dados antes de serem armazenados. Quando um desenvolvedor expõe um método público para modificar um objeto, ele pode incluir regras de negócios e verificações de segurança dentro desse método. Isso garante que o objeto nunca entre em um estado inválido ou inseguro.

Esse processo de validação é frequentemente referido como sanitização de entrada ou verificação de restrições. Ele previne vulnerabilidades comuns, como estouros de buffer, ataques de injeção ou erros de lógica que poderiam levar a violações de segurança.

Estratégias de validação dentro de objetos encapsulados incluem:

- Verificações de Faixa:Garantindo que números estejam dentro de limites aceitáveis.

- Verificação de Tipo:Confirmando que os dados correspondem aos formatos esperados.

- Transições de Estado:Prevenindo mudanças de estado ilegais (por exemplo, excluindo um pedido pago).

- Verificações de Nulo: Evitando exceções de referência nula que poderiam travar o sistema.

Ao mover a lógica de validação para o próprio objeto, o sistema torna-se mais resiliente. Se uma vulnerabilidade for encontrada em uma regra de validação, ela pode ser corrigida em uma única localização, em vez de procurar por todas as instâncias em que os dados foram utilizados.

Riscos de Segurança da Mau Encapsulamento ⚠️

Quando a encapsulação é ignorada ou implementada incorretamente, surgem riscos graves de segurança. Os desenvolvedores podem ser tentados a expor campos diretamente por conveniência ou facilidade de teste. Embora isso acelere o desenvolvimento inicial, cria dívida técnica que se manifesta como falhas de segurança com o tempo.

Riscos comuns associados à má encapsulação incluem:

- Vazamento de Dados: Informações sensíveis são acessíveis a módulos não autorizados.

- Corrupção de Estado:Dados inválidos sobrescrevem dados válidos, causando instabilidade no sistema.

- Acoplamento Forte: Mudanças em uma parte do sistema quebram outras partes de forma imprevisível.

- Dificuldade de Depuração:Rastrear a origem de uma violação de segurança torna-se quase impossível.

Por exemplo, se um objeto de configuração armazena chaves de criptografia, tornar essas chaves públicas permite que qualquer código as leia. Isso compromete toda a estratégia de criptografia. A encapsulação garante que as chaves sejam carregadas uma vez e usadas internamente, nunca expostas ao chamador.

Encapsulamento vs. Abstração 🔄

É importante distinguir entre encapsulamento e abstração, pois eles são frequentemente confundidos. A abstração foca em ocultar detalhes de implementação complexos e mostrar apenas recursos essenciais. O encapsulamento foca em agrupar dados e métodos e restringir o acesso a esses dados.

Enquanto a abstração fornece uma interface simplificada, o encapsulamento fornece a fronteira de segurança. Um sistema seguro exige ambos. A abstração define o que o objeto faz, enquanto o encapsulamento define como o objeto protege o que sabe.

Na prática, a abstração permite que você use um objeto sem saber como ele funciona. O encapsulamento garante que a forma como ele funciona não possa ser alterada. Ambos são necessários para uma arquitetura segura, mas o encapsulamento é o guardião da integridade dos dados.

Estratégias de Implementação para Design Seguro 📝

Para alcançar altos níveis de segurança por meio do encapsulamento, as equipes devem adotar padrões e práticas de design específicos. Essas estratégias ajudam a manter a integridade do sistema, permitindo funcionalidades necessárias.

Objetos Imutáveis

Criar objetos que não podem ser alterados após a criação é uma técnica de segurança poderosa. Objetos imutáveis eliminam o risco de o estado ser modificado inesperadamente. Isso é particularmente útil para dados de configuração, perfis de usuário ou registros de transações. Uma vez criado, um objeto permanece constante, garantindo que os dados históricos nunca sejam alterados.

Princípio da Menor Privilegiagem

O encapsulamento alinha-se bem com o princípio da menor privilégio. Os objetos devem expor apenas os métodos que absolutamente precisam para funcionar. Se um método não for necessário pelo mundo externo, ele deve ser privado. Isso minimiza a área exposta à exploração.

Métodos de Fábrica

Em vez de permitir a instância direta de objetos com dados sensíveis, use métodos de fábrica. Esses métodos controlam o processo de criação e podem impor verificações de segurança antes que um objeto seja retornado. Isso garante que apenas instâncias válidas e seguras existam na memória.

Injeção de Dependência

Injetar dependências por meio de construtores, em vez de expô-las como campos públicos, permite um controle melhor. Garante que os objetos sejam criados com os recursos corretos e que esses recursos não possam ser substituídos por código externo.

Cenários e Aplicações do Mundo Real 🌐

O encapsulamento é aplicado em diversas áreas onde a segurança é fundamental. Compreender esses cenários ajuda a esclarecer por que o princípio é irrenunciável.

- Sistemas Financeiros:Os saldos das contas nunca devem ser modificados diretamente. Todas as alterações devem passar por métodos de transação que registram a atividade e verificam os fundos.

- Prontuários Médicos:Os dados dos pacientes exigem controles de acesso rigorosos. A encapsulação garante que apenas o pessoal autorizado possa visualizar ou editar campos específicos.

- Tokens de Autenticação:Tokens de segurança devem ser armazenados como strings privadas. Eles devem ser passados por métodos que lidam automaticamente com a expiração e a renovação.

- Gerenciamento de Configuração:As configurações do sistema devem ser somente leitura após a inicialização para evitar manipulações em tempo de execução.

Em cada um desses casos, o objetivo é o mesmo: impedir modificações não autorizadas ou acidentais de dados críticos. A encapsulação fornece o mecanismo estrutural para impor isso sem depender apenas de permissões externas.

Considerações de Desempenho ⚡

Às vezes, os desenvolvedores se preocupam que a encapsulação acrescente sobrecarga. Embora haja um custo mínimo em chamadas de método em comparação com o acesso direto a campos, compiladores modernos otimizam isso significativamente. Os benefícios de segurança superam amplamente a diferença de desempenho insignificante.

Além disso, a encapsulação pode melhorar o desempenho permitindo um melhor cacheamento e otimização dentro do objeto. Quando os dados são ocultos, o objeto pode gerenciar seu próprio layout de memória interno de forma mais eficiente, sem se preocupar com interferências externas.

Testes e Encapsulamento 🧪

Um desafio com a encapsulação é o teste. Se os dados forem privados, os testes unitários não poderão acessá-los diretamente. Isso exige a exposição de acessadores específicos para testes ou o uso de reflexão, o que pode enfraquecer a segurança se não for gerenciado com cuidado.

Melhores práticas para testar objetos encapsulados incluem:

- Teste de Comportamento:Concentre-se no que o objeto faz, e não no que contém.

- Testes de Integração:Verifique se a interface pública funciona conforme esperado em um contexto completo.

- Mocking:Use mocks para isolar o objeto e testar sua lógica sem acessar o estado interno.

Ao testar o comportamento, você garante que a lógica de segurança se mantém sem precisar olhar dentro da caixa preta. Isso preserva a integridade da encapsulação durante o processo de desenvolvimento.

Evolução dos Padrões de Segurança 🔒

À medida que as ameaças de segurança evoluem, também mudam os padrões para o design de software. Frameworks modernos frequentemente impõem a encapsulação por meio de sistemas de tipos rígidos e fronteiras de módulos. Essa mudança reflete uma tendência mais ampla da indústria em construir sistemas seguros por padrão.

Os desenvolvedores devem permanecer atualizados sobre essas mudanças. Ignorar os princípios de encapsulação em favor de soluções rápidas pode levar a vulnerabilidades difíceis de corrigir posteriormente. O custo de refatorar um sistema para adicionar segurança é muito maior do que construí-lo de forma segura desde o início.

Resumo das Melhores Práticas 📋

Para maximizar a segurança por meio da encapsulação, siga as seguintes diretrizes:

- Torne todos os campos de dados privados por padrão.

- Use métodos públicos para expor apenas a funcionalidade.

- Valide todas as entradas dentro dos métodos setter.

- Mantenha a lógica interna oculta dos chamadores externos.

- Use objetos imutáveis sempre que possível.

- Audite os controles de acesso regularmente.

- Documente o contrato de segurança de cada objeto.

Seguir essas práticas cria uma estratégia sólida de defesa em profundidade. Garante que os dados sejam protegidos no nível mais granular da base de código. Essa abordagem reduz a dependência de segurança de rede ou firewalls externos, colocando a responsabilidade pela segurança dos dados diretamente na lógica da aplicação.

Pensamentos Finais sobre a Integridade do Design 🏗️

A encapsulação é mais do que uma convenção de codificação; é uma filosofia de design que prioriza segurança e estabilidade. Ao respeitar os limites dos objetos, os desenvolvedores criam sistemas mais difíceis de quebrar e mais fáceis de proteger. Este princípio sustenta a confiabilidade da infraestrutura de software moderna.

Ao projetar seu próximo sistema, considere as implicações de segurança de cada classe que criar. Pergunte se os dados estão protegidos, se os métodos impõem regras e se a interface é segura para uso público. Essas perguntas impulsionam a criação de software seguro, sustentável e resiliente.

A integração da encapsulação em sua rotina é um compromisso com a qualidade. Exige disciplina e visão de longo prazo, mas o resultado é um sistema que se mantém firme diante das complexidades do ambiente digital. A segurança é construída na fundação, e não pintada na superfície.

Adotar esses princípios garante que seus dados permaneçam seguros, sua lógica permaneça válida e seus usuários permaneçam confiantes. A encapsulação é o guardião silencioso da integridade da sua aplicação.