Dans le paysage de l’architecture logicielle moderne, peu de principes ont autant d’importance que l’encapsulation au sein de l’analyse et de la conception orientées objet (OOAD). Bien qu’il soit souvent présenté comme une méthode d’organisation du code, sa véritable puissance réside dans sa capacité à servir de couche fondamentale pour la sécurité des données. Lorsque les développeurs implémentent correctement les objets, ils créent des frontières qui protègent les informations sensibles contre l’accès non autorisé et la corruption. Ce guide explore les mécanismes, les avantages et les stratégies d’implémentation de l’encapsulation, en mettant particulièrement l’accent sur sa contribution à la maintenance de postures de sécurité solides.

La sécurité n’est pas simplement une fonctionnalité additionnelle ; c’est une exigence architecturale. En comprenant comment regrouper les données et les méthodes ensemble, les équipes peuvent réduire la surface d’attaque de leurs applications. Ce document offre une analyse approfondie du fonctionnement du masquage des informations, de son importance pour la sécurité, et de la manière d’appliquer ces concepts sans compromettre la maintenabilité. Nous examinerons les subtilités techniques qui distinguent une conception sécurisée d’une structure de code vulnérable.

Définition de l’encapsulation dans le contexte OOAD 🔍

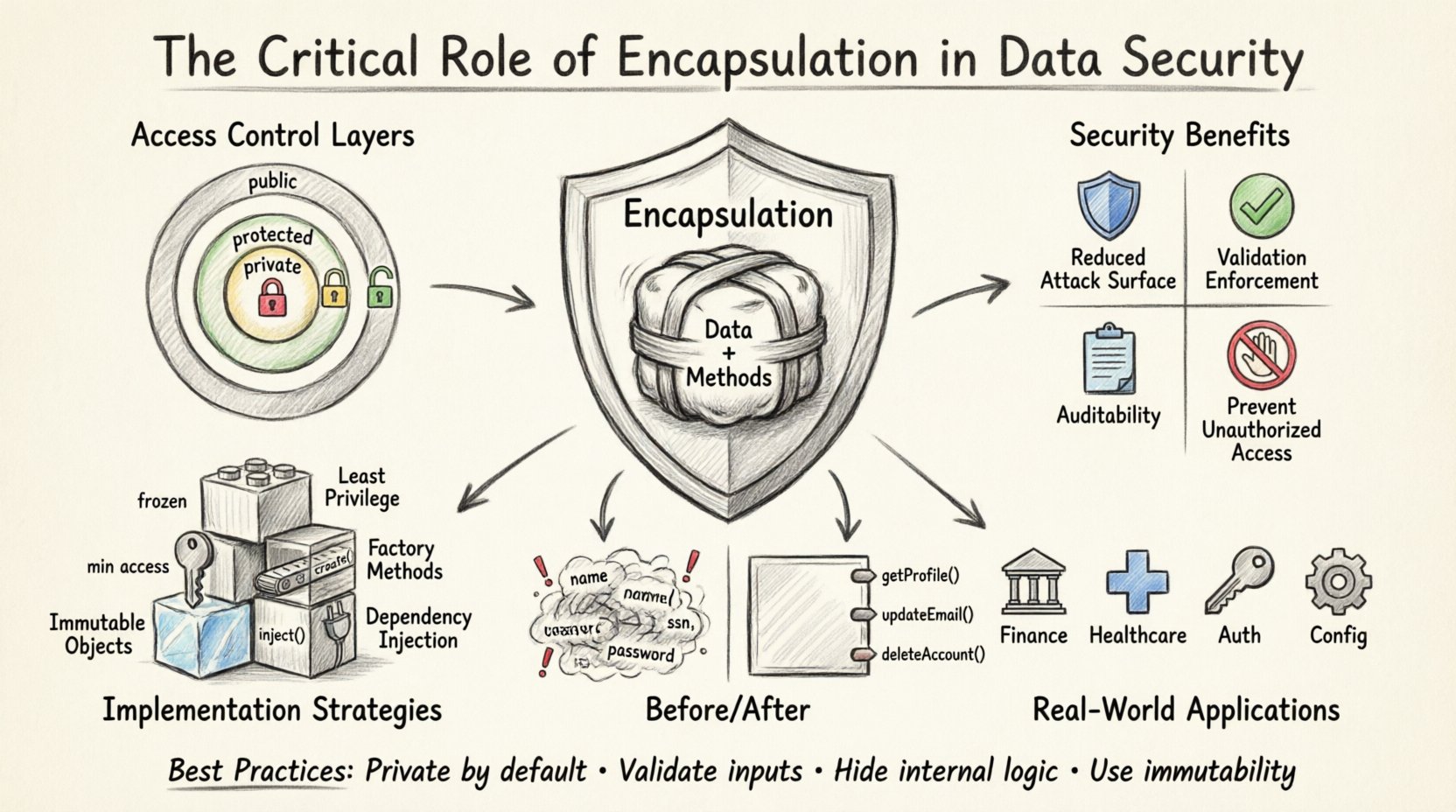

L’encapsulation est le mécanisme qui lie les données et les méthodes qui les manipulent en une seule unité, généralement un objet. En analyse et conception orientées objet, ce principe garantit que l’état interne d’un objet est masqué du monde extérieur. La seule manière d’interagir avec cet état est à travers des interfaces bien définies, souvent appelées méthodes publiques ou points d’entrée d’API.

Ce concept est ancré dans le principe du masquage des informations. Il stipule que la représentation interne d’un objet doit être indépendante du code qui l’utilise. En restreignant l’accès direct aux propriétés de l’objet, le système impose des règles sur la manière dont ces données peuvent être modifiées. Cela crée un environnement contrôlé où l’intégrité des données est préservée.

- Encapsulation regroupe les données (attributs) et le comportement (méthodes) ensemble.

- Masquage des informations restreint l’accès aux détails internes.

- Interface définit le contrat public d’interaction.

- Gestion d’état garantit que les données restent valides pendant les opérations.

Sans encapsulation, les données deviennent un chaos généralisé. Toute partie du système peut lire ou écrire directement dans des emplacements mémoire. Cela entraîne un comportement imprévisible, une corruption des données et des vulnérabilités de sécurité importantes. L’encapsulation agit comme un gardien, garantissant que chaque interaction passe par un processus de vérification.

Implications de sécurité du masquage des informations 🚫

Le principal avantage de sécurité de l’encapsulation est la réduction de la surface d’attaque. Lorsque les données sont exposées directement, des acteurs malveillants ou du code défectueux peuvent exploiter ces voies pour injecter des données invalides ou voler des informations sensibles. En enveloppant les données dans un objet et en exposant uniquement des méthodes spécifiques, le système limite les points d’entrée.

Prenons un scénario où un objet de compte utilisateur contient des champs sensibles tels que des mots de passe ou des numéros de carte bancaire. Si ces champs sont publics, tout code possédant une référence à l’objet peut les modifier. C’est une faille critique dans l’architecture de sécurité. L’encapsulation oblige les développeurs à utiliser des méthodes conçues pour gérer ces champs de manière sécurisée.

Les principaux avantages de sécurité incluent :

- Prévention de la modification non autorisée : L’affectation directe est bloquée.

- Application de la validation : L’entrée peut être vérifiée avant que les changements d’état n’aient lieu.

- Réduction des effets secondaires : Les changements sont isolés à l’intérieur de l’objet.

- Traçabilité : Tous les changements d’état passent par des méthodes connues.

Ce contrôle est essentiel pour respecter les normes de protection des données. De nombreuses réglementations exigent que les données sensibles soient traitées avec des contrôles stricts. L’encapsulation fournit les moyens structurels pour imposer ces contrôles au niveau du code, plutôt que de s’appuyer uniquement sur des couches de sécurité externes.

Mécanismes de contrôle d’accès 🔐

Les langages orientés objet fournissent des mots-clés spécifiques pour définir la visibilité des membres de classe. Ces modificateurs d’accès sont les outils utilisés pour implémenter l’encapsulation. Comprendre le fonctionnement de chaque modificateur est essentiel pour sécuriser les données.

| Modifier | Visibilité | Cas d’utilisation de sécurité |

|---|---|---|

| Privé | Accessible uniquement au sein de la classe | Stockage d’identifiants sensibles ou d’états internes. |

| Protégé | Accessible au sein de la classe et des sous-classes | Permettant une héritage contrôlée sans exposition totale. |

| Public | Accessible depuis n’importe quelle classe | Exposition d’interfaces sécurisées pour l’interaction. |

| Interne/Paquet | Accessible uniquement au sein du même module | Limitant la portée aux composants de confiance. |

Utilisation de privéLes modificateurs privés sont le moyen le plus efficace de sécuriser les données. Lorsqu’un champ est privé, le code externe ne peut pas le lire ni l’écrire directement. Cela oblige à utiliser des méthodes publiques, telles que les accesseurs et les mutateurs, qui peuvent inclure une logique de validation des entrées.

Par exemple, une méthode conçue pour mettre à jour un solde ne doit pas simplement attribuer une nouvelle valeur. Elle doit vérifier si la transaction est valide, si le compte dispose de fonds suffisants et si l’utilisateur dispose des autorisations nécessaires. Cette logique réside à l’intérieur de l’objet, protégée par l’encapsulation.

Validation des changements d’état ✅

L’un des aspects les plus puissants de l’encapsulation est la capacité à valider les données avant leur stockage. Lorsqu’un développeur expose une méthode publique pour modifier un objet, il peut inclure des règles métier et des vérifications de sécurité dans cette méthode. Cela garantit que l’objet ne peut jamais entrer dans un état invalide ou instable.

Ce processus de validation est souvent appelé nettoyage des entrées ou vérification de contraintes. Il empêche les vulnérabilités courantes telles que les dépassements de tampon, les attaques par injection ou les erreurs logiques pouvant entraîner des violations de sécurité.

Les stratégies de validation au sein des objets encapsulés incluent :

- Vérifications de plage :Assurer que les nombres se situent dans des limites acceptables.

- Vérification du type :Confirmer que les données correspondent aux formats attendus.

- Transitions d’état :Empêcher les changements d’état illégaux (par exemple, supprimer une commande payée).

- Vérifications de nullité : Éviter les exceptions de référence nulle qui pourraient faire planter le système.

En déplaçant la logique de validation à l’intérieur de l’objet lui-même, le système devient plus résilient. Si une vulnérabilité est découverte dans une règle de validation, elle peut être corrigée à un seul endroit, plutôt que de devoir rechercher chaque instance où les données ont été utilisées.

Risques de sécurité liés à une mauvaise encapsulation ⚠️

Lorsqu’on ignore l’encapsulation ou qu’on l’implémente incorrectement, de graves risques de sécurité apparaissent. Les développeurs peuvent être tentés d’exposer directement des champs pour plus de commodité ou de facilité de test. Bien que cela accélère le développement initial, cela crée une dette technique qui se traduit par des failles de sécurité au fil du temps.

Les risques courants liés à une mauvaise encapsulation incluent :

- Fuite de données :Des informations sensibles sont accessibles à des modules non autorisés.

- Corruption d’état :Des données invalides écrasent des données valides, provoquant une instabilité du système.

- Couplage étroit :Les modifications dans une partie du système cassent les autres parties de manière imprévisible.

- Difficulté de débogage :Le traçage de la source d’une violation de sécurité devient presque impossible.

Par exemple, si un objet de configuration contient des clés de chiffrement, le rendre public permet à tout code de les lire. Cela compromet toute la stratégie de chiffrement. L’encapsulation garantit que les clés sont chargées une fois et utilisées uniquement à l’intérieur, jamais exposées à l’appelant.

Encapsulation vs. Abstraction 🔄

Il est important de distinguer l’encapsulation de l’abstraction, car elles sont souvent confondues. L’abstraction se concentre sur la masquage des détails d’implémentation complexes et sur la mise en évidence uniquement des fonctionnalités essentielles. L’encapsulation se concentre sur le regroupement des données et des méthodes, ainsi que sur la restriction de l’accès à ces données.

Alors que l’abstraction fournit une interface simplifiée, l’encapsulation fournit la frontière de sécurité. Un système sécurisé nécessite les deux. L’abstraction définit ce qu’un objet fait, tandis que l’encapsulation définit comment l’objet protège ce qu’il sait.

En pratique, l’abstraction vous permet d’utiliser un objet sans connaître son fonctionnement interne. L’encapsulation garantit que son fonctionnement ne peut pas être altéré. Les deux sont nécessaires à une architecture sécurisée, mais l’encapsulation est le gardien de l’intégrité des données.

Stratégies d’implémentation pour une conception sécurisée 📝

Pour atteindre des niveaux élevés de sécurité grâce à l’encapsulation, les équipes doivent adopter des modèles de conception et des pratiques spécifiques. Ces stratégies aident à maintenir l’intégrité du système tout en permettant les fonctionnalités nécessaires.

Objets immuables

Créer des objets qui ne peuvent pas être modifiés après leur création est une technique de sécurité puissante. Les objets immuables éliminent le risque que l’état soit modifié de manière inattendue. Cela est particulièrement utile pour les données de configuration, les profils d’utilisateurs ou les enregistrements de transactions. Une fois qu’un objet est créé, il reste constant, garantissant que les données historiques ne sont jamais modifiées.

Principe du moindre privilège

L’encapsulation s’aligne bien avec le principe du moindre privilège. Les objets ne doivent exposer que les méthodes qu’ils nécessitent absolument pour fonctionner. Si une méthode n’est pas requise par le monde extérieur, elle doit être privée. Cela minimise la surface disponible pour une exploitation.

Méthodes usines

Plutôt que de permettre l’instanciation directe d’objets contenant des données sensibles, utilisez des méthodes usines. Ces méthodes contrôlent le processus de création et peuvent imposer des vérifications de sécurité avant de retourner un objet. Cela garantit que seules des instances valides et sécurisées existent en mémoire.

Injection de dépendances

Injecter les dépendances par le biais des constructeurs plutôt que de les exposer comme champs publics permet un meilleur contrôle. Cela garantit que les objets sont créés avec les ressources appropriées et que ces ressources ne peuvent pas être remplacées par du code externe.

Scénarios et applications du monde réel 🌐

L’encapsulation est appliquée dans divers domaines où la sécurité est primordiale. Comprendre ces scénarios aide à clarifier pourquoi ce principe est impératif.

- Systèmes financiers :Les soldes des comptes ne doivent jamais être modifiés directement. Toutes les modifications doivent passer par des méthodes de transaction qui enregistrent l’activité et vérifient les fonds.

- Dossiers de santé :Les données des patients nécessitent des contrôles d’accès stricts. L’encapsulation garantit que seules les personnes autorisées peuvent visualiser ou modifier des champs spécifiques.

- Jetons d’authentification :Les jetons de sécurité doivent être stockés sous forme de chaînes privées. Ils doivent être passés par des méthodes qui gèrent automatiquement l’expiration et le renouvellement.

- Gestion de la configuration :Les paramètres du système doivent être en lecture seule après l’initialisation afin d’éviter toute manipulation en cours d’exécution.

Dans chacun de ces cas, l’objectif est le même : empêcher toute modification non autorisée ou accidentelle des données critiques. L’encapsulation fournit le mécanisme structurel pour imposer cela sans se fier uniquement aux autorisations externes.

Considérations sur les performances ⚡

Parfois, les développeurs s’inquiètent que l’encapsulation ajoute une surcharge. Bien qu’il y ait un coût mineur pour les appels de méthode par rapport à l’accès direct aux champs, les compilateurs modernes optimisent cela de manière significative. Les bénéfices en matière de sécurité l’emportent largement sur la différence de performance négligeable.

En outre, l’encapsulation peut améliorer les performances en permettant un meilleur cache et une meilleure optimisation à l’intérieur de l’objet. Lorsque les données sont masquées, l’objet peut gérer sa propre disposition mémoire interne de manière plus efficace, sans se soucier des interférences externes.

Tests et encapsulation 🧪

Un défi lié à l’encapsulation est le test. Si les données sont privées, les tests unitaires ne peuvent pas y accéder directement. Cela nécessite d’exposer des accesseurs spécifiques aux tests ou d’utiliser la réflexion, ce qui peut affaiblir la sécurité si cela n’est pas géré avec soin.

Les meilleures pratiques pour tester des objets encapsulés incluent :

- Test du comportement :Concentrez-vous sur ce que fait l’objet, et non sur ce qu’il contient.

- Tests d’intégration :Vérifiez que l’interface publique fonctionne comme prévu dans un contexte complet.

- Mocking :Utilisez des mocks pour isoler l’objet et tester sa logique sans accéder à son état interne.

En testant le comportement, vous vous assurez que la logique de sécurité résiste sans avoir besoin de regarder à l’intérieur de la boîte noire. Cela préserve l’intégrité de l’encapsulation tout au long du processus de développement.

Évolution des normes de sécurité 🔒

À mesure que les menaces de sécurité évoluent, les normes de conception logicielle évoluent également. Les cadres modernes imposent souvent l’encapsulation à travers des systèmes de types rigoureux et des frontières de modules. Ce changement reflète un mouvement plus large de l’industrie vers la construction de systèmes sécurisés par défaut.

Les développeurs doivent rester à jour sur ces évolutions. Ignorer les principes d’encapsulation au profit de solutions rapides peut entraîner des vulnérabilités difficiles à corriger ultérieurement. Le coût de la refonte d’un système pour y ajouter de la sécurité est bien plus élevé que de le construire de manière sécurisée dès le départ.

Résumé des meilleures pratiques 📋

Pour maximiser la sécurité grâce à l’encapsulation, respectez les directives suivantes :

- Rendez tous les champs de données privés par défaut.

- Utilisez des méthodes publiques pour exposer uniquement la fonctionnalité.

- Validez toutes les entrées au sein des méthodes de mise à jour.

- Gardez la logique interne cachée des appelants externes.

- Utilisez des objets immuables lorsque cela est possible.

- Effectuez des audits des contrôles d’accès régulièrement.

- Documentez le contrat de sécurité de chaque objet.

Suivre ces pratiques permet de mettre en place une stratégie de défense en profondeur solide. Elle garantit que les données sont protégées au niveau le plus granulaire de la base de code. Cette approche réduit la dépendance à la sécurité réseau ou aux pare-feu externes, plaçant la responsabilité de la sécurité des données directement dans la logique de l’application.

Réflexions finales sur l’intégrité du design 🏗️

L’encapsulation est bien plus qu’une convention de codage ; c’est une philosophie de conception qui privilégie la sécurité et la stabilité. En respectant les limites des objets, les développeurs créent des systèmes plus difficiles à casser et plus faciles à sécuriser. Ce principe est à la base de la fiabilité de l’infrastructure logicielle moderne.

Lorsque vous concevez votre prochain système, tenez compte des implications de sécurité de chaque classe que vous créez. Demandez-vous si les données sont protégées, si les méthodes imposent des règles, et si l’interface est sûre pour une utilisation publique. Ces questions pilotent la création de logiciels sécurisés, maintenables et résilients.

L’intégration de l’encapsulation dans votre flux de travail est un engagement envers la qualité. Elle exige de la discipline et de la vision à long terme, mais le résultat est un système solide face à la complexité de l’environnement numérique. La sécurité est intégrée à la base, et non appliquée à la surface.

Adopter ces principes garantit que vos données restent sécurisées, que votre logique reste valide, et que vos utilisateurs restent confiants. L’encapsulation est le gardien silencieux de l’intégrité de votre application.