Dans une architecture logicielle complexe, gérer la manière dont les composants interagissent est aussi crucial que le code lui-même. La visibilité des paquets définit les limites d’accès entre différents modules au sein d’un système. Lorsque vous concevez un diagramme de paquets, vous ne dessinez pas simplement des boîtes ; vous définissez le contrat d’interaction entre les équipes, les couches et les sous-systèmes. Comprendre les règles de la visibilité des paquets garantit que votre système reste maintenable, sécurisé et évolutif au fil du temps.

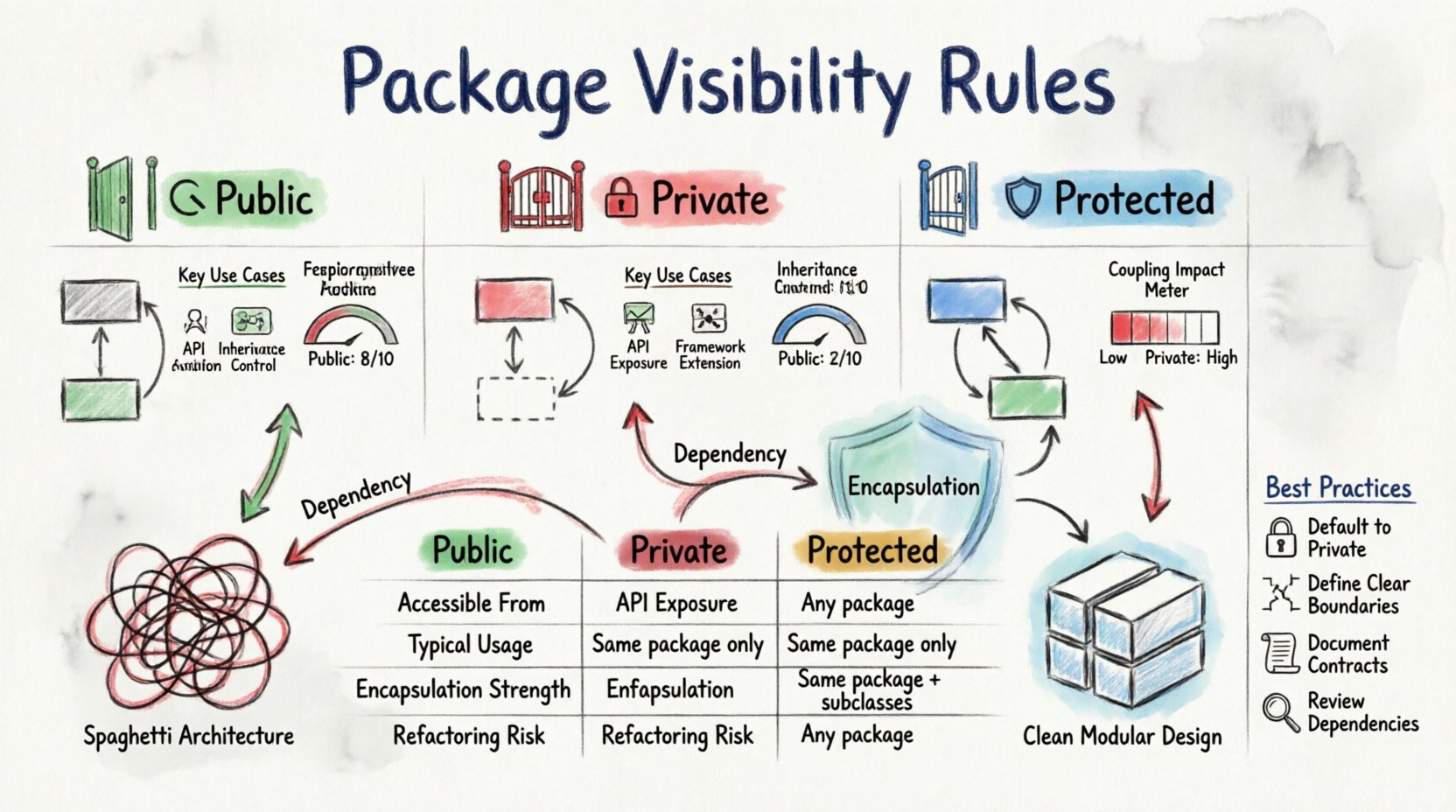

Ce guide explore les trois états principaux de la visibilité : Privé, Public, et Protégé. Nous examinerons comment chaque règle influence le couplage, la cohésion et l’état général de l’architecture. Que vous conceviez une application monolithique ou un écosystème distribué de microservices, ces principes s’appliquent universellement au développement piloté par les modèles et à la conception logicielle.

🏗️ Comprendre le concept de visibilité des paquets

Un paquet représente un regroupement logique d’éléments connexes. Il peut s’agir d’un ensemble de classes, d’interfaces ou de sous-systèmes qui fonctionnent ensemble pour résoudre un problème spécifique du domaine. Cependant, sans règles de visibilité, chaque paquet pourrait accéder à tout autre paquet, entraînant un réseau entrelacé de dépendances connu sous le nom de architecture spaghetti.

La visibilité agit comme un gardien. Elle détermine qui peut voir quoi. Ce n’est pas seulement une question de cacher les détails d’implémentation ; c’est aussi une question de contrôler la surface de votre système. Lorsque la visibilité est trop ouverte, les modifications dans une zone peuvent involontairement endommager une autre. Lorsque la visibilité est trop fermée, le système devient rigide et difficile à intégrer.

Les considérations clés concernant la visibilité incluent :

- Encapsulation :Garder la logique interne cachée des consommateurs externes.

- Découplage :Réduire les dépendances entre des modules non liés.

- Découverte :Assurer que les interfaces publiques sont claires et accessibles là où nécessaire.

- Sécurité :Empêcher l’accès non autorisé aux données sensibles ou à la logique.

🔓 Visibilité publique : la porte ouverte

La visibilité publique est l’état le plus permissif. Les éléments marqués comme publics sont accessibles depuis n’importe quel autre paquet du système. Il s’agit de l’interface standard par laquelle les modules externes interagissent avec votre paquet.

Quand utiliser la visibilité publique

La visibilité publique doit être réservée aux API stables et bien définies. C’est le contrat que vous offrez au reste du système. Si un paquet expose trop d’éléments publics, il devient une abstraction fuyante, où les détails d’implémentation internes sortent des limites du module.

- Services principaux : Si un paquet fournit un service fondamental sur lequel de nombreux autres paquets s’appuient, ses interfaces principales doivent être publiques.

- Points d’entrée : Les points d’accès initiaux pour un sous-système doivent être publics pour permettre l’intégration.

- Modèles métiers : Les entités qui représentent des concepts métiers doivent souvent être publiques afin que différentes couches puissent les manipuler.

Implications de la visibilité publique

Bien que la visibilité publique facilite l’intégration, elle comporte des responsabilités importantes. Chaque élément public est un point potentiel de défaillance. Si vous modifiez la signature d’une méthode publique, vous rompez le contrat pour chaque consommateur de ce paquet. Cela nécessite des stratégies rigoureuses de gestion des versions et de compatibilité descendante.

Les risques courants incluent :

- Couplage élevé : D’autres paquets peuvent devenir dépendants de classes internes spécifiques qui étaient destinées à rester internes.

- Difficulté de refactoring : Modifier la structure interne devient risqué car des paquets externes pourraient dépendre des détails exposés.

- Exposition de sécurité : Des structures de données sensibles pourraient être exposées involontairement si elles ne sont pas soigneusement auditées.

🔒 Visibilité privée : La pièce verrouillée

La visibilité privée restreint l’accès au paquet lui-même. Aucun autre paquet ne peut accéder directement aux éléments marqués comme privés. Il s’agit de la forme la plus forte d’encapsulation. Elle garantit que le fonctionnement interne d’un module reste opaque pour le reste du système.

Quand utiliser la visibilité privée

La visibilité privée est l’état par défaut pour les détails d’implémentation. Elle est utilisée pour les méthodes d’aide, les variables temporaires et les algorithmes internes qui ne doivent pas être influencés par la logique externe.

- Aides à l’implémentation : Des fonctions qui soutiennent l’API publique mais qui ne sont ni utiles ni compréhensibles en dehors du paquet.

- Gestion d’état : Des variables d’état internes qui ne doivent être modifiées que par le biais de méthodes publiques.

- Enveloppes tierces : Si vous enveloppez une bibliothèque externe, gardez la logique d’adaptateur interne privée.

Avantages de la visibilité privée

Utiliser la visibilité privée libère le développeur. Vous pouvez modifier l’implémentation d’un élément privé sans affecter qui que ce soit. Cela encourage l’agilité et permet une amélioration continue sans crainte de briser des dépendances externes.

Les principaux avantages incluent :

- Stabilité : Le contrat public reste stable même si le code interne change considérablement.

- Clarté : Les consommateurs du package n’ont pas besoin de comprendre comment le package fonctionne, seulement ce qu’il fait.

- Contrôle : Vous conservez un contrôle total sur le comportement interne du package.

🛡️ Visibilité protégée : La porte semi-ouverte

La visibilité protégée se situe entre publique et privée. Elle autorise l’accès depuis le package lui-même et depuis les packages considérés comme faisant partie de la même sous-système ou famille. Cela est souvent utilisé dans les architectures hiérarchiques où un package parent définit des règles que les packages enfants suivent.

Quand utiliser la visibilité protégée

La visibilité protégée est idéale pour les points d’extension. Elle vous permet de partager de la logique avec des sous-modules de confiance sans exposer cette logique à l’ensemble du système.

- Sous-packages : Si un package contient des sous-packages, la visibilité protégée leur permet de partager des utilitaires internes.

- Systèmes de plugins : Si vous avez une architecture de plugins, la visibilité protégée peut permettre aux plugins d’accéder aux mécanismes centraux sans les rendre publics.

- Schémas d’héritage : Dans certains contextes de modélisation, la visibilité protégée imite le comportement d’héritage où les classes dérivées peuvent accéder aux éléments internes de la classe de base.

Considérations relatives à la visibilité protégée

La visibilité protégée nécessite des définitions claires de ce qui constitue une « famille » ou une « sous-système ». L’ambiguïté ici peut entraîner une confusion quant à qui a accès à quoi. Il est essentiel de documenter clairement la hiérarchie afin que les développeurs comprennent le périmètre des éléments protégés.

Les défis potentiels incluent :

- Confusion sur le périmètre :Les développeurs peuvent supposer que les éléments protégés sont privés, ou inversement.

- Couplage indirect :Les sous-packages peuvent devenir fortement couplés à la structure interne du package parent.

- Complexité des tests :Tester des éléments protégés nécessite souvent des configurations d’accès spécifiques que les éléments publics n’ont pas.

📊 Comparaison des règles de visibilité

Comprendre les différences est plus facile lorsqu’elles sont comparées côte à côte. Le tableau ci-dessous résume les niveaux d’accès, les cas d’utilisation typiques et l’impact sur le système.

| Niveau de visibilité | Périmètre d’accès | Cas d’utilisation principal | Impact sur le couplage |

|---|---|---|---|

| Public 🔓 | Tout package dans le système | API stables, points d’entrée | Augmente le risque de couplage élevé |

| Privé 🔒 | Seulement le package lui-même | Détails d’implémentation, aides | Réduit le couplage, augmente l’encapsulation |

| Protégé 🛡️ | Package et sous-packages | Points d’extension, partage interne | Couplage équilibré au sein de la hiérarchie |

🛠️ Meilleures pratiques pour l’implémentation

Appliquer correctement les règles de visibilité exige de la discipline. Il ne suffit pas de connaître les définitions ; vous devez les appliquer de manière cohérente tout au long du cycle de conception et de développement.

1. Par défaut, privilégiez le privé

Adoptez une mentalité où la visibilité est restrictive par défaut. Exposez uniquement ce qui est absolument nécessaire. Cela minimise la surface de votre système et réduit la probabilité de dépendances accidentelles.

2. Définissez des frontières claires

Assurez-vous que les frontières des packages s’alignent avec les frontières logiques des domaines. Si un package contient deux concepts distincts, divisez-le. Cela rend les règles de visibilité plus pertinentes et plus faciles à gérer.

3. Documentez le contrat

Pour les éléments publics, la documentation est obligatoire. Les consommateurs doivent savoir comment utiliser l’interface. Pour les éléments protégés, la documentation interne doit expliquer la hiérarchie et les règles d’utilisation.

4. Revoyez les dépendances

Audit régulier du graphe de dépendances. Recherchez les packages qui dépendent de classes internes d’autres packages. Cela indique souvent une violation de visibilité qui doit être corrigée.

⚠️ Pièges courants à éviter

Même les architectes expérimentés peuvent commettre des erreurs concernant la visibilité. Reconnaître ces pièges tôt peut éviter un endettement technique important.

- Sur-exposition des interfaces :Créer une API publique trop fine. Il est préférable de regrouper les fonctionnalités en unités cohérentes plutôt que d’exposer chaque petite fonction.

- Ignorer les nuances protégées : En supposant que l’accès protégé fonctionne de la même manière dans tous les contextes de modélisation. Certains environnements traitent le protégé différemment des autres.

- Accès statique : Utiliser des méthodes statiques qui contournent les règles de visibilité peut entraîner des dépendances cachées difficiles à suivre.

- Dépendances circulaires : Les règles de visibilité ne préviennent pas les dépendances circulaires. Deux packages peuvent être publics l’un par rapport à l’autre tout en créant un cycle qui empêche la compilation ou l’exécution.

🔄 Impact sur la maintenance et la scalabilité

Le choix des règles de visibilité influence directement la facilité avec laquelle un système peut être maintenu et mis à l’échelle. Un modèle de visibilité bien structuré permet aux équipes de travailler en parallèle sans se marcher sur les pieds.

Maintenance

Lorsque la visibilité est bien gérée, le restructurage devient une tâche localisée. Vous pouvez modifier les détails internes d’un package sans vous soucier de briser le reste du système. Cela réduit le coût des modifications et augmente la vitesse de développement.

Évolutivité

À mesure que le système grandit, le nombre de packages augmente. Sans règles strictes de visibilité, la complexité des interactions croît de manière exponentielle. En limitant l’accès, vous maîtrisez la courbe de complexité. Cela facilite l’intégration des nouveaux développeurs, car l’interface publique devient la source principale de vérité.

Alignement avec la structure d’équipe

Les règles de visibilité peuvent refléter les frontières des équipes. Si vous avez une équipe responsable d’un package spécifique, ce package ne doit exposer que ce que cette équipe souhaite que les autres utilisent. Cela aligne l’architecture technique avec la structure organisationnelle, un concept souvent appelé loi de Conway.

🚀 Stratégies pour la migration et le restructurage

Les systèmes existants ont souvent des structures de visibilité médiocres. Passer d’une structure lâche à une structure stricte nécessite un plan.

Phase 1 : Audit

Cartographiez toutes les dépendances actuelles. Identifiez les packages qui exposent trop et ceux qui sous-utilisent leurs interfaces publiques.

Phase 2 : Stabiliser

Assurez-vous que les interfaces publiques sont stables. Ne restructuriez pas l’API publique en même temps que vous modifiez les règles de visibilité. Corrigez le contrat en premier.

Phase 3 : Restreindre

Passez progressivement les détails d’implémentation en privé. Introduisez une visibilité protégée pour les utilitaires partagés avant de supprimer l’accès public.

Phase 4 : Vérifier

Exécutez des tests complets pour vous assurer que le système fonctionne toujours correctement après les modifications de visibilité. Les tests automatisés sont essentiels pour cette phase.

🔗 La relation entre la visibilité et les dépendances

La visibilité et la dépendance sont étroitement liées. La visibilité définit ce qui peutêtre accédé, tandis que la dépendance définit ce qui estest accédé. Un système sain minimise les dépendances en maximisant les restrictions de visibilité.

Lorsqu’un package dépend d’un autre, il doit dépendre de l’interface publique. Si elle dépend de classes internes, elle crée un lien fragile. Cela est souvent appelé “dépendance interne. Idéalement, les dépendances internes doivent être éliminées ou minimisées.

Considérez les modèles de dépendance suivants :

- Dépendance directe : Le package A utilise l’API publique du package B. C’est le modèle souhaité.

- Dépendance interne : Le package A utilise les classes privées ou protégées du package B. Cela doit être évité, sauf si le package A est un sous-package.

- Dépendance implicite : Le package A dépend des effets secondaires du package B. Cela est dangereux et doit être éliminé.

🌐 Visibilité dans les systèmes distribués

Dans les architectures distribuées, les règles de visibilité s’étendent au-delà du code source. Elles s’appliquent aux frontières réseau et aux passerelles d’API. Un package peut être public au sein d’un service mais privé dans le contexte du système plus large.

Cela nécessite une approche en couches :

- Frontière du service : Définissez quels services sont accessibles publiquement et quels services sont réservés à l’intérieur.

- Passerelle d’API : Utilisez la passerelle pour appliquer les règles de visibilité au niveau du réseau.

- Contrats de données : Assurez-vous que les modèles de données exposés publiquement sont versionnés et stables.

📝 Résumé des points clés

Gérer la visibilité des packages est une compétence fondamentale en architecture logicielle. Elle exige un équilibre entre l’ouverture pour l’intégration et la restriction pour la sécurité. En respectant les principes de visibilité privée, publique et protégée, vous créez des systèmes robustes et adaptables.

Souvenez-vous des principes fondamentaux :

- Gardez les détails d’implémentation privés.

- Rendez publics uniquement les interfaces nécessaires.

- Utilisez la visibilité protégée pour partager des éléments au sein de la hiérarchie interne.

- Audit des dépendances régulièrement.

- Alignez la visibilité avec les frontières des équipes.

En appliquant ces règles de manière cohérente, vous construisez une base qui soutient la croissance et la stabilité à long terme. L’effort investi dès le départ pour définir la visibilité se traduit par des bénéfices en termes de réduction des coûts de maintenance et d’accélération du développement tout au long du projet.