En el panorama de la arquitectura de software moderna, pocas principios tienen tanta relevancia como la encapsulación dentro del Análisis y Diseño Orientado a Objetos (OOAD). Aunque a menudo se presenta como un método para organizar el código, su verdadero poder reside en su capacidad para servir como una capa fundamental para la seguridad de los datos. Cuando los desarrolladores implementan correctamente los objetos, crean límites que protegen la información sensible del acceso no autorizado y la corrupción. Esta guía explora la mecánica, los beneficios y las estrategias de implementación de la encapsulación, centrándose específicamente en su contribución para mantener posturas de seguridad sólidas.

La seguridad no es simplemente una característica adicional; es un requisito arquitectónico. Al comprender cómo agrupar datos y métodos juntos, los equipos pueden reducir la superficie de ataque de sus aplicaciones. Este documento ofrece una exploración profunda sobre cómo funciona la ocultación de información, por qué es importante para la seguridad y cómo aplicar estos conceptos sin sacrificar la mantenibilidad. Examinaremos las sutilezas técnicas que separan un diseño seguro de estructuras de código vulnerables.

Definición de la encapsulación en el contexto de OOAD 🔍

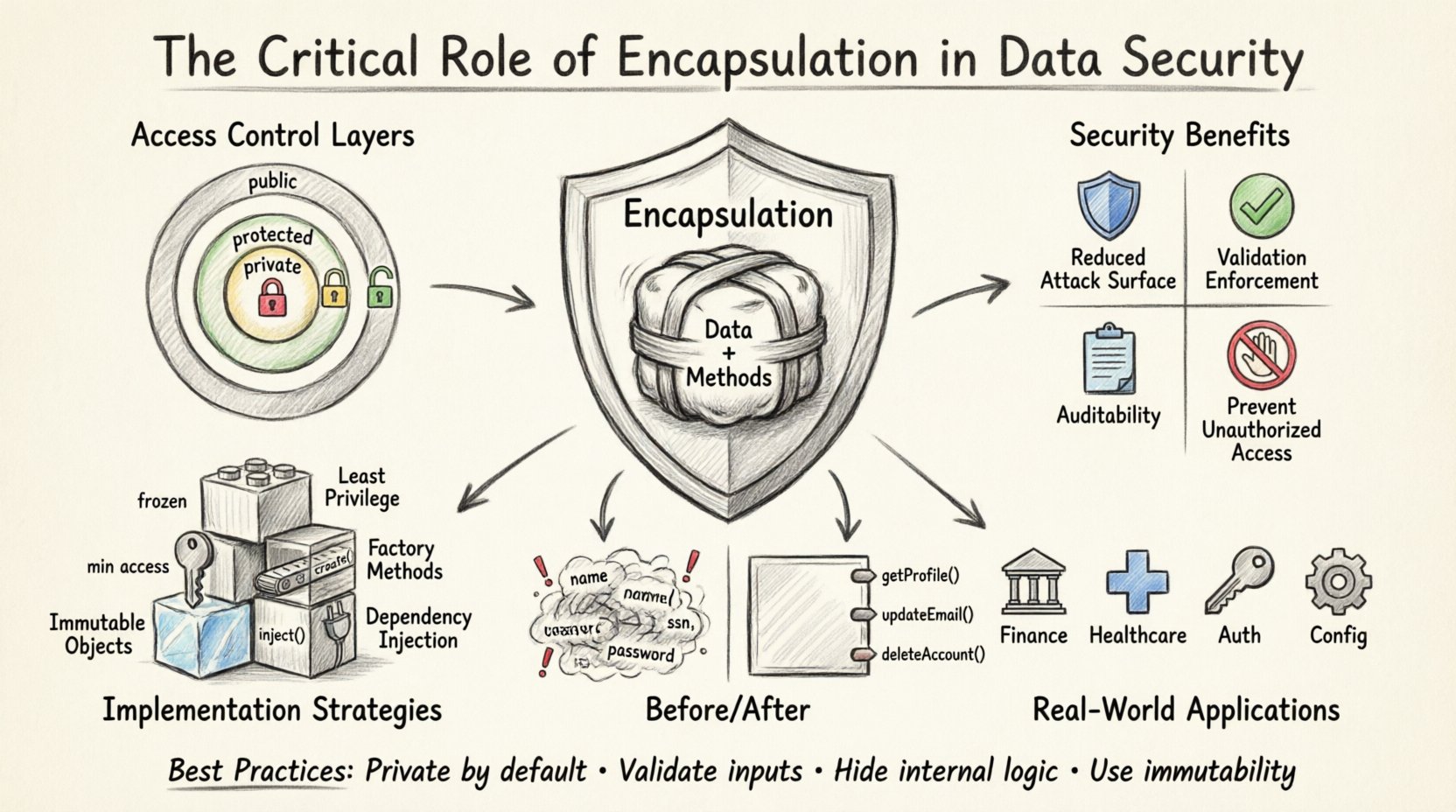

La encapsulación es el mecanismo que vincula datos y los métodos que manipulan esos datos en una unidad única, típicamente un objeto. En el Análisis y Diseño Orientado a Objetos, este principio garantiza que el estado interno de un objeto permanezca oculto al mundo exterior. La única forma de interactuar con este estado es a través de interfaces bien definidas, a menudo denominadas métodos públicos o puntos finales de API.

Este concepto se basa en el principio de ocultación de información. Establece que la representación interna de un objeto debe ser independiente del código que lo utiliza. Al restringir el acceso directo a las propiedades del objeto, el sistema impone reglas sobre cómo puede modificarse esos datos. Esto crea un entorno controlado donde se preserva la integridad de los datos.

- Encapsulación agrupa datos (atributos) y comportamiento (métodos) juntos.

- Ocultación de información restringe el acceso a los detalles internos.

- Interfaz define el contrato público para la interacción.

- Gestión del estado asegura que los datos permanezcan válidos durante las operaciones.

Sin encapsulación, los datos se convierten en un caos general. Cualquier parte del sistema puede leer o escribir directamente en ubicaciones de memoria. Esto conduce a un comportamiento impredecible, corrupción de datos y vulnerabilidades de seguridad significativas. La encapsulación actúa como guardián, asegurando que cada interacción pase por un proceso de verificación.

Implicaciones de seguridad de la ocultación de información 🚫

La principal ventaja de seguridad de la encapsulación es la reducción de la superficie de ataque. Cuando los datos se exponen directamente, actores maliciosos o código defectuoso pueden explotar estas vías para inyectar datos inválidos o robar información sensible. Al envolver los datos dentro de un objeto y exponer únicamente métodos específicos, el sistema limita los puntos de entrada.

Considere una situación en la que un objeto de cuenta de usuario almacena campos sensibles como contraseñas o números de tarjetas de crédito. Si estos campos son públicos, cualquier código que posea una referencia al objeto puede modificarlos. Esto representa un fallo crítico en la arquitectura de seguridad. La encapsulación obliga a los desarrolladores a utilizar métodos diseñados para manejar estos campos de forma segura.

Las principales ventajas de seguridad incluyen:

- Prevención de modificaciones no autorizadas: Se bloquea la asignación directa.

- Impulso de validación: Se puede verificar la entrada antes de que ocurran cambios de estado.

- Reducción de efectos secundarios: Los cambios se aíslan dentro del objeto.

- Audibilidad: Todos los cambios de estado pasan por métodos conocidos.

Este control es esencial para cumplir con los estándares de protección de datos. Muchas regulaciones exigen que los datos sensibles se manejen con controles estrictos. La encapsulación proporciona los medios estructurales para imponer estos controles a nivel de código, en lugar de depender únicamente de capas de seguridad externas.

Mecanismos de control de acceso 🔐

Los lenguajes orientados a objetos proporcionan palabras clave específicas para definir la visibilidad de los miembros de una clase. Estos modificadores de acceso son las herramientas utilizadas para implementar la encapsulación. Comprender cómo funciona cada modificador es vital para proteger los datos.

| Modificador | Visibilidad | Casos de uso de seguridad |

|---|---|---|

| Privado | Accesible solo dentro de la clase | Almacenamiento de credenciales sensibles o estado interno. |

| Protegido | Accesible dentro de la clase y subclases | Permitir herencia controlada sin exposición total. |

| Público | Accesible desde cualquier clase | Exponer interfaces seguras para la interacción. |

| Interno/Paquete | Accesible solo dentro del mismo módulo | Limitar el alcance a componentes de confianza. |

Usando privadoLos modificadores privados son la forma más efectiva de proteger los datos. Cuando un campo es privado, el código externo no puede leerlo ni escribirlo directamente. Esto obliga al uso de métodos públicos, como getters y setters, que pueden incluir lógica para validar entradas.

Por ejemplo, un método diseñado para actualizar un saldo no debe asignar simplemente un nuevo valor. Debe verificar si la transacción es válida, si la cuenta tiene fondos suficientes y si el usuario tiene permiso. Esta lógica reside dentro del objeto, protegida por la encapsulación.

Validación de cambios de estado ✅

Uno de los aspectos más poderosos de la encapsulación es la capacidad de validar datos antes de almacenarlos. Cuando un desarrollador expone un método público para modificar un objeto, puede incluir reglas de negocio y comprobaciones de seguridad dentro de ese método. Esto garantiza que el objeto nunca entre en un estado inválido o inseguro.

Este proceso de validación a menudo se conoce como limpieza de entradas o verificación de restricciones. Evita vulnerabilidades comunes como desbordamientos de búfer, ataques de inyección o errores lógicos que podrían provocar brechas de seguridad.

Las estrategias de validación dentro de objetos encapsulados incluyen:

- Verificación de rango:Asegurando que los números estén dentro de límites aceptables.

- Verificación de tipo:Confirmar que los datos coincidan con los formatos esperados.

- Transiciones de estado:Evitar cambios de estado ilegales (por ejemplo, eliminar un pedido pagado).

- Verificación de nulos: Evitando excepciones de referencia nula que podrían hacer que el sistema se detenga.

Al mover la lógica de validación dentro del propio objeto, el sistema se vuelve más resistente. Si se encuentra una vulnerabilidad en una regla de validación, se puede corregir en una sola ubicación, en lugar de buscar cada instancia en la que se utilizó los datos.

Riesgos de seguridad de una encapsulación deficiente ⚠️

Cuando se ignora la encapsulación o se implementa incorrectamente, surgen riesgos graves de seguridad. Los desarrolladores podrían verse tentados a exponer campos directamente por comodidad o facilidad de prueba. Aunque esto acelera el desarrollo inicial, genera deuda técnica que se manifiesta como fallos de seguridad con el tiempo.

Los riesgos comunes asociados con una mala encapsulación incluyen:

- Fuga de datos:La información sensible es accesible para módulos no autorizados.

- Corrupción de estado:Los datos inválidos sobrescriben los datos válidos, causando inestabilidad del sistema.

- Acoplamiento fuerte:Los cambios en una parte del sistema rompen otras partes de forma impredecible.

- Dificultad para depurar:Rastrear la fuente de una violación de seguridad se vuelve casi imposible.

Por ejemplo, si un objeto de configuración almacena claves de cifrado, hacer que esas claves sean públicas permite que cualquier código las lea. Esto compromete toda la estrategia de cifrado. La encapsulación garantiza que las claves se carguen una sola vez y se usen internamente, nunca expuestas al llamador.

Encapsulación frente a abstracción 🔄

Es importante distinguir entre encapsulación y abstracción, ya que a menudo se confunden. La abstracción se centra en ocultar detalles de implementación complejos y mostrar solo las características esenciales. La encapsulación se centra en agrupar datos y métodos y restringir el acceso a esos datos.

Mientras que la abstracción proporciona una interfaz simplificada, la encapsulación proporciona el límite de seguridad. Un sistema seguro requiere ambos. La abstracción define qué hace el objeto, mientras que la encapsulación define cómo el objeto protege lo que sabe.

En la práctica, la abstracción permite usar un objeto sin saber cómo funciona. La encapsulación garantiza que la forma en que funciona no pueda ser manipulada. Ambos son necesarios para una arquitectura segura, pero la encapsulación es la guardiana de la integridad de los datos.

Estrategias de implementación para un diseño seguro 📝

Para lograr altos niveles de seguridad mediante la encapsulación, los equipos deben adoptar patrones y prácticas de diseño específicos. Estas estrategias ayudan a mantener la integridad del sistema al permitir la funcionalidad necesaria.

Objetos inmutables

Crear objetos que no puedan modificarse después de su creación es una técnica de seguridad poderosa. Los objetos inmutables eliminan el riesgo de que el estado se modifique inesperadamente. Esto es especialmente útil para datos de configuración, perfiles de usuario o registros de transacciones. Una vez creado un objeto, permanece constante, asegurando que los datos históricos nunca se alteren.

Principio del menor privilegio

La encapsulación se alinea bien con el principio del menor privilegio. Los objetos solo deben exponer los métodos que necesitan absolutamente para funcionar. Si un método no es necesario para el mundo externo, debe ser privado. Esto minimiza el área de superficie disponible para explotación.

Métodos de fábrica

En lugar de permitir la instanciación directa de objetos con datos sensibles, utilice métodos de fábrica. Estos métodos controlan el proceso de creación y pueden aplicar comprobaciones de seguridad antes de devolver un objeto. Esto garantiza que solo existan instancias válidas y seguras en la memoria.

Inyección de dependencias

Inyectar dependencias a través de constructores en lugar de exponerlas como campos públicos permite un mejor control. Garantiza que los objetos se creen con los recursos correctos y que esos recursos no puedan ser sustituidos por código externo.

Escenarios y aplicaciones del mundo real 🌐

La encapsulación se aplica en diversos dominios donde la seguridad es fundamental. Comprender estos escenarios ayuda a aclarar por qué este principio es irrenunciable.

- Sistemas financieros:Los saldos de cuenta nunca deben modificarse directamente. Todos los cambios deben realizarse a través de métodos de transacción que registren la actividad y verifiquen los fondos.

- Registros médicos:Los datos del paciente requieren controles de acceso estrictos. La encapsulación garantiza que solo el personal autorizado pueda ver o editar campos específicos.

- Tokens de autenticación:Los tokens de seguridad deben almacenarse como cadenas privadas. Deben pasarse a través de métodos que gestionen automáticamente la expiración y la renovación.

- Gestión de configuración:La configuración del sistema debe ser de solo lectura después de la inicialización para prevenir modificaciones durante la ejecución.

En cada uno de estos casos, el objetivo es el mismo: prevenir modificaciones no autorizadas o accidentales de datos críticos. La encapsulación proporciona el mecanismo estructural para imponer esto sin depender únicamente de permisos externos.

Consideraciones de rendimiento ⚡

A veces los desarrolladores se preocupan de que la encapsulación agregue sobrecarga. Aunque hay un costo menor en las llamadas a métodos frente al acceso directo a campos, los compiladores modernos optimizan esto significativamente. Los beneficios de seguridad superan con creces la diferencia de rendimiento insignificante.

Además, la encapsulación puede mejorar el rendimiento permitiendo una mejor caché y optimización dentro del objeto. Cuando los datos están ocultos, el objeto puede gestionar su propia disposición interna de memoria de forma más eficiente sin preocuparse por interferencias externas.

Pruebas y encapsulación 🧪

Un desafío con la encapsulación es la prueba. Si los datos son privados, las pruebas unitarias no pueden acceder a ellos directamente. Esto requiere exponer accesores específicos para pruebas o usar reflexión, lo cual puede debilitar la seguridad si no se gestiona con cuidado.

Las mejores prácticas para probar objetos encapsulados incluyen:

- Prueba de comportamiento:Enfóquese en lo que hace el objeto, no en lo que contiene.

- Pruebas de integración:Verifique que la interfaz pública funcione como se espera en un contexto completo.

- Simulación:Utilice mocks para aislar el objeto y probar su lógica sin acceder al estado interno.

Al probar el comportamiento, asegura que la lógica de seguridad funcione sin necesidad de mirar dentro de la caja negra. Esto mantiene la integridad de la encapsulación durante el proceso de desarrollo.

Evolución de los estándares de seguridad 🔒

A medida que evolucionan las amenazas de seguridad, también lo hacen los estándares de diseño de software. Los marcos modernos suelen imponer la encapsulación mediante sistemas de tipos estrictos y límites de módulos. Este cambio refleja una evolución más amplia en la industria hacia la creación de sistemas seguros por defecto.

Los desarrolladores deben mantenerse actualizados sobre estos cambios. Ignorar los principios de encapsulación a favor de soluciones rápidas puede conducir a vulnerabilidades que son difíciles de corregir más adelante. El costo de refactorizar un sistema para añadir seguridad es mucho mayor que construirlo de forma segura desde el principio.

Resumen de las mejores prácticas 📋

Para maximizar la seguridad mediante la encapsulación, adhiera a las siguientes directrices:

- Haga que todos los campos de datos sean privados por defecto.

- Utilice métodos públicos para exponer solo la funcionalidad.

- Valide todas las entradas dentro de los métodos setter.

- Mantenga la lógica interna oculta de los llamadores externos.

- Utilice objetos inmutables siempre que sea posible.

- Audite los controles de acceso con regularidad.

- Documente el contrato de seguridad de cada objeto.

Seguir estas prácticas crea una estrategia sólida de defensa en profundidad. Asegura que los datos estén protegidos en el nivel más granular de la base de código. Este enfoque reduce la dependencia de la seguridad de red o de cortafuegos externos, colocando la responsabilidad de la seguridad de los datos directamente dentro de la lógica de la aplicación.

Reflexiones finales sobre la integridad del diseño 🏗️

La encapsulación es más que una convención de programación; es una filosofía de diseño que prioriza la seguridad y la estabilidad. Al respetar los límites de los objetos, los desarrolladores crean sistemas que son más difíciles de romper y más fáciles de proteger. Este principio sustenta la confiabilidad de la infraestructura de software moderna.

Al diseñar su próximo sistema, considere las implicaciones de seguridad de cada clase que cree. Pregúntese si los datos están protegidos, si los métodos imponen reglas y si la interfaz es segura para su uso público. Estas preguntas impulsan la creación de software seguro, mantenible y resiliente.

La integración de la encapsulación en su flujo de trabajo es un compromiso con la calidad. Requiere disciplina y visión de futuro, pero el resultado es un sistema que resiste firmemente las complejidades del entorno digital. La seguridad se construye en la fundación, no se pinta sobre la superficie.

Adoptar estos principios garantiza que sus datos permanezcan seguros, su lógica siga siendo válida y sus usuarios sigan confiando. La encapsulación es el guardián silencioso de la integridad de su aplicación.