In komplexen Softwarearchitekturen ist die Steuerung der Interaktion zwischen Komponenten genauso entscheidend wie der Code selbst. Die Paket-Sichtbarkeit definiert die Zugriffsgrenzen zwischen verschiedenen Modulen innerhalb eines Systems. Wenn Sie ein Paketdiagramm erstellen, zeichnen Sie nicht einfach nur Kästchen; Sie definieren den Interaktionsvertrag zwischen Teams, Schichten und Untereinheiten. Das Verständnis der Regeln von Paket-Sichtbarkeit stellt sicher, dass Ihr System im Laufe der Zeit wartbar, sicher und skalierbar bleibt.

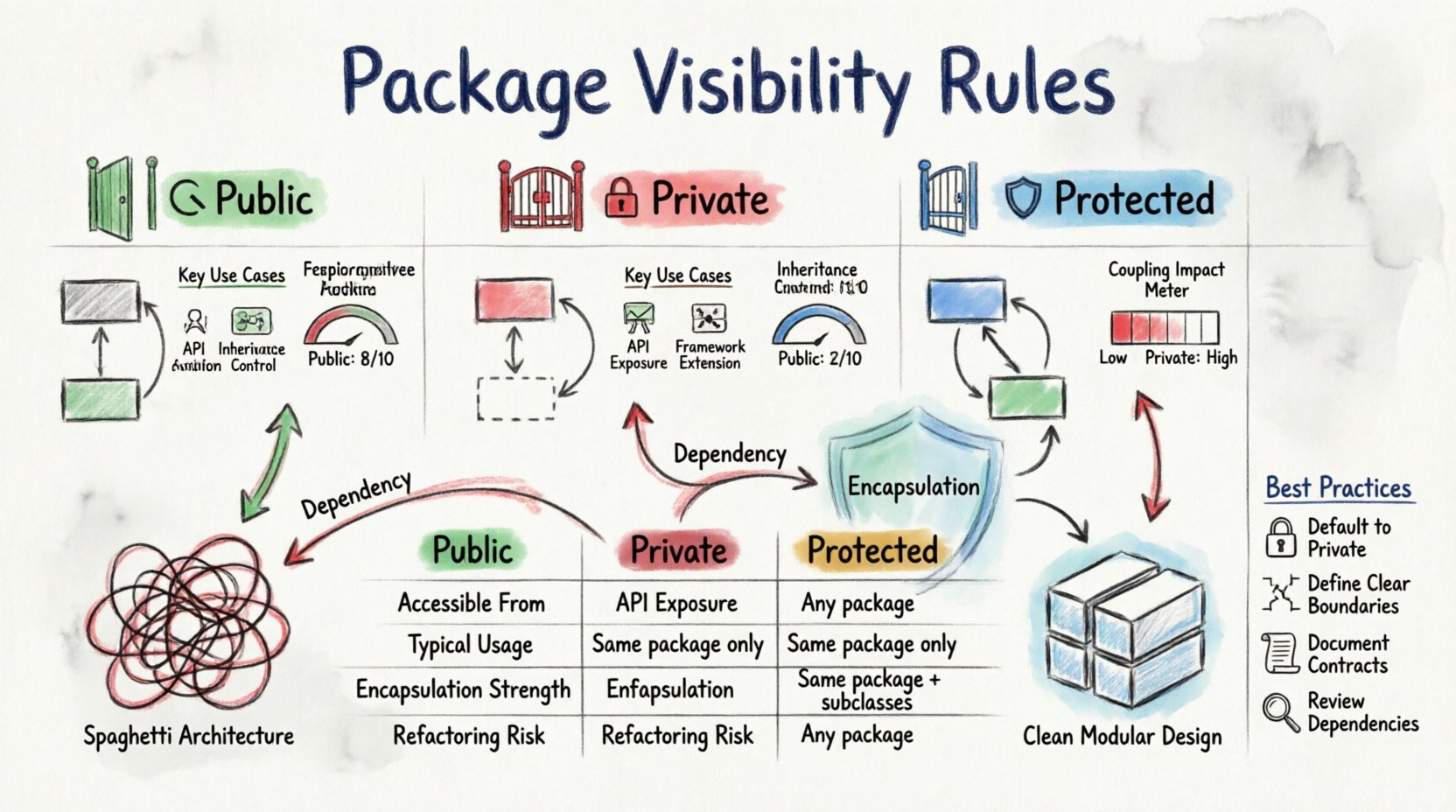

Dieser Leitfaden untersucht die drei primären Zustände der Sichtbarkeit: Privat, Öffentlich, und Geschützt. Wir werden untersuchen, wie jede Regel die Kopplung, die Kohäsion und die Gesundheit der Architektur insgesamt beeinflusst. Unabhängig davon, ob Sie eine monolithische Anwendung oder ein verteiltes Mikrodienste-Ökosystem entwerfen, gelten diese Prinzipien universell für modellgestützte Entwicklung und Softwaredesign.

🏗️ Das Konzept der Paket-Sichtbarkeit verstehen

Ein Paket stellt eine logische Gruppierung verwandter Elemente dar. Es könnte eine Reihe von Klassen, Schnittstellen oder Untereinheiten sein, die gemeinsam ein bestimmtes Domänenproblem lösen. Ohne Sichtbarkeitsregeln könnte jedes Paket auf jedes andere Paket zugreifen, was zu einem verworrenen Netzwerk von Abhängigkeiten führt, das als Spaghetti-Architektur.

Sichtbarkeit wirkt als Schutzwall. Sie bestimmt, wer was sehen kann. Es geht nicht nur darum, Implementierungsdetails zu verbergen; es geht darum, die Oberfläche Ihres Systems zu kontrollieren. Wenn die Sichtbarkeit zu offen ist, können Änderungen in einem Bereich unbeabsichtigt einen anderen Bereich beschädigen. Wenn die Sichtbarkeit zu geschlossen ist, wird das System starr und schwer zu integrieren.

Wichtige Überlegungen zur Sichtbarkeit umfassen:

- Kapselung:Die interne Logik vor externen Nutzern zu verbergen.

- Entkopplung:Die Abhängigkeiten zwischen unverwandten Modulen zu reduzieren.

- Entdeckbarkeit:Sicherstellen, dass öffentliche Schnittstellen klar und dort zugänglich sind, wo erforderlich.

- Sicherheit:Verhindern von unbefugtem Zugriff auf sensible Daten oder Logik.

🔓 Öffentliche Sichtbarkeit: Die offene Tür

Öffentliche Sichtbarkeit ist der zugänglichste Zustand. Elemente, die als öffentlich markiert sind, sind von jedem anderen Paket innerhalb des Systems zugänglich. Dies ist die Standard-Schnittstelle, über die externe Module mit Ihrem Paket interagieren.

Wann sollte öffentliche Sichtbarkeit verwendet werden

Öffentliche Sichtbarkeit sollte nur für stabile, gut definierte APIs reserviert werden. Es ist der Vertrag, den Sie dem Rest des Systems anbieten. Wenn ein Paket zu viele öffentliche Elemente offenlegt, wird es zu einer leaky Abstraktion, wo interne Implementierungsdetails die Grenzen des Moduls verlassen.

- Kernservices: Wenn ein Paket einen grundlegenden Dienst bereitstellt, auf den viele andere Pakete angewiesen sind, sollten seine primären Schnittstellen öffentlich sein.

- Einstiegspunkte: Die ursprünglichen Zugangspunkte für ein Subsystem sollten öffentlich sein, um die Integration zu ermöglichen.

- Domänenmodelle: Entitäten, die Geschäftskonzepte darstellen, müssen oft öffentlich sein, damit verschiedene Schichten sie manipulieren können.

Auswirkungen der öffentlichen Sichtbarkeit

Während die öffentliche Sichtbarkeit die Integration erleichtert, bringt sie erhebliche Verantwortlichkeiten mit sich. Jedes öffentliche Element ist ein potenzieller Fehlerpunkt. Wenn Sie die Signatur einer öffentlichen Methode ändern, brechen Sie den Vertrag für jeden Verbraucher dieses Pakets. Dies erfordert strenge Versionsverwaltung und Strategien zur Rückwärtskompatibilität.

Häufige Risiken sind:

- Hohe Kopplung: Andere Pakete können abhängig von bestimmten internen Klassen werden, die ursprünglich intern bleiben sollten.

- Schwierigkeiten beim Refactoring: Die Änderung der internen Struktur wird riskant, da externe Pakete möglicherweise auf die offengelegten Details angewiesen sind.

- Sicherheitsanfälligkeiten: Sensible Datenstrukturen könnten unbeabsichtigt offengelegt werden, wenn sie nicht sorgfältig geprüft werden.

🔒 Private Sichtbarkeit: Der verschlossene Raum

Private Sichtbarkeit beschränkt den Zugriff auf das Paket selbst. Kein anderes Paket kann Elemente direkt zugreifen, die als privat markiert sind. Dies ist die stärkste Form der Kapselung. Sie stellt sicher, dass die internen Abläufe eines Moduls für den Rest des Systems undurchsichtig bleiben.

Wann sollte private Sichtbarkeit verwendet werden

Private Sichtbarkeit ist der Standardzustand für Implementierungsdetails. Sie wird für Hilfsmethoden, temporäre Variablen und interne Algorithmen verwendet, die nicht von externen Logiken beeinflusst werden sollten.

- Implementierungshilfen: Funktionen, die die öffentliche API unterstützen, aber außerhalb des Pakets nicht nützlich oder verständlich sind.

- Zustandsverwaltung: Interne Zustandsvariablen, die nur über öffentliche Methoden geändert werden sollten.

- Drittanbieter-Wrapper: Wenn Sie eine externe Bibliothek umschließen, halten Sie die interne Adapterlogik privat.

Vorteile der privaten Sichtbarkeit

Durch die Verwendung privater Sichtbarkeit wird der Entwickler entlastet. Sie können die Implementierung eines privaten Elements ändern, ohne jemand anderen zu beeinflussen. Dies fördert Agilität und ermöglicht kontinuierliche Verbesserungen, ohne Angst vor dem Brechen externer Abhängigkeiten zu haben.

Zu den wichtigsten Vorteilen gehören:

- Stabilität: Der öffentliche Vertrag bleibt stabil, selbst wenn der interne Code stark verändert wird.

- Klarheit: Die Nutzer des Pakets müssen nicht verstehen, wie das Paket funktioniert, sondern nur, was es tut.

- Kontrolle: Sie behalten die volle Kontrolle darüber, wie das Paket intern funktioniert.

🛡️ Geschützte Sichtbarkeit: Das halboffene Tor

Geschützte Sichtbarkeit liegt zwischen öffentlich und privat. Sie erlaubt den Zugriff vom Paket selbst sowie von Paketen, die als Teil desselben Subsystems oder derselben Familie betrachtet werden. Dies wird oft in hierarchischen Architekturen verwendet, bei denen ein Elternpaket Regeln festlegt, die von Kindpaketen befolgt werden.

Wann sollte geschützte Sichtbarkeit verwendet werden

Geschützte Sichtbarkeit ist ideal für Erweiterungspunkte. Sie ermöglicht es, Logik mit vertrauenswürdigen Untermodule zu teilen, ohne diese Logik dem gesamten System zugänglich zu machen.

- Unterpakete: Wenn ein Paket Unterpakete enthält, ermöglicht geschützte Sichtbarkeit, dass diese interne Hilfsmittel teilen.

- Plugin-Systeme: Wenn Sie eine Plugin-Architektur haben, kann geschützte Sichtbarkeit Plugins erlauben, auf zentrale Mechanismen zuzugreifen, ohne dass diese öffentlich gemacht werden müssen.

- Vererbungsmuster: In einigen Modellierungsansätzen simuliert geschützte Sichtbarkeit das Vererbungsverhalten, bei dem abgeleitete Klassen auf interne Elemente der Basisklasse zugreifen können.

Überlegungen zur geschützten Sichtbarkeit

Geschützte Sichtbarkeit erfordert klare Definitionen dessen, was eine „Familie“ oder ein „Subsystem“ ausmacht. Hier besteht die Gefahr von Unklarheiten darüber, wer Zugriff auf was hat. Es ist entscheidend, die Hierarchie klar zu dokumentieren, damit Entwickler den Umfang geschützter Elemente verstehen.

Mögliche Herausforderungen sind:

- Umfangverwirrung:Entwickler können annehmen, dass geschützte Elemente privat sind, oder umgekehrt.

- Indirekte Kopplung:Unterpakete können eng an die interne Struktur des Elternpakets gekoppelt werden.

- Komplexität des Testens:Das Testen geschützter Elemente erfordert oft spezifische Zugriffseinstellungen, die bei öffentlichen Elementen nicht notwendig sind.

📊 Vergleich der Sichtbarkeitsregeln

Die Unterschiede sind leichter zu verstehen, wenn sie nebeneinander betrachtet werden. Die folgende Tabelle fasst die Zugriffsebenen, typische Anwendungsfälle und die Auswirkungen auf das System zusammen.

| Sichtbarkeitsstufe | Zugriffsumfang | Hauptanwendungsfall | Auswirkung auf die Kopplung |

|---|---|---|---|

| Öffentlich 🔓 | Jedes Paket im System | Stabile APIs, Einstiegspunkte | Erhöht das Risiko hoher Kopplung |

| Privat 🔒 | Nur das Paket selbst | Implementierungsdetails, Helfer | Verringert die Kopplung, erhöht die Kapselung |

| Geschützt 🛡️ | Paket und Unterpakete | Erweiterungspunkte, Interner Austausch | Ausgeglichene Kopplung innerhalb der Hierarchie |

🛠️ Best Practices für die Implementierung

Die korrekte Anwendung von Sichtbarkeitsregeln erfordert Disziplin. Es reicht nicht aus, die Definitionen zu kennen; sie müssen konsistent über den gesamten Entwurfs- und Entwicklungszyklus hinweg angewendet werden.

1. Standardmäßig privat festlegen

Übernehmt eine Haltung, bei der Sichtbarkeit standardmäßig eingeschränkt ist. Exponiert nur das, was unbedingt notwendig ist. Dadurch wird die Oberfläche eures Systems minimiert und die Wahrscheinlichkeit zufälliger Abhängigkeiten verringert.

2. Klare Grenzen definieren

Stellen Sie sicher, dass Paketgrenzen mit logischen Domänen-Grenzen übereinstimmen. Wenn ein Paket zwei unterschiedliche Konzepte enthält, sollten sie getrennt werden. Dadurch werden Sichtbarkeitsregeln sinnvoller und leichter zu verwalten.

3. Dokumentieren Sie den Vertrag

Für öffentliche Elemente ist Dokumentation obligatorisch. Verbraucher müssen wissen, wie die Schnittstelle verwendet wird. Für geschützte Elemente sollte interne Dokumentation die Hierarchie und Nutzungsvorschriften erklären.

4. Abhängigkeiten überprüfen

Überprüfen Sie regelmäßig den Abhängigkeitsgraphen. Suchen Sie nach Paketen, die auf interne Klassen anderer Pakete verweisen. Dies deutet oft auf eine Verletzung der Sichtbarkeitsregeln hin, die korrigiert werden sollte.

⚠️ Häufige Fallen, die vermieden werden sollten

Selbst erfahrene Architekten können Fehler bei der Sichtbarkeit machen. Die frühzeitige Erkennung dieser Fallen kann erhebliche technische Schulden vermeiden.

- Übermäßige Offenlegung von Schnittstellen:Erstellen einer öffentlichen API, die zu fein granular ist. Es ist besser, Funktionalität in kohärente Einheiten zu gruppieren, anstatt jede kleine Funktion zu öffnen.

- Ignorieren der geschützten Nuancen: Angenommen, der geschützte Zugriff funktioniert in allen Modellierungs-Kontexten gleich. Einige Umgebungen behandeln geschützten Zugriff anders als andere.

- Statischer Zugriff: Die Verwendung statischer Methoden, die Sichtbarkeitsregeln umgehen, kann zu versteckten Abhängigkeiten führen, die schwer nachzuverfolgen sind.

- Zyklische Abhängigkeiten: Sichtbarkeitsregeln verhindern keine zyklischen Abhängigkeiten. Zwei Pakete können sich gegenseitig öffentlich zugänglich machen, dennoch eine Schleife erzeugen, die die Kompilierung oder Ausführung unterbricht.

🔄 Einfluss auf Wartung und Skalierbarkeit

Die Wahl der Sichtbarkeitsregeln beeinflusst direkt, wie leicht ein System gewartet und skaliert werden kann. Ein gut strukturiertes Sichtbarkeitsmodell ermöglicht es Teams, parallel zu arbeiten, ohne sich gegenseitig in die Quere zu kommen.

Wartung

Wenn die Sichtbarkeit gut verwaltet ist, wird Refactoring zu einer lokal begrenzten Aufgabe. Sie können die Interna eines Pakets ändern, ohne sich Sorgen machen zu müssen, dass der Rest des Systems beschädigt wird. Dies senkt die Kosten für Änderungen und erhöht die Entwicklungs-Geschwindigkeit.

Skalierbarkeit

Je größer das System wird, desto mehr Pakete entstehen. Ohne strenge Sichtbarkeitsregeln wächst die Komplexität der Interaktionen exponentiell. Durch die Beschränkung des Zugriffs kontrollieren Sie die Komplexitätskurve. Dadurch wird die Einarbeitung neuer Entwickler einfacher, da die öffentliche Schnittstelle die primäre Quelle der Wahrheit darstellt.

Ausrichtung der Teamstruktur

Sichtbarkeitsregeln können Team-Grenzen widerspiegeln. Wenn ein Team für ein bestimmtes Paket verantwortlich ist, sollte dieses Paket nur das offenlegen, was dieses Team anderen zur Nutzung zur Verfügung stellen möchte. Dadurch wird die technische Architektur mit der organisatorischen Struktur abgestimmt, ein Konzept, das oft als Conway-Gesetz bezeichnet wird.

🚀 Strategien für Migration und Refactoring

Bestehende Systeme haben oft schlechte Sichtbarkeitsstrukturen. Der Übergang von einer lose strukturierten zu einer strengen Struktur erfordert einen Plan.

Phase 1: Audit

Ermitteln Sie alle aktuellen Abhängigkeiten. Identifizieren Sie, welche Pakete zu viel öffnen und welche öffentliche Schnittstellen unternutzen.

Phase 2: Stabilisieren

Stellen Sie sicher, dass die öffentlichen Schnittstellen stabil sind. Refaktorisieren Sie die öffentliche API nicht gleichzeitig, während Sie Sichtbarkeitsregeln ändern. Beheben Sie zuerst den Vertrag.

Phase 3: Einschränken

Verschieben Sie schrittweise Implementierungsdetails in den privaten Bereich. Führen Sie geschützten Zugriff für gemeinsam genutzte Hilfsmittel ein, bevor öffentlicher Zugriff entfernt wird.

Phase 4: Überprüfen

Führen Sie umfassende Tests durch, um sicherzustellen, dass das System nach Änderungen der Sichtbarkeit weiterhin korrekt funktioniert. Automatisiertes Testen ist für diese Phase unerlässlich.

🔗 Der Zusammenhang zwischen Sichtbarkeit und Abhängigkeiten

Sichtbarkeit und Abhängigkeit sind eng verknüpft. Sichtbarkeit definiert, was kannzugänglich ist, während Abhängigkeit definiert, was istzugänglich ist. Ein gesundes System minimiert Abhängigkeiten, indem es Sichtbarkeitsbeschränkungen maximiert.

Wenn ein Paket von einem anderen abhängt, sollte es sich auf die öffentliche Schnittstelle stützen. Wenn es auf interne Klassen angewiesen ist, entsteht eine fragile Verbindung. Dies wird oft als “interne Abhängigkeit. Idealerweise sollten interne Abhängigkeiten eliminiert oder minimiert werden.

Berücksichtigen Sie die folgenden Abhängigkeitsmuster:

- Direkte Abhängigkeit: Paket A nutzt die öffentliche API von Paket B. Dies ist das gewünschte Muster.

- Interne Abhängigkeit: Paket A nutzt private oder geschützte Klassen von Paket B. Dies sollte vermieden werden, es sei denn, Paket A ist ein Unterpaket.

- Implizite Abhängigkeit: Paket A verlässt sich auf Nebenwirkungen von Paket B. Dies ist gefährlich und sollte beseitigt werden.

🌐 Sichtbarkeit in verteilten Systemen

In verteilten Architekturen erstrecken sich Sichtbarkeitsregeln über den Quellcode hinaus. Sie gelten für Netzwerkgrenzen und API-Gateways. Ein Paket kann innerhalb eines Dienstes öffentlich sein, aber im Kontext des gesamten Systems privat.

Dazu ist ein schichtengerechter Ansatz erforderlich:

- Dienstegrenze: Definieren Sie, welche Dienste öffentlich zugänglich sind und welche ausschließlich intern sind.

- API-Gateway: Nutzen Sie das Gateway, um Sichtbarkeitsregeln auf Netzwerkebene durchzusetzen.

- Datenverträge: Stellen Sie sicher, dass öffentlich freigegebene Datenmodelle versioniert und stabil sind.

📝 Zusammenfassung der wichtigsten Erkenntnisse

Die Verwaltung der Paketsichtbarkeit ist eine grundlegende Fähigkeit in der Softwarearchitektur. Sie erfordert ein Gleichgewicht zwischen Offenheit für Integration und Beschränkung für Sicherheit. Durch Einhaltung der Prinzipien der privaten, öffentlichen und geschützten Sichtbarkeit schaffen Sie Systeme, die robust und anpassungsfähig sind.

Denken Sie an die Kernprinzipien:

- Halten Sie Implementierungsdetails privat.

- Machen Sie nur notwendige Schnittstellen öffentlich.

- Verwenden Sie geschützte Sichtbarkeit für den Austausch innerhalb der internen Hierarchie.

- Prüfen Sie Abhängigkeiten regelmäßig.

- Stellen Sie die Sichtbarkeit mit den Teamgrenzen in Einklang.

Durch konsequente Anwendung dieser Regeln bauen Sie eine Grundlage auf, die langfristiges Wachstum und Stabilität unterstützt. Die Investition in die frühzeitige Definition der Sichtbarkeit zahlt sich in Form reduzierter Wartungskosten und erhöhter Entwicklungs geschwindigkeit während der gesamten Projektlaufzeit aus.