Systemy oprogramowania rzadko zaczynają się jako kod zastarzały. Zaczynają się z intencją, strukturą i jasnym widzeniem przyszłości. Jednak z czasem zmieniają się wymagania, zmieniają się zespoły, a presja biznesowa rośnie. Wynikiem jest często system, który działa, ale nie wydaje się poprawny. Jest kruchy, trudny do zrozumienia i oporny na zmiany. Tak wygląda rzeczywistość kodu zastarzałego.

Gdy napotykamy taki system, chęć może być całkowitego przepisania go. Jednak przepisywanie często jest bardziej ryzykowne niż utrzymanie. Rozwiązanie nie leży w abandonie, ale w przekształceniu. Analiza i projektowanie obiektowe (OOAD) zapewnia solidny framework do zrozumienia, refaktoryzacji i poprawy tych systemów bez odrzucenia wartości, którą już mają.

Ten przewodnik bada, jak stosować zasady obiektowe do kodów zastarzałych. Przejdziemy dalej od teorii i zajrzymy do praktycznych strategii identyfikacji obiektów, zarządzania zależnościami oraz wprowadzania struktury tam, gdzie panuje teraz chaos. Celem nie jest stworzenie pięknego kodu dla estetyki, ale zrobienie go utrzymywalnym dla ludzi, którzy będą go obsługiwać jutro.

🧱 Zrozumienie natury kodu zastarzałego

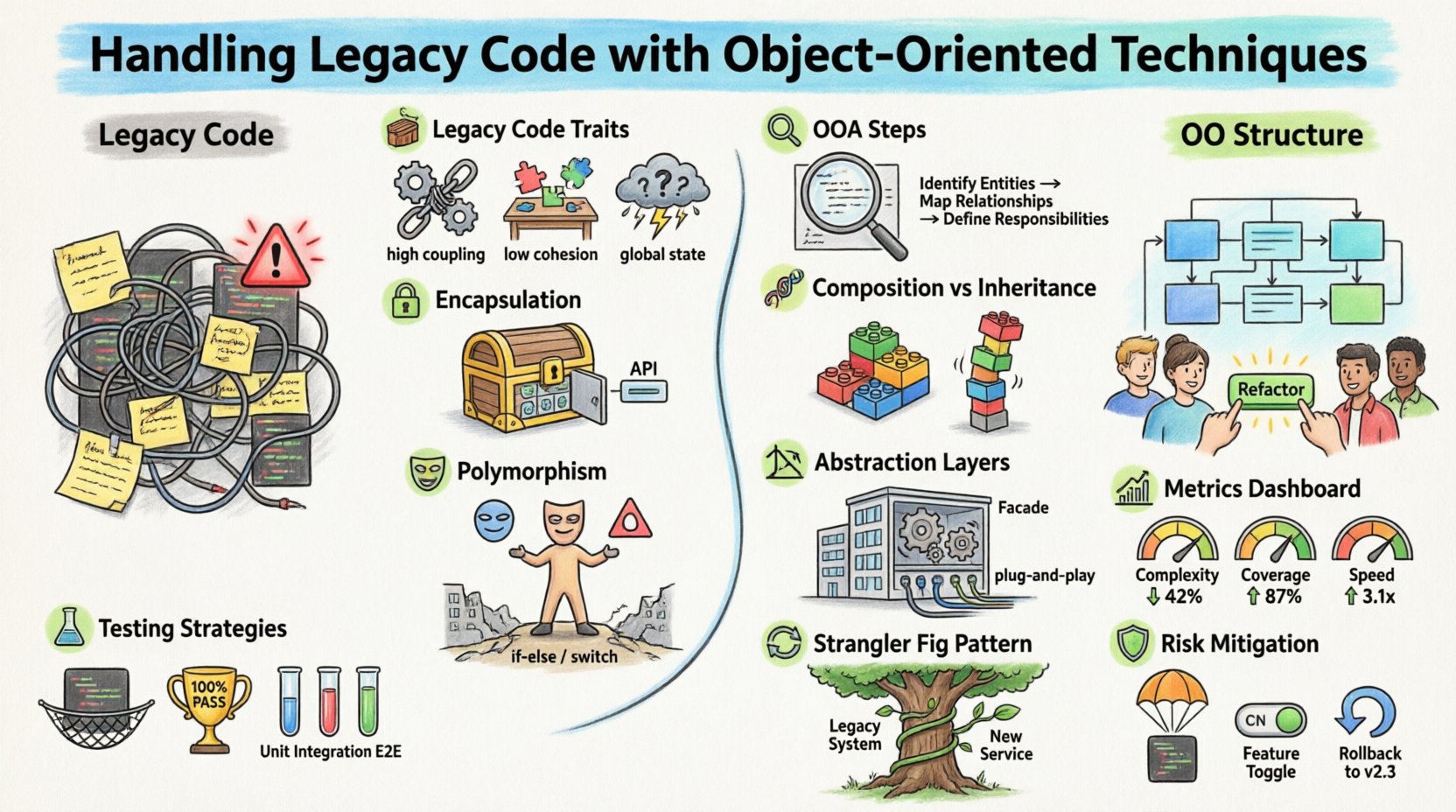

Kod zastarzały to nie po prostu stary kod. To kod, który nie ma wystarczających automatycznych testów wspierających zmiany. Często jest pisany w stylu, który przewyższa współczesne wzorce projektowe. W wielu przypadkach systemy zastarzałe zostały stworzone z wykorzystaniem paradygmatu proceduralnego, w którym funkcje i stan globalny dominują architekturę.

Przejście od myślenia proceduralnego do obiektowego wymaga zmiany perspektywy. Zamiast skupiać się na kolejności operacji, należy skupić się na interakcjach między jednostkami. Te jednostki to obiekty.

Kluczowe cechy systemów zastarzałych

- Wysoka zależność:Składowe są silnie zależne od siebie, co utrudnia izolowane zmiany.

- Niska spójność:Klasy lub funkcje wykonują niepowiązane zadania, co prowadzi do zamieszania.

- Ukryte zależności:Logika jest głęboko ukryta w stosie wywołań, co utrudnia śledzenie przepływu danych.

- Stan globalny:Zmienne współdzielone w całym systemie powodują niestabilne zachowanie podczas operacji równoległych.

- Brak dokumentacji:Kod sam jest jedynym źródłem prawdy, a często jest przestarzały.

🔍 Analiza obiektowa dla systemów zastarzałych

Zanim przepiszesz jedną linię kodu, musisz przeanalizować istniejący system. Analiza obiektowa (OOA) to proces definiowania domeny problemu i identyfikowania obiektów, które go rozwiążą. W kontekście kodu zastarzałego oznacza to odwrotne inżynierowanie zachowania w celu znalezienia logicznych obiektów ukrytych w proceduralnym zamieszaniu.

Krok 1: Identyfikacja odpowiedzialności

Szukaj wyraźnych obszarów odpowiedzialności w kodzie. Nawet w skrypcie proceduralnym często istnieją wyraźne obszary funkcjonalne. Na przykład funkcja obsługująca połączenia z bazą danych ma inną odpowiedzialność niż funkcja formatująca raporty.

- Identyfikuj struktury danych:Gdzie jest przechowywana data? Czy jest rozproszona w zmiennych globalnych czy zgrupowana w strukturach?

- Identyfikuj zachowania:Jakie operacje są wykonywane na tej danych? Czy są powtarzające się?

- Grupuj według dziedziny:Przypisz dane i zachowania do logicznych grup opartych na koncepcjach biznesowych.

Krok 2: Przypisz jednostki do obiektów

Gdy odpowiedzialności zostaną zidentyfikowane, przypisz je do pojęć obiektowych. To most między starym systemem a nowym projektem.

- Encje: Odnoszą się do podstawowych pojęć biznesowych, takich jakKlient, Zamówienie, lubProdukt.

- Obiekty wartości: Są to obiekty niemutowalne opisujące określoną cechę, taką jakAdres lubPieniądze.

- Usługi: Obsługują operacje, które nie należą do konkretnej encji, takie jakUsługa powiadomień.

🔒 Stosowanie zasad hermetyzacji

Hermetyzacja to praktyka ukrywania stanu wewnętrznego i wymagania, aby wszystkie interakcje odbywały się poprzez dobrze zdefiniowane interfejsy. W kodzie dziedzicznym powszechne są zmienne globalne oraz publiczny dostęp do danych wewnętrznych. Powoduje to skutki uboczne, które są trudne do przewidzenia.

Otwieranie klas

Klasy dziedziczne często ujawniają każdą zmienną jako publiczną. Aby to naprawić:

- Zrób pola prywatnymi: Ogranicz dostęp do członków danych w obrębie klasy.

- Ujawnij właściwości: Zapewnij metody pobierające i ustawiające, które weryfikują dane przed przypisaniem.

- Zachowaj niezmienniki: Upewnij się, że obiekt zawsze znajduje się w poprawnym stanie po utworzeniu i modyfikacji.

Kontrola dostępu

Nie wszystkie dane muszą być widoczne wszędzie. Używaj modyfikatorów dostępu do kontroli widoczności. Jeśli metoda jest wewnętrzna dla logiki klasy, oznacz ją jako prywatną. Jeśli należy do publicznego kontraktu, oznacz ją jako publiczną.

| Wzorzec dziedziczenia | Wzorzec hermetyzacji w programowaniu obiektowym | Zalety |

|---|---|---|

| Zmienne globalne | Prywatne pola | Zapobiega niechcianemu zewnętrznemu modyfikowaniu |

| Metody publiczne dla wszystkiego | Dostęp oparty na interfejsie | Zmniejsza zależność między modułami |

| Bezpośredni dostęp do bazy danych w logice biznesowej | Wzorzec repozytorium | Odrzuca logikę od przechowywania danych |

🧬 Zarządzanie dziedziczeniem i kompozycją

Dziedziczenie pozwala klasie dziedziczyć właściwości i zachowania z innej klasy. Choć jest to przydatne, kod dziedziczony często cierpi z powodu głębokich i skomplikowanych hierarchii dziedziczenia, które są trudne do przetworzenia. Nazywa się to często „Problemem Złamanego Podstawowego Klasa”.

Kompozycja zamiast dziedziczenia

Bezpieczniejszym podejściem w nowoczesnym projektowaniu jest kompozycja. Zamiast dziedziczyć zachowanie, obiekt przechowuje odniesienia do innych obiektów, które zapewniają to zachowanie.

- Elastyczne zachowanie: Możesz zmienić zachowanie w czasie wykonywania, zamieniając obiekt kompozycyjny.

- Jasne granice: Relacja jest jasno określona w definicji klasy.

- Zmniejszona zależność: Zmiany w klasie bazowej nie rozprzestrzeniają się po hierarchii tak intensywnie.

Refaktoryzacja łańcuchów dziedziczenia

Jeśli napotkasz długi łańcuch dziedziczenia:

- Wyciągnij klasę nadrzędna: Zidentyfikuj wspólne cechy i przenieś je do nowej klasy bazowej.

- Zamień dziedziczenie: Przenieś logikę do osobnego serwisu i wstrzyknij go.

- Użyj mieszania (mixins): Jeśli język to obsługuje, użyj mieszania (mixins) dla określonych zachowań bez pełnego dziedziczenia.

🎭 Wykorzystywanie polimorfizmu

Polimorfizm pozwala traktować obiekty jako instancje ich klasy nadrzędnej zamiast ich rzeczywistej klasy. Pozwala to kodowi jednolitym sposobem obsługiwać różne typy obiektów. Kod z przeszłości często używa logiki warunkowej (instrukcji if-else lub switch) do obsługi różnych typów, co narusza Zasadę Otwartości/Zamkniętości.

Usunięcie logiki warunkowej

Szukaj długich instrukcji switch, które sprawdzają typy obiektów. Są to sygnały, że brakuje polimorfizmu.

- Utwórz klasy bazowe: Zdefiniuj wspólny interfejs dla różnych typów.

- Zaimplementuj specyficzne zachowanie: Niech każda klasa pochodna zaimplementuje metodę, której potrzebuje.

- Użyj fabryki: Utwórz obiekt, który zwraca odpowiednią instancję na podstawie danych wejściowych, pozostawiając wywołującego nieświadomego konkretnego typu.

Zasada segregacji interfejsów

Upewnij się, że Twoje interfejsy są specyficzne. Interfejs z przeszłości, który wymaga od każdej klasy zaimplementowania metod, których nie potrzebuje, powinien zostać podzielony. Zmniejsza to obciążenie dla implementatorów i ułatwia testowanie kodu.

🏗️ Budowanie warstw abstrakcji

Abstrakcja ukrywa skomplikowane szczegóły implementacji i udostępnia tylko niezbędne części. W systemach z przeszłości logika biznesowa często jest pomieszana z kodem infrastruktury (wywołania bazy danych, operacje na plikach, żądania sieciowe).

Wprowadzanie fasad

Fasada zapewnia uproszczony interfejs do skomplikowanego podsystemu. Możesz otoczyć kod z przeszłości fasadą, aby zaprezentować czysty interfejs API dla reszty systemu.

- Odłącz punkty wejścia: Nowy kod interaguje z fasadą, a nie z kodem z przeszłości.

- Stopniowa wymiana: Możesz stopniowo zastąpić podstawową implementację fasady bez naruszania wywołujących.

Wstrzykiwanie zależności

Zależności zakodowane w kodzie utrudniają testowanie i wymianę. Wprowadź wstrzykiwanie zależności, aby umożliwić obiektom otrzymywanie swoich zależności z zewnątrz.

- Wstrzykiwanie przez konstruktor: Przekaż zależności podczas tworzenia obiektu.

- Wstrzykiwanie przez setter: Ustaw zależności po utworzeniu (używaj oszczędnie).

- Wstrzykiwanie przez interfejs: Zależność definiuje mechanizm wstrzykiwania.

🧪 Strategie testowania podczas refaktoryzacji

Refaktoryzacja kodu z przeszłości bez testów jest niebezpieczna. Potrzebujesz zabezpieczenia, aby upewnić się, że zachowanie pozostaje spójne.

Testy Golden Master

Gdy nie możesz łatwo zmodyfikować kodu, aby dodać testy, zapisz dane wejściowe i wyjściowe systemu jako „Złoty Mistrz”. Uruchamiaj testy wobec tego zapisu. Jeśli dane wyjściowe się zmienią, wiesz, że coś się popsuło.

Testy charakterystyczne

Napisz testy opisujące bieżące zachowanie, nawet jeśli to zachowanie jest błędne. Te testy zapisują stan „jak jest”. Podczas refaktoryzacji zapewniają, że nie przypadkowo naprawisz błędu, na którym użytkownicy polegają.

Testowanie jednostkowe przepisanych składników

Gdy wyodrębnisz klasę lub funkcję, napisz dla niej testy jednostkowe. Odizoluj logikę od infrastruktury. Pozwala to na refaktoryzację wewnętrznej implementacji tego składnika bez obaw o cały system.

⚠️ Najczęstsze pułapki do unikania

Refaktoryzacja to delikatny proces. Istnieją typowe błędy, które mogą spowolnić postępy lub wprowadzić nowe błędy.

- Zbyt duża złożoność:Nie wprowadzaj wzorców, które nie są potrzebne. Zachowaj projekt tak prosty, jak to możliwe dla obecnych wymagań.

- Ignorowanie testów: Zawsze unikaj refaktoryzacji bez planu testów. Jeśli nie możesz tego przetestować, nie zmieniaj tego.

- Refaktoryzacja typu „Big Bang”: Nie próbuj naprawić całego systemu naraz. Pracuj małymi, stopniowymi krokami.

- Ignorowanie kontekstu: Zrozum dziedzinę biznesową. Refaktoryzacja tylko dla elegancji może sprawić, że kod będzie trudniejszy do zrozumienia dla ekspertów dziedziny.

📊 Pomiar poprawy

Jak możesz wiedzieć, czy twoja refaktoryzacja działa? Potrzebujesz metryk odzwierciedlających stan kodu i jego utrzymywalność.

| Metryka | Cel | Dlaczego to ma znaczenie |

|---|---|---|

| Złożoność cykliczna | Niższy | Wskazuje, ile istnieje ścieżek przez funkcję. Im niższa, tym łatwiej ją przetestować. |

| Pokrycie kodu | Wyższy | Zapewnia, że większa część kodu jest przetestowana. |

| Czas wykonania testów | Szybszy | Wskazuje na lepsze izolowanie i mniejszą liczbę zależności. |

| Wskaźnik długu technicznego | Niższy | Szacuje koszt naprawy problemów wykrytych przez analizę statyczną. |

🔄 Strategiczne podejścia do migracji

Czasem zasady OOP nie mogą być bezpośrednio zastosowane do istniejącego kodu bez poważnych zaburzeń. W takich przypadkach strategie pomagają zlikwidować tę przerwę.

Wzorzec figi zgniatarki

Ten wzorzec polega na stopniowym zastępowaniu funkcjonalności starszych systemów nowymi usługami. Budujesz nowy system obok starego i kierujesz ruch do nowego systemu kawałek po kawałku, aż stary system zostanie usunięty.

Wzorzec fasady

Utwórz jednolite interfejsy, które otaczają kod starszy. Nowy kod wywołuje fasadę. Z czasem fasadę można zastąpić nową implementacją, pozostawiając kod starszy.

Kontenery wstrzykiwania zależności

Użyj kontenera do zarządzania tworzeniem obiektów i zależnościami. Pozwala to na wymianę starszych implementacji na nowe bez zmiany kodu klienta.

🛡️ Zmniejszanie ryzyka

Każda zmiana w systemie starszym wiąże się z ryzykiem. Zmniejszanie ryzyka wymaga starannego planowania i komunikacji.

- Przełączniki funkcji: Używaj flag, aby włączyć nową funkcjonalność bez wdrażania jej dla wszystkich użytkowników.

- Wydania kanaryjskie: Najpierw wdrażaj zmiany dla małej grupy użytkowników.

- Planowanie cofnięcia zmian: Posiadaj zweryfikowany sposób szybkiego cofnięcia zmian, jeśli pojawią się problemy.

- Komunikacja: Zachowuj stakeholderów w temacie postępów i potencjalnych ryzyk.

🧩 Ostateczne rozważania nad ewolucją

Refaktoryzacja kodu starszego nie jest jednorazowym projektem. Jest to ciągły proces poprawy. Przykładając zasady analizy i projektowania obiektowego, przekształcasz system z statycznego obciążenia w dynamiczny zasób.

Kluczem jest cierpliwość. Nie spieszyć się. Skupić się na małych, potwierdzalnych poprawkach. Upewnij się, że każdy krok czyni system bezpieczniejszym i łatwiejszym do zrozumienia. Z czasem te małe zmiany gromadzą się w istotną przemianę.

Pamiętaj, że celem nie jest doskonałość. To postęp. System, który jest nieco lepszy dziś, to zwycięstwo wobec obecnego stanu rzeczy. Przestrzegając zasad OOP, budujesz fundament, który wytrzyma zmieniające się potrzeby biznesu.