Na tle nowoczesnej architektury oprogramowania, nieliczne zasady mają takie znaczenie jak hermetyzacja w analizie i projektowaniu obiektowym (OOAD). Choć często wprowadza się ją jako metodę organizowania kodu, jej prawdziwa siła tkwi w możliwości stworzenia fundamentu dla bezpieczeństwa danych. Gdy programiści poprawnie implementują obiekty, tworzą one granice chroniące wrażliwe informacje przed nieuprawnionym dostępem i uszkodzeniem. Niniejszy przewodnik bada mechanizmy, korzyści oraz strategie implementacji hermetyzacji, skupiając się szczególnie na jej wkładzie w utrzymanie wytrzymałości postaw bezpieczeństwa.

Bezpieczeństwo to nie tylko dodatkowa funkcja; to wymóg architektoniczny. Zrozumienie, jak łączyć dane i metody w jedno, pozwala zespołom zmniejszyć powierzchnię ataku swoich aplikacji. Niniejszy dokument zawiera szczegółowe omówienie działania ukrywania informacji, dlaczego ma znaczenie dla bezpieczeństwa oraz jak stosować te koncepcje bez utraty łatwości utrzymania kodu. Przeanalizujemy techniczne subtelności, które rozróżniają bezpieczny projekt od wrażliwych struktur kodu.

Definiowanie hermetyzacji w kontekście OOAD 🔍

Hermetyzacja to mechanizm łączący dane i metody manipulujące tymi danymi w jedną jednostkę, zazwyczaj obiekt. W analizie i projektowaniu obiektowym zasada ta zapewnia, że stan wewnętrzny obiektu jest ukryty przed zewnętrznym światem. Jedynym sposobem na interakcję z tym stanem jest przez dobrze zdefiniowane interfejsy, często nazywane metodami publicznymi lub punktami końcowymi interfejsu API.

Ten koncepcja opiera się na zasadzie ukrywania informacji. Wskazuje, że wewnętrzne przedstawienie obiektu powinno być niezależne od kodu, który go wykorzystuje. Ograniczając bezpośredni dostęp do właściwości obiektu, system wprowadza zasady dotyczące sposobu modyfikacji danych. Tworzy to kontrolowane środowisko, w którym zachowana jest integralność danych.

- Hermetyzacja łączy dane (atrybuty) i zachowanie (metody) razem.

- Ukrywanie informacji ogranicza dostęp do szczegółów wewnętrznych.

- Interfejs definiuje publiczny kontrakt dla interakcji.

- Zarządzanie stanem zapewnia, że dane pozostają poprawne podczas operacji.

Bez hermetyzacji dane stają się chaosem. Każda część systemu może bezpośrednio odczytywać lub zapisywać do lokalizacji pamięci. To prowadzi do niestabilnego zachowania, uszkodzenia danych i poważnych luk bezpieczeństwa. Hermetyzacja działa jak strażnik, zapewniając, że każda interakcja przechodzi przez proces weryfikacji.

Skutki bezpieczeństwa ukrywania informacji 🚫

Główną korzyścią bezpieczeństwa hermetyzacji jest zmniejszenie powierzchni ataku. Gdy dane są bezpośrednio dostępne, złośliwi użytkownicy lub kod z błędami mogą wykorzystać te ścieżki do wstrzyknięcia nieprawidłowych danych lub wykradzenia wrażliwych informacji. Owrapowanie danych w obiekcie i udostępnienie tylko określonych metod ogranicza punkty wejścia systemu.

Wyobraź sobie sytuację, w której obiekt konta użytkownika przechowuje wrażliwe pola, takie jak hasła lub numery kart kredytowych. Jeśli te pola są publiczne, każdy kod posiadający referencję do obiektu może je modyfikować. Jest to krytyczny błąd architektury bezpieczeństwa. Hermetyzacja zmusza programistów do używania metod zaprojektowanych do bezpiecznego obsługi tych pól.

Główne korzyści bezpieczeństwa obejmują:

- Zapobieganie nieuprawnionej modyfikacji: Przypisanie bezpośrednie jest blokowane.

- Wymuszanie walidacji: Dane wejściowe mogą być sprawdzane przed zmianą stanu.

- Zredukowane skutki uboczne: Zmiany są izolowane w obrębie obiektu.

- Audytowalność: Wszystkie zmiany stanu przechodzą przez znane metody.

Ten kontrolny mechanizm jest niezbędny do zgodności z przepisami o ochronie danych. Wiele przepisów wymaga, aby dane wrażliwe były obsługiwane z rygorystycznymi kontrolami. Hermetyzacja zapewnia strukturalne środki do wymuszania tych kontrolek na poziomie kodu, zamiast polegać wyłącznie na zewnętrznych warstwach bezpieczeństwa.

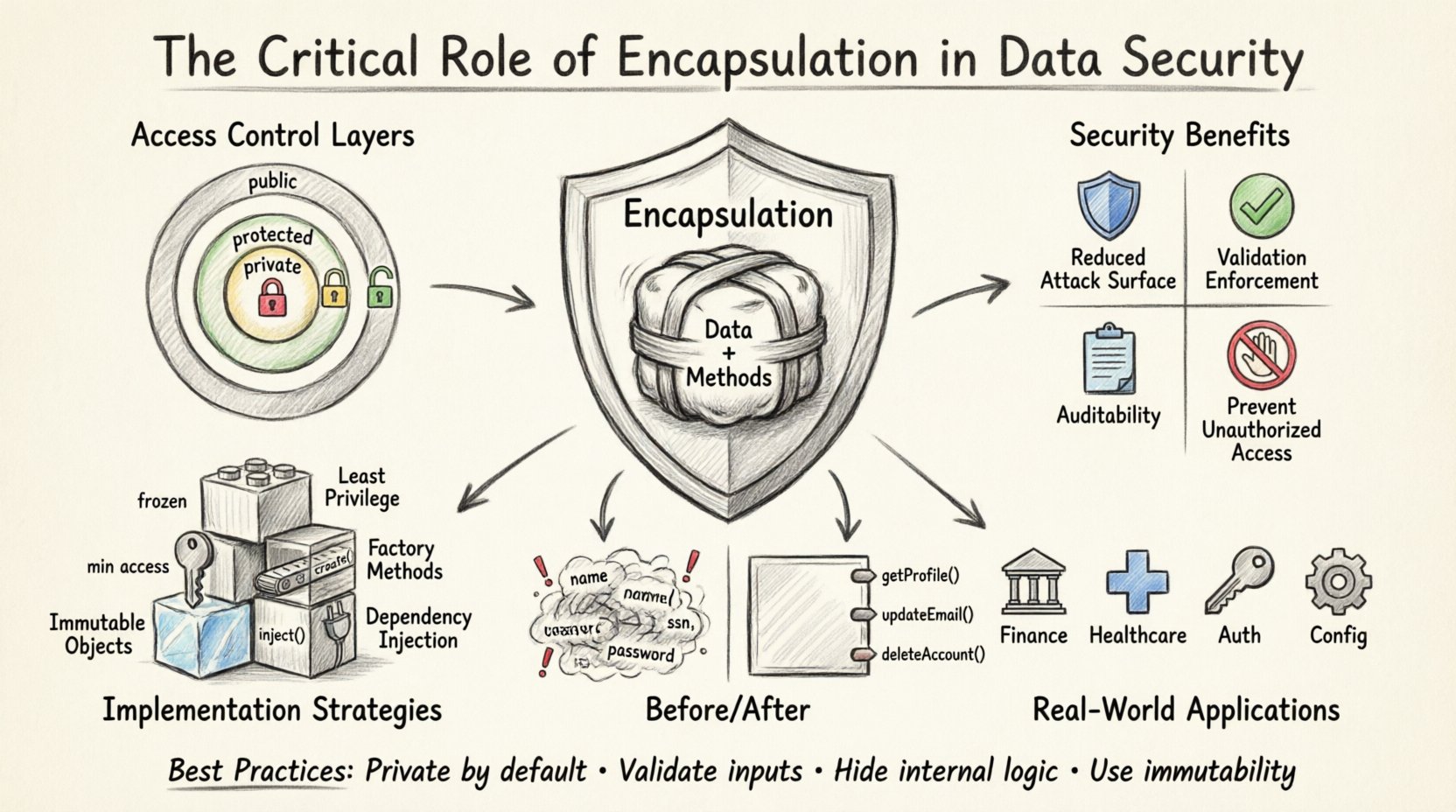

Mechanizmy kontroli dostępu 🔐

Języki zorientowane obiektowo zapewniają konkretne słowa kluczowe do definiowania widoczności członków klasy. Te modyfikatory dostępu są narzędziem służącym do implementacji hermetyzacji. Zrozumienie, jak działa każdy z nich, jest kluczowe dla zabezpieczania danych.

| Modyfikator | Widoczność | Przypadek użycia zabezpieczeń |

|---|---|---|

| Prywatny | Dostępny tylko w obrębie klasy | Przechowywanie wrażliwych poświadczeń lub stanu wewnętrznego. |

| Chroniony | Dostępny w obrębie klasy i podklas | Zezwalanie na kontrolowane dziedziczenie bez pełnego ujawnienia. |

| Publiczny | Dostępny z dowolnej klasy | Ujawnianie bezpiecznych interfejsów do interakcji. |

| Wewnętrzny/Pakietowy | Dostępny tylko w obrębie tego samego modułu | Ograniczanie zakresu do zaufanych składników. |

Używanie prywatnyUżywanie modyfikatorów prywatnych to najskuteczniejszy sposób zabezpieczenia danych. Gdy pole jest prywatne, zewnętrzny kod nie może bezpośrednio odczytywać ani zapisywać do niego. Wymusza to używanie metod publicznych, takich jak gettery i settery, które mogą zawierać logikę weryfikacji danych wejściowych.

Na przykład metoda przeznaczona do aktualizacji salda nie powinna po prostu przypisać nowej wartości. Musi sprawdzić, czy transakcja jest ważna, czy konto ma wystarczające środki oraz czy użytkownik ma uprawnienia. Ta logika znajduje się wewnątrz obiektu, chroniona przez enkapsulację.

Weryfikacja zmian stanu ✅

Jednym z najpotężniejszych aspektów enkapsulacji jest możliwość weryfikacji danych przed ich zapisaniem. Gdy deweloper ujawnia metodę publiczną do modyfikacji obiektu, może w tej metodzie umieścić zasady biznesowe i sprawdzenia bezpieczeństwa. Zapewnia to, że obiekt nigdy nie znajdzie się w nieprawidłowym lub niebezpiecznym stanie.

Ten proces weryfikacji często nazywa się oczyszczaniem danych wejściowych lub sprawdzaniem ograniczeń. Zapobiega on wspólnym lukom bezpieczeństwa, takim jak przepisywanie bufora, ataki wstrzyknięciowe lub błędy logiki, które mogą prowadzić do naruszeń zabezpieczeń.

Strategie weryfikacji wewnątrz obiektów enkapsulowanych obejmują:

- Sprawdzanie zakresu:Upewnianie się, że liczby mieszczą się w akceptowalnych granicach.

- Weryfikacja typu:Potwierdzanie, że dane odpowiadają oczekiwanym formatom.

- Przejścia stanów:Zapobieganie nielegalnym zmianom stanu (np. usuwanie opłaconego zamówienia).

- Sprawdzanie wartości null: Unikanie wyjątków odwołujących się do wartości null, które mogłyby spowodować awarię systemu.

Przenosząc logikę weryfikacji do samego obiektu, system staje się bardziej odporny. Jeśli zostanie znaleziona luka w regule weryfikacji, można ją naprawić w jednym miejscu, zamiast poszukiwać każdej instancji, w której dane były używane.

Ryzyka bezpieczeństwa wynikające z słabego hermetyzowania ⚠️

Gdy hermetyzowanie jest ignorowane lub niepoprawnie zaimplementowane, pojawiają się poważne ryzyka bezpieczeństwa. Programiści mogą mieć ochotę bezpośrednio ujawniać pola dla wygody lub łatwiejszego testowania. Choć to przyspiesza początkowy rozwój, tworzy długoterminowy dług techniczny, który przejawia się jako błędy bezpieczeństwa.

Typowe ryzyka związane ze słabym hermetyzowaniem obejmują:

- Wyciek danych:Wrażliwe informacje są dostępne dla nieautoryzowanych modułów.

- Zakłócenie stanu:Nieprawidłowe dane nadpisują poprawne dane, powodując niestabilność systemu.

- Zbyt silna zależność:Zmiany w jednej części systemu powodują niemożliwe do przewidzenia uszkodzenia innych części.

- Trudności z debugowaniem:Śledzenie źródła naruszenia bezpieczeństwa staje się niemal niemożliwe.

Na przykład, jeśli obiekt konfiguracji przechowuje klucze szyfrowania, ujawnienie tych kluczy pozwala każdemu kodowi na ich odczytanie. To narusza całą strategię szyfrowania. Hermetyzowanie zapewnia, że klucze są ładowane tylko raz i używane wewnętrznie, nigdy nie są ujawniane wywołującemu.

Hermetyzowanie vs. Abstrakcja 🔄

Ważne jest rozróżnienie między hermetyzowaniem a abstrakcją, ponieważ często są mylone. Abstrakcja skupia się na ukrywaniu skomplikowanych szczegółów implementacji i pokazywaniu tylko istotnych funkcji. Hermetyzowanie skupia się na łączeniu danych i metod oraz ograniczaniu dostępu do tych danych.

Podczas gdy abstrakcja zapewnia uproszczony interfejs, hermetyzowanie zapewnia granicę bezpieczeństwa. Bezpieczny system wymaga obu. Abstrakcja definiuje, co robi obiekt, a hermetyzowanie określa, jak obiekt chroni to, co wie.

W praktyce abstrakcja pozwala korzystać z obiektu, nie wiedząc, jak działa. Hermetyzowanie zapewnia, że sposób działania nie może zostać zmieniony. Oba są niezbędne dla bezpiecznej architektury, ale hermetyzowanie jest strażnikiem integralności danych.

Strategie implementacji dla bezpiecznego projektowania 📝

Aby osiągnąć wysoki poziom bezpieczeństwa poprzez hermetyzowanie, zespoły powinny stosować konkretne wzorce projektowe i praktyki. Te strategie pomagają zachować integralność systemu, jednocześnie pozwalając na potrzebną funkcjonalność.

Obiekty niemutowalne

Tworzenie obiektów, które nie mogą być zmienione po utworzeniu, to potężna technika bezpieczeństwa. Obiekty niemutowalne eliminują ryzyko nieoczekiwanego zmienienia stanu. Jest to szczególnie przydatne dla danych konfiguracyjnych, profili użytkowników lub rekordów transakcji. Po utworzeniu obiekt pozostaje stały, zapewniając, że dane historyczne nigdy nie są modyfikowane.

Zasada najmniejszych uprawnień

Hermetyzowanie dobrze współgra z zasadą najmniejszych uprawnień. Obiekty powinny ujawniać tylko metody, które absolutnie potrzebują do działania. Jeśli metoda nie jest wymagana przez świat zewnętrzny, powinna być prywatna. To minimalizuje obszar dostępny do wykorzystania.

Metody fabrykacyjne

Zamiast zezwalać na bezpośrednią instancję obiektów z wrażliwymi danymi, należy używać metod fabrykacyjnych. Te metody kontrolują proces tworzenia i mogą wymuszać sprawdzenia bezpieczeństwa przed zwróceniem obiektu. Zapewnia to, że w pamięci istnieją tylko poprawne, bezpieczne instancje.

Wstrzykiwanie zależności

Wstrzykiwanie zależności poprzez konstruktory zamiast ujawniania ich jako publicznych pól pozwala na lepszą kontrolę. Zapewnia to, że obiekty są tworzone z odpowiednimi zasobami, a te zasoby nie mogą być zamienione przez kod zewnętrzny.

Przypadki z życia i zastosowania 🌐

Hermetyzowanie stosuje się w różnych dziedzinach, gdzie bezpieczeństwo jest kluczowe. Zrozumienie tych scenariuszy pomaga wyjaśnić, dlaczego zasada ta jest nie do odstąpienia.

- Systemy finansowe: Salda kont nie mogą być modyfikowane bezpośrednio. Wszystkie zmiany muszą przechodzić przez metody transakcyjne, które rejestrują aktywność i weryfikują środki.

- Dane medyczne: Dane pacjentów wymagają ścisłych kontroli dostępu. Uwolnienie zapewnia, że tylko uprawniony personel może przeglądać lub edytować określone pola.

- Tokeny uwierzytelniania: Tokeny bezpieczeństwa powinny być przechowywane jako prywatne ciągi znaków. Powinny być przekazywane przez metody, które automatycznie obsługują wygaśnięcie i odnowienie.

- Zarządzanie konfiguracją: Ustawienia systemu powinny być tylko do odczytu po zainicjowaniu, aby zapobiec modyfikacjom w czasie działania.

W każdym z tych przypadków cel jest ten sam: zapobieganie nieautoryzowanym lub przypadkowym modyfikacjom kluczowych danych. Uwolnienie zapewnia mechanizm strukturalny do zapewnienia tego, nie polegając wyłącznie na zewnętrznych uprawnieniach.

Względy dotyczące wydajności ⚡

Czasem deweloperzy obawiają się, że uwolnienie powoduje narzut. Choć istnieje niewielki koszt wywołań metod w porównaniu do bezpośredniego dostępu do pól, nowoczesne kompilatory znacznie to optymalizują. Korzyści zabezpieczające są znacznie większe niż zaniedbywalna różnica wydajności.

Dodatkowo, uwolnienie może poprawić wydajność, umożliwiając lepsze buforowanie i optymalizację wewnątrz obiektu. Gdy dane są ukryte, obiekt może zarządzać własnym wewnętrznym układem pamięci bardziej efektywnie, nie obawiając się zewnętrznego zakłócenia.

Testowanie i uwolnienie 🧪

Jednym z wyzwań związanych z uwolnieniem jest testowanie. Jeśli dane są prywatne, testy jednostkowe nie mogą do nich bezpośrednio uzyskać dostępu. Wymaga to udostępnienia specjalnych dostępników testowych lub użycia odbicia, co może osłabić bezpieczeństwo, jeśli nie zostanie odpowiednio zarządzane.

Najlepsze praktyki testowania obiektów z uwolnieniem obejmują:

- Testowanie zachowania: Skup się na tym, co robi obiekt, a nie na tym, co zawiera.

- Testy integracyjne: Upewnij się, że interfejs publiczny działa zgodnie z oczekiwaniami w pełnym kontekście.

- Mockowanie: Używaj mocków, aby izolować obiekt i testować jego logikę bez dostępu do stanu wewnętrznego.

Testując zachowanie, zapewnicasz, że logika zabezpieczeniowa działa, nie potrzebując zaglądać do czarnej skrzynki. To utrzymuje integralność uwolnienia w trakcie procesu rozwoju.

Ewolucja standardów bezpieczeństwa 🔒

Wraz z ewolucją zagrożeń bezpieczeństwa zmieniają się również standardy projektowania oprogramowania. Nowoczesne frameworki często wymuszają uwolnienie za pomocą ścisłych systemów typów i granic modułów. Ten przesunięcie odzwierciedla szeroki trend branżowy w kierunku budowania systemów bezpiecznych domyślnie.

Deweloperzy muszą być na bieżąco z tymi zmianami. Ignorowanie zasad uwolnienia na rzecz szybkich rozwiązań może prowadzić do luk, które trudno będzie naprawić później. Koszt przepisania systemu w celu dodania bezpieczeństwa jest znacznie wyższy niż budowanie go zabezpieczone od samego początku.

Podsumowanie najlepszych praktyk 📋

Aby maksymalnie zwiększyć bezpieczeństwo dzięki uwolnieniu, przestrzegaj następujących zasad:

- Domyślnie twórz wszystkie pola danych jako prywatne.

- Używaj metod publicznych tylko do udostępniania funkcjonalności.

- Weryfikuj wszystkie dane wejściowe w metodach ustawiających.

- Ukryj wewnętrzną logikę przed zewnętrznymi wywołującymi.

- Używaj obiektów niemutowalnych tam, gdzie to możliwe.

- Regularnie audytuj kontrole dostępu.

- Dokumentuj kontrakt bezpieczeństwa każdego obiektu.

Stosowanie tych praktyk tworzy solidną strategię obrony na wielu poziomach. Zapewnia ona ochronę danych na najdrobniejszym poziomie kodu. Ten podejście zmniejsza zależność od zabezpieczeń sieciowych lub zewnętrznych zapór ogniowych, przenosząc odpowiedzialność za bezpieczeństwo danych bezpośrednio do logiki aplikacji.

Ostateczne rozważania na temat integralności projektu 🏗️

Ukrywanie danych to więcej niż zasada programowania; to filozofia projektowania, która priorytetem ma bezpieczeństwo i stabilność. Szanując granice obiektów, programiści tworzą systemy trudniejsze do uszkodzenia i łatwiejsze do zabezpieczenia. Ta zasada stanowi fundament niezawodności współczesnych infrastruktur oprogramowania.

Podczas projektowania kolejnego systemu rozważ skutki bezpieczeństwa każdej klasy, którą tworzysz. Zastanów się, czy dane są chronione, czy metody wymuszają zasady oraz czy interfejs jest bezpieczny do użytku publicznego. Te pytania napędzają tworzenie bezpiecznego, utrzymywalnego i odpornego oprogramowania.

Zintegrowanie ukrywania danych w swoim toku pracy to zaangażowanie w jakość. Wymaga ono dyscypliny i przewidywania, ale rezultatem jest system, który trwa przeciwnie złożonościom środowiska cyfrowego. Bezpieczeństwo jest wbudowane w fundament, a nie malowane na powierzchni.

Przyjęcie tych zasad gwarantuje, że Twoje dane pozostaną bezpieczne, Twoja logika będzie poprawna, a Twoi użytkownicy będą Ci ufali. Ukrywanie danych to cichy strażnik integralności Twojej aplikacji.