現代のソフトウェアアーキテクチャの文脈において、オブジェクト指向分析設計(OOAD)におけるカプセル化ほど重要な原則は他にない。コードの整理方法として導入されることが多いが、その真の力はデータセキュリティの基盤となる能力にある。開発者がオブジェクトを正しく実装すれば、機密情報を不正アクセスや破損から保護する境界を構築できる。このガイドでは、カプセル化のメカニズム、利点、実装戦略を検討し、特に堅固なセキュリティ体制を維持する上で果たす役割に焦点を当てる。

セキュリティは単なる追加機能ではなく、アーキテクチャ上の必須要件である。データとメソッドを一体として扱う方法を理解することで、チームはアプリケーションの攻撃面を削減できる。この文書では、情報隠蔽の仕組み、それがセキュリティにとってなぜ重要か、保守性を損なわずにこれらの概念を適用する方法について詳しく解説する。安全な設計と脆弱なコード構造を分ける技術的なニュアンスを検討する。

OOAD文脈におけるカプセル化の定義 🔍

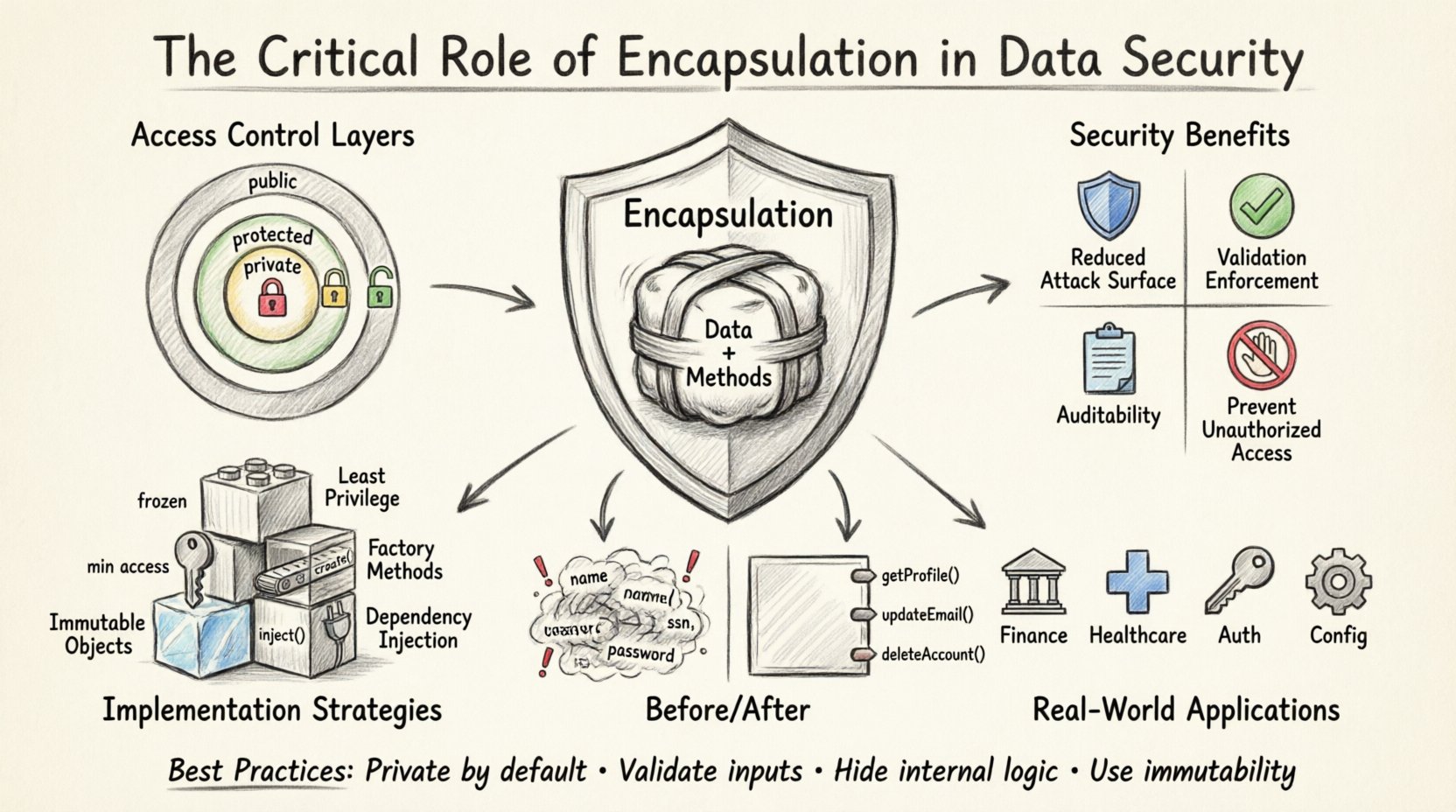

カプセル化とは、データとそのデータを操作するメソッドを一つの単位(通常はオブジェクト)に束ねる仕組みである。オブジェクト指向分析設計では、この原則によりオブジェクトの内部状態が外部から隠蔽されることを保証する。この状態とやり取りする唯一の方法は、公開メソッドやAPIエンドポイントと呼ばれる明確に定義されたインターフェースを通じて行う。

この概念は情報隠蔽の原則に基づいている。オブジェクトの内部表現は、それを使用するコードとは独立していなければならないと規定している。オブジェクトのプロパティへの直接アクセスを制限することで、データの変更方法に関するルールがシステムによって強制される。これにより、データ整合性が保たれる制御された環境が実現される。

- カプセル化データ(属性)と振る舞い(メソッド)を一つにまとめる。

- 情報隠蔽内部の詳細へのアクセスを制限する。

- インターフェース相互作用のための公開契約を定義する。

- 状態管理操作中にデータが有効な状態を保つことを保証する。

カプセル化がなければ、データは無秩序な状態になる。システムの任意の部分がメモリ領域に直接読み書きできる。これにより予測不能な振る舞い、データの破損、重大なセキュリティ脆弱性が生じる。カプセル化はゲートキーパーの役割を果たし、すべてのやり取りが検証プロセスを経ることを保証する。

情報隠蔽のセキュリティへの影響 🚫

カプセル化の主なセキュリティ上の利点は、攻撃面の削減である。データが直接公開されていると、悪意ある攻撃者やバグのあるコードがこれらの経路を悪用し、無効なデータを注入したり、機密情報を盗み取ったりする可能性がある。データをオブジェクト内でラップし、特定のメソッドのみを公開することで、システムは侵入ポイントを制限する。

ユーザーIDオブジェクトがパスワードやクレジットカード番号などの機密フィールドを保持する状況を考えてみよう。これらのフィールドがパブリックであれば、オブジェクトへの参照を持つ任意のコードがそれらを変更できる。これはセキュリティアーキテクチャにおける重大な失敗である。カプセル化により、開発者はこれらのフィールドを安全に扱うために設計されたメソッドを使用するよう強制される。

主なセキュリティ上の利点には以下が含まれる:

- 不正な変更の防止:直接代入はブロックされる。

- 検証の強制:状態変更の前に入力をチェックできる。

- 副作用の低減:変更はオブジェクト内に限定される。

- 監査可能性:すべての状態変更は、既知のメソッドを通る。

この制御は、データ保護基準への準拠にとって不可欠である。多くの規制では、機密データに対して厳格な制御が求められる。カプセル化は、外部のセキュリティ層にのみ依存するのではなく、コードレベルでこれらの制御を強制する構造的な手段を提供する。

アクセス制御メカニズム 🔐

オブジェクト指向言語は、クラスメンバーの可視性を定義するための特定のキーワードを提供する。これらのアクセス修飾子がカプセル化を実装するためのツールである。各修飾子の動作を理解することは、データを保護するために不可欠である。

| 修飾子 | 可視性 | セキュリティの使用例 |

|---|---|---|

| プライベート | クラス内でのみアクセス可能 | 機密性の高い資格情報や内部状態を格納する。 |

| プロテクト | クラスおよびサブクラス内でアクセス可能 | 完全な公開を避けつつ、制御された継承を可能にする。 |

| パブリック | 任意のクラスからアクセス可能 | 安全なインターフェースを公開して相互作用を可能にする。 |

| 内部/パッケージ | 同じモジュール内でのみアクセス可能 | 範囲を信頼できるコンポーネントに限定する。 |

使用するprivate修飾子は、データを保護する最も効果的な方法である。フィールドがprivateである場合、外部コードはそれを直接読み書きできない。これにより、gettersやsettersなどの公開メソッドの使用が強制され、入力の検証ロジックを含めることができる。

たとえば、残高を更新するためのメソッドは、単に新しい値を代入するだけではいけない。取引が有効かどうか、口座に十分な資金があるかどうか、ユーザーに権限があるかどうかを確認しなければならない。このロジックはカプセル化によって保護されたオブジェクト内部に存在する。

状態変更の検証 ✅

カプセル化の最も強力な側面の一つは、データを保存する前に検証できる能力である。開発者がオブジェクトを変更するための公開メソッドを公開するとき、そのメソッド内にビジネスルールやセキュリティチェックを含めることができる。これにより、オブジェクトが無効または不安定な状態に入ることを防ぐことができる。

この検証プロセスは、しばしば入力のクリーニングまたは制約チェックと呼ばれる。バッファオーバーフロー、インジェクション攻撃、セキュリティ侵害を引き起こす可能性のある論理エラーなどの一般的な脆弱性を防ぐ。

カプセル化されたオブジェクト内の検証戦略には以下が含まれる:

- 範囲チェック:数値が許容可能な範囲内にあることを確認する。

- 型の検証:データが期待される形式と一致していることを確認する。

- 状態遷移:不正な状態変更を防ぐ(例:支払い済みの注文を削除するなど)。

- nullチェック: システムのクラッシュを引き起こす可能性のあるnull参照例外を回避する。

検証ロジックをオブジェクト自体の中に移動することで、システムの耐障害性が高まる。検証ルールに脆弱性が見つかった場合、データが使用されたすべての場所を追跡するのではなく、1か所で修正できる。

不十分なカプセル化のセキュリティリスク ⚠️

カプセル化が無視されたり、誤って実装されたりすると、深刻なセキュリティリスクが生じる。開発者は利便性やテストの容易さのために、フィールドを直接公開したくなるかもしれない。これにより初期開発が速くなるが、時間とともにセキュリティ上の欠陥として顕在化する技術的負債が生まれる。

不十分なカプセル化に関連する一般的なリスクには以下が含まれる:

- データ漏洩:機密情報が、承認されていないモジュールからアクセス可能になる。

- 状態の破損:無効なデータが有効なデータを上書きし、システムの不安定を引き起こす。

- 強い結合:システムの一部の変更が、他の部分を予期せぬ形で破壊する。

- デバッグの困難さ:セキュリティ侵害の原因を追跡することがほぼ不可能になる。

たとえば、設定オブジェクトが暗号化キーを保持している場合、これらのキーを公開すると、任意のコードがそれらを読み取れるようになる。これにより、全体の暗号化戦略が危うくなる。カプセル化により、キーは一度だけ読み込まれ、内部で使用され、呼び出し元に露出されることはない。

カプセル化と抽象化の違い 🔄

カプセル化と抽象化の違いを明確にすることは重要であり、これらはしばしば混同される。抽象化は、複雑な実装の詳細を隠蔽し、必要な機能のみを提示することに焦点を当てる。カプセル化は、データとメソッドを束ね、そのデータへのアクセスを制限することに焦点を当てる。

抽象化は簡素化されたインターフェースを提供するが、カプセル化はセキュリティ境界を提供する。安全なシステムには両方が必要である。抽象化はオブジェクトが何をするかを定義するのに対し、カプセル化はオブジェクトが何を知っているかをどのように保護するかを定義する。

実際には、抽象化により、オブジェクトの仕組みを知らなくても使用できる。カプセル化により、その動作が改ざんされないことが保証される。両方とも安全なアーキテクチャに必要だが、カプセル化がデータ整合性のゲートキーパーとなる。

安全設計のための実装戦略 📝

カプセル化を通じて高いセキュリティを達成するためには、チームは特定の設計パターンや実践を採用すべきである。これらの戦略は、必要な機能を許容しつつ、システムの整合性を維持するのを助ける。

不変オブジェクト

作成後に変更できないオブジェクトを作成することは、強力なセキュリティ技術である。不変オブジェクトは、状態が予期せぬ形で変更されるリスクを排除する。これは、設定データ、ユーザー情報、または取引記録などに特に有用である。オブジェクトが作成されると、それ以降は常に一定の状態を保ち、履歴データが決して変更されないことを保証する。

最小権限の原則

カプセル化は、最小権限の原則とよく整合する。オブジェクトは、機能するために絶対に必要なメソッドだけを公開すべきである。外部世界で必要とされていないメソッドは、プライベートにするべきである。これにより、攻撃の対象となる表面積が最小限に抑えられる。

ファクトリーメソッド

機密データを含むオブジェクトの直接インスタンス化を許可するのではなく、ファクトリーメソッドを使用する。これらのメソッドは作成プロセスを制御し、オブジェクトが返される前にセキュリティチェックを実施できる。これにより、メモリ上に存在するのは有効で安全なインスタンスのみであることが保証される。

依存関係の注入

公開フィールドとして公開するのではなく、コンストラクタを通じて依存関係を注入することで、より良い制御が可能になる。これにより、オブジェクトが正しいリソースを用いて作成され、外部コードがそれらのリソースを置き換えることができないことが保証される。

実際のシナリオと応用 🌐

カプセル化は、セキュリティが最重要視されるさまざまな分野に応用される。これらのシナリオを理解することで、この原則が妥協できない理由が明確になる。

- 財務システム:勘定残高は直接変更してはならない。すべての変更は、活動を記録し、資金の確認を行うトランザクションメソッドを通じて行わなければならない。

- 医療記録:患者データには厳格なアクセス制御が必要である。カプセル化により、特定のフィールドを閲覧または編集できるのは、承認された人員に限られる。

- 認証トークン:セキュリティトークンはプライベート文字列として保存すべきである。それらは、自動的に有効期限切れと更新を処理するメソッドを通じて渡されるべきである。

- 設定管理:システム設定は初期化後に読み取り専用にするべきであり、実行時における改ざんを防ぐためである。

これらの各ケースにおいて、目的は同じである:重要なデータの不正または誤った変更を防ぐこと。カプセル化は、外部の権限にのみ依存することなく、これを強制する構造的メカニズムを提供する。

パフォーマンスに関する考慮事項 ⚡

開発者がカプセル化がオーバーヘッドを追加すると心配することがある。メソッド呼び出しと直接的なフィールドアクセスとの間にわずかなコストが存在するが、現代のコンパイラはこれを大幅に最適化する。セキュリティ上の利点は、無視できるほどのパフォーマンスの差をはるかに上回る。

さらに、カプセル化により、オブジェクト内でのより良いキャッシュや最適化が可能になり、パフォーマンスが向上する。データが隠されていると、外部からの干渉を気にせずに、オブジェクトが自らの内部メモリレイアウトをより効率的に管理できる。

テストとカプセル化 🧪

カプセル化の課題の一つはテストである。データがプライベートである場合、ユニットテストは直接アクセスできない。これにより、テスト専用のアクセサを公開するか、リフレクションを使用する必要があるが、適切に管理されない場合、セキュリティを弱める可能性がある。

カプセル化されたオブジェクトのテストにおけるベストプラクティスには、以下のものがある:

- 振る舞いのテスト:オブジェクトが何をするかに注目し、何を含んでいるかには注目しない。

- 統合テスト:公開インターフェースが完全な文脈で期待通りに動作することを検証する。

- モックの使用:モックを使用してオブジェクトを隔離し、内部状態にアクセスせずに論理をテストする。

振る舞いをテストすることで、ブラックボックスの中を覗く必要なく、セキュリティロジックが機能することを保証できる。これにより、開発プロセス中でもカプセル化の整合性が維持される。

セキュリティ基準の進化 🔒

セキュリティ脅威が進化するにつれ、ソフトウェア設計の基準も変化している。現代のフレームワークは、厳格な型システムやモジュール境界を通じてカプセル化を強制することが多い。この変化は、業界全体がデフォルトでセキュアなシステムを構築することを目指していることを反映している。

開発者はこれらの変化を常に把握しておく必要がある。カプセル化の原則を無視して即効性の高い修正を優先すると、後で修正が困難な脆弱性につながる。セキュリティを追加するためにシステムをリファクタリングするコストは、初期から安全に構築することよりもはるかに高い。

ベストプラクティスの要約 📋

カプセル化を通じてセキュリティを最大化するためには、以下のガイドラインに従うべきである:

- すべてのデータフィールドをデフォルトでプライベートにする。

- 機能を公開するには、パブリックメソッドのみを使用する。

- すべての入力を、セッターメソッド内で検証する。

- 内部の論理を外部の呼び出し元から隠す。

- 可能な限り不変オブジェクトを使用する。

- アクセス制御を定期的に監査する。

- 各オブジェクトのセキュリティ契約を文書化する。

これらの実践を守ることで、堅牢なディフェンスインデプス戦略が構築される。コードベースの最も細かいレベルでデータが保護されることを保証する。このアプローチにより、ネットワークセキュリティや外部ファイアウォールへの依存が減少し、データの安全性の責任がアプリケーションロジックの内部に直接置かれる。

設計の整合性についての最終的な考察 🏗️

カプセル化はコーディング規則以上のものである。安全と安定性を最優先する設計哲学である。オブジェクトの境界を尊重することで、破壊しにくく、セキュアしやすいシステムが開発される。この原則は、現代のソフトウェアインフラの信頼性を支えている。

次に設計するシステムについて、作成するすべてのクラスのセキュリティ上の影響を検討する。データが保護されているか、メソッドがルールを強制しているか、インターフェースが公開利用に安全かを問う。これらの問いが、セキュアで保守性が高く、耐障害性のあるソフトウェアの開発を促進する。

カプセル化をワークフローに統合することは、品質へのコミットメントである。規律と先見性を要するが、その結果は、デジタル環境の複雑さに対して揺るぎないシステムが得られる。セキュリティは表面に塗りつけるのではなく、基盤に組み込まれる。

これらの原則を採用することで、データが安全であり続け、ロジックが正当な状態を保ち、ユーザーが信頼を失わないことが保証される。カプセル化は、アプリケーションの整合性を静かに守る守護者である。