In der Landschaft der modernen Softwarearchitektur genießen wenige Prinzipien mehr Gewicht als die Kapselung innerhalb des objektorientierten Analyse- und Entwurfs (OOAD). Obwohl sie oft als Methode zur Organisation von Code eingeführt wird, liegt ihre wahre Stärke in der Fähigkeit, als grundlegende Schicht für die Datensicherheit zu dienen. Wenn Entwickler Objekte korrekt implementieren, schaffen sie Grenzen, die sensible Informationen vor unbefugtem Zugriff und Beschädigung schützen. Dieser Leitfaden untersucht die Mechanismen, Vorteile und Implementierungsstrategien der Kapselung und konzentriert sich speziell auf ihren Beitrag zur Aufrechterhaltung robuster Sicherheitspositionen.

Sicherheit ist keine bloße Zusatzfunktion; sie ist eine architektonische Anforderung. Durch das Verständnis, wie Daten und Methoden zusammengefasst werden können, können Teams die Angriffsfläche ihrer Anwendungen reduzieren. Dieses Dokument bietet einen tiefen Einblick in die Funktionsweise der Informationsverbergung, warum sie für die Sicherheit von Bedeutung ist und wie diese Konzepte angewendet werden können, ohne die Wartbarkeit zu opfern. Wir werden die technischen Feinheiten untersuchen, die sichere Gestaltung von anfälligen Codestrukturen unterscheiden.

Definition der Kapselung im OOAD-Kontext 🔍

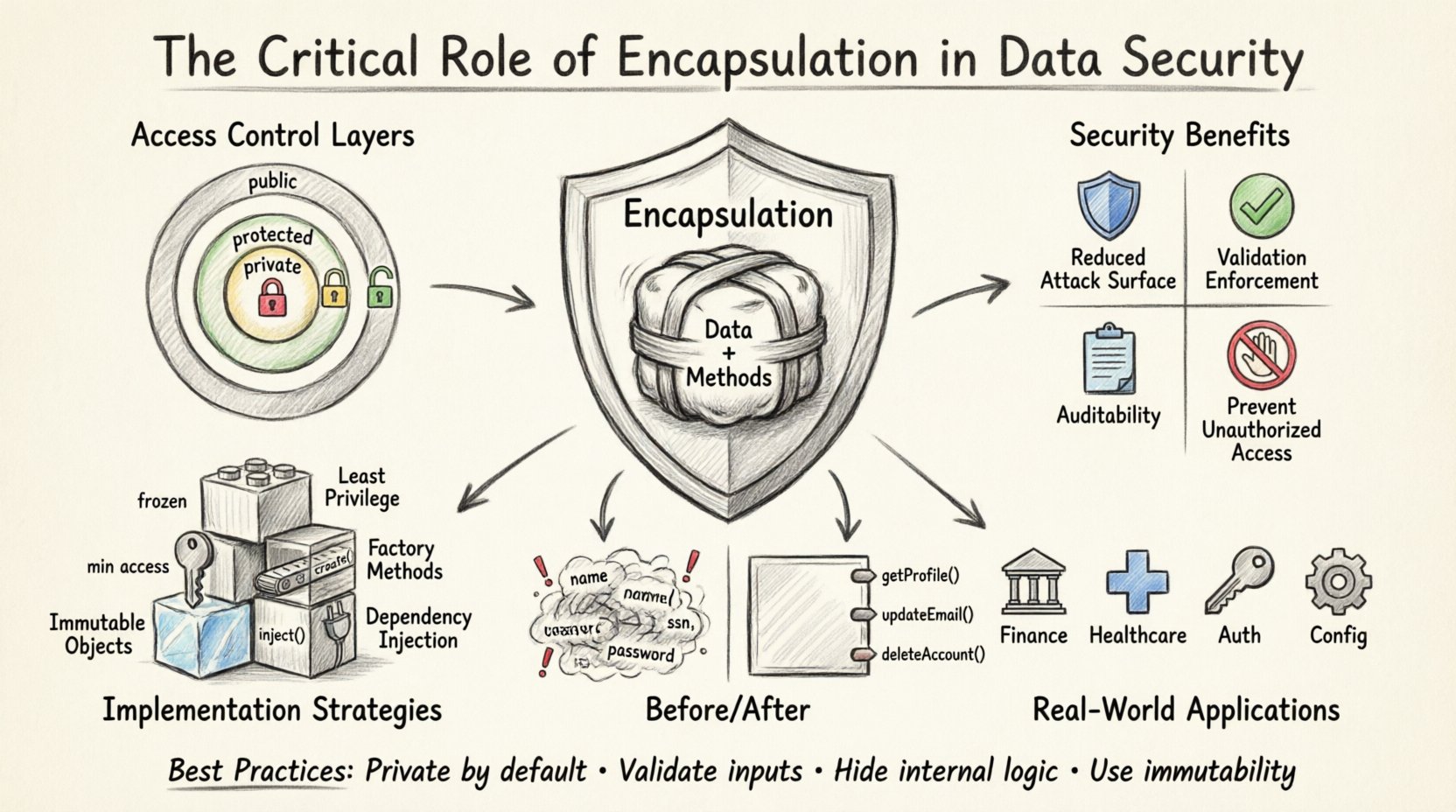

Kapselung ist der Mechanismus, der Daten und die Methoden, die diese Daten manipulieren, zu einer einzelnen Einheit, typischerweise einem Objekt, zusammenbindet. Im objektorientierten Analyse- und Entwurf stellt dieses Prinzip sicher, dass der interne Zustand eines Objekts der Außenwelt verborgen bleibt. Die einzige Möglichkeit, mit diesem Zustand zu interagieren, besteht über gut definierte Schnittstellen, die oft als öffentliche Methoden oder API-Endpunkte bezeichnet werden.

Dieses Konzept beruht auf dem Prinzip der Informationsverbergung. Es verlangt, dass die interne Darstellung eines Objekts unabhängig vom Code sein sollte, der es nutzt. Durch die Beschränkung des direkten Zugriffs auf Objekteigenschaften setzt das System Regeln dafür fest, wie diese Daten verändert werden dürfen. Dadurch entsteht eine kontrollierte Umgebung, in der die Datenintegrität gewahrt bleibt.

- Kapselung vereint Daten (Attribute) und Verhalten (Methoden) zusammen.

- Informationsverbergung beschränkt den Zugriff auf interne Details.

- Schnittstelle definiert den öffentlichen Vertrag für die Interaktion.

- Zustandsverwaltung stellt sicher, dass die Daten während Operationen gültig bleiben.

Ohne Kapselung wird Daten ein Freizeitvergnügen. Jeder Teil des Systems kann direkt auf Speicherorte zugreifen, um dort zu lesen oder zu schreiben. Dies führt zu unvorhersehbarem Verhalten, Datenbeschädigung und erheblichen Sicherheitslücken. Die Kapselung fungiert als Schutzmann und stellt sicher, dass jede Interaktion einem Überprüfungsprozess unterzogen wird.

Sicherheitsimplikationen der Informationsverbergung 🚫

Der primäre Sicherheitsvorteil der Kapselung ist die Reduzierung der Angriffsfläche. Wenn Daten direkt zugänglich sind, können böswillige Akteure oder fehlerhafte Codeabschnitte diese Wege ausnutzen, um ungültige Daten einzufügen oder sensible Informationen zu stehlen. Durch das Einpacken der Daten in ein Objekt und die Exposition nur bestimmter Methoden begrenzt das System die Einstiegspunkte.

Stellen Sie sich eine Situation vor, bei der ein Benutzerkontenobjekt sensible Felder wie Passwörter oder Kreditkartennummern enthält. Wenn diese Felder öffentlich sind, kann jeder Code, der eine Referenz auf das Objekt besitzt, sie ändern. Dies ist ein kritischer Fehler in der Sicherheitsarchitektur. Die Kapselung zwingt Entwickler dazu, Methoden zu verwenden, die speziell dafür konzipiert sind, diese Felder sicher zu handhaben.

Wichtige Sicherheitsvorteile sind:

- Verhinderung unbefugter Änderungen:Direkte Zuweisung ist blockiert.

- Durchsetzung der Validierung:Eingaben können überprüft werden, bevor Zustandsänderungen erfolgen.

- Reduzierte Nebenwirkungen:Änderungen sind innerhalb des Objekts isoliert.

- Nachvollziehbarkeit:Alle Zustandsänderungen erfolgen über bekannte Methoden.

Diese Kontrolle ist für die Einhaltung von Datenschutzstandards unerlässlich. Viele Vorschriften verlangen, dass sensible Daten mit strengen Kontrollen behandelt werden. Die Kapselung bietet die strukturellen Mittel, um diese Kontrollen auf der Code-Ebene durchzusetzen, anstatt sich ausschließlich auf externe Sicherheitsebenen zu verlassen.

Zugriffssteuerungsmechanismen 🔐

Objektorientierte Sprachen bieten spezifische Schlüsselwörter, um die Sichtbarkeit von Klassenmitgliedern zu definieren. Diese Zugriffsmodifizierer sind die Werkzeuge zur Implementierung der Kapselung. Das Verständnis der Funktionsweise jedes Modifizierers ist entscheidend für die Sicherung von Daten.

| Modifikator | Sichtbarkeit | Sicherheitsanwendungsfall |

|---|---|---|

| Privat | Nur innerhalb der Klasse zugänglich | Speichern empfindlicher Anmeldeinformationen oder internen Zustands. |

| Geschützt | Innerhalb der Klasse und Unterklassen zugänglich | Erlaubt kontrollierte Vererbung ohne vollständige Offenlegung. |

| Öffentlich | Von jeder Klasse aus zugänglich | Bietet sichere Schnittstellen für die Interaktion. |

| Intern/Paket | Nur innerhalb desselben Moduls zugänglich | Beschränkt den Bereich auf vertrauenswürdige Komponenten. |

Verwendung von privatModifikatoren sind der effektivste Weg, Daten zu schützen. Wenn ein Feld privat ist, kann externer Code nicht direkt darauf lesen oder schreiben. Dies zwingt zur Verwendung öffentlicher Methoden, wie z. B. Gettern und Settern, die Logik zur Überprüfung von Eingaben enthalten können.

Zum Beispiel sollte eine Methode zur Aktualisierung eines Kontostands nicht einfach einen neuen Wert zuweisen. Sie muss prüfen, ob die Transaktion gültig ist, ob das Konto ausreichend Mittel hat und ob der Benutzer die Berechtigung besitzt. Diese Logik befindet sich innerhalb des Objekts und wird durch die Kapselung geschützt.

Überprüfung von Zustandsänderungen ✅

Einer der mächtigsten Aspekte der Kapselung ist die Fähigkeit, Daten vor der Speicherung zu überprüfen. Wenn ein Entwickler eine öffentliche Methode zur Änderung eines Objekts bereitstellt, kann er darin Geschäftsregeln und Sicherheitsprüfungen einbinden. Dadurch wird sichergestellt, dass das Objekt niemals in einen ungültigen oder unsicheren Zustand gerät.

Dieser Überprüfungsprozess wird oft als Eingabereinigung oder Einschränkungsprüfung bezeichnet. Er verhindert häufige Sicherheitslücken wie Pufferüberläufe, Injection-Angriffe oder Logikfehler, die zu Sicherheitsverletzungen führen könnten.

Strategien zur Überprüfung innerhalb gekapselter Objekte umfassen:

- Bereichsprüfungen:Sicherstellen, dass Zahlen innerhalb akzeptabler Grenzen liegen.

- Typüberprüfung:Bestätigen, dass die Daten den erwarteten Formaten entsprechen.

- Zustandsübergänge:Verhindern von illegalen Zustandsänderungen (z. B. Löschen einer bezahlten Bestellung).

- Null-Prüfungen: Vermeidung von Null-Verweis-Ausnahmen, die das System zum Absturz bringen könnten.

Durch Verschiebung der Validierungslogik in das Objekt selbst wird das System robuster. Wenn ein Sicherheitsproblem in einer Validierungsregel gefunden wird, kann es an einer einzigen Stelle behoben werden, anstatt jedes Auftreten der Datenverwendung zu suchen.

Sicherheitsrisiken durch schlechte Kapselung ⚠️

Wenn die Kapselung ignoriert oder falsch implementiert wird, entstehen erhebliche Sicherheitsrisiken. Entwickler könnten versucht sein, Felder direkt zugänglich zu machen, um bequemer zu arbeiten oder einfacher zu testen. Obwohl dies die Anfangsentwicklung beschleunigt, entsteht technischer Schulden, die sich im Laufe der Zeit als Sicherheitslücken zeigen.

Häufige Risiken, die mit schlechter Kapselung verbunden sind, umfassen:

- Datenlecks:Sensible Informationen sind für nicht autorisierte Module zugänglich.

- Zustandsbeschädigung:Ungültige Daten überschreiben gültige Daten und verursachen Systeminstabilität.

- Starke Kopplung:Änderungen in einem Teil des Systems brechen andere Teile unvorhersehbar.

- Schwierigkeiten beim Debugging:Die Quelle eines Sicherheitsvorfalls wird fast unmöglich nachzuverfolgen.

Zum Beispiel, wenn ein Konfigurationsobjekt Verschlüsselungsschlüssel enthält, macht die öffentliche Zugänglichkeit dieser Schlüssel jedes Codefragment in der Lage, sie zu lesen. Dies gefährdet die gesamte Verschlüsselungsstrategie. Die Kapselung stellt sicher, dass Schlüssel nur einmal geladen und intern verwendet werden, niemals aber dem Aufrufer zugänglich gemacht werden.

Kapselung im Vergleich zu Abstraktion 🔄

Es ist wichtig, zwischen Kapselung und Abstraktion zu unterscheiden, da sie oft verwechselt werden. Abstraktion konzentriert sich darauf, komplexe Implementierungsdetails zu verbergen und nur wesentliche Funktionen sichtbar zu machen. Kapselung konzentriert sich darauf, Daten und Methoden zusammenzufassen und den Zugriff auf diese Daten einzuschränken.

Während Abstraktion eine vereinfachte Schnittstelle bereitstellt, bildet die Kapselung die Sicherheitsgrenze. Ein sicheres System erfordert beides. Abstraktion definiert, was das Objekt tut, während die Kapselung definiert, wie das Objekt schützt, was es weiß.

In der Praxis ermöglicht Abstraktion die Verwendung eines Objekts, ohne zu wissen, wie es funktioniert. Die Kapselung stellt sicher, dass die Funktionsweise nicht manipuliert werden kann. Beide sind für eine sichere Architektur notwendig, doch die Kapselung ist der Wächter für die Datenintegrität.

Implementierungsstrategien für sicheres Design 📝

Um hohe Sicherheitsstandards durch Kapselung zu erreichen, sollten Teams spezifische Entwurfsmuster und Praktiken übernehmen. Diese Strategien helfen, die Integrität des Systems zu bewahren, während notwendige Funktionalitäten erhalten bleiben.

Unveränderliche Objekte

Die Erstellung von Objekten, die nach der Erstellung nicht mehr verändert werden können, ist eine wirksame Sicherheitstechnik. Unveränderliche Objekte beseitigen das Risiko, dass der Zustand unerwartet verändert wird. Dies ist besonders nützlich für Konfigurationsdaten, Benutzerprofile oder Transaktionsprotokolle. Sobald ein Objekt erstellt wurde, bleibt es konstant und stellt sicher, dass historische Daten niemals verändert werden.

Prinzip des geringsten Rechts

Die Kapselung passt gut zum Prinzip des geringsten Rechts. Objekte sollten nur die Methoden verfügbar machen, die sie unbedingt benötigen, um zu funktionieren. Wenn eine Methode für die Außenwelt nicht erforderlich ist, sollte sie privat sein. Dadurch wird die Angriffsfläche minimiert.

Fabrikmethode

Anstatt die direkte Instanziierung von Objekten mit sensiblen Daten zuzulassen, sollten Fabrikmethode verwendet werden. Diese Methoden steuern den Erstellungsprozess und können Sicherheitsprüfungen vor der Rückgabe eines Objekts durchführen. Dadurch wird sichergestellt, dass nur gültige, sichere Instanzen im Speicher existieren.

Abhängigkeitsinjektion

Die Injektion von Abhängigkeiten über Konstruktoren anstelle der öffentlichen Sichtbarkeit als Felder ermöglicht eine bessere Kontrolle. Es stellt sicher, dass Objekte mit den richtigen Ressourcen erstellt werden und dass diese Ressourcen nicht von externem Code ausgetauscht werden können.

Realitätsnahe Szenarien und Anwendungen 🌐

Die Kapselung wird in verschiedenen Bereichen angewendet, in denen Sicherheit von höchster Bedeutung ist. Das Verständnis dieser Szenarien hilft zu verdeutlichen, warum dieses Prinzip unverzichtbar ist.

- Finanzsysteme: Kontostände dürfen niemals direkt geändert werden. Alle Änderungen müssen über Transaktionsmethoden erfolgen, die die Aktivität protokollieren und die Mittelverfügbarkeit überprüfen.

- Gesundheitsakten:Patientendaten erfordern strenge Zugriffssteuerungen. Die Kapselung stellt sicher, dass nur autorisiertes Personal bestimmte Felder anzeigen oder bearbeiten kann.

- Authentifizierungstoken: Sicherheitstoken sollten als private Zeichenketten gespeichert werden. Sie sollten über Methoden übergeben werden, die die Ablauf- und Erneuerungslogik automatisch verwalten.

- Konfigurationsverwaltung: Systemeinstellungen sollten nach der Initialisierung schreibgeschützt sein, um Manipulationen zur Laufzeit zu verhindern.

In jedem dieser Fälle ist das Ziel dasselbe: die unbefugte oder versehentliche Änderung kritischer Daten zu verhindern. Die Kapselung stellt die strukturelle Mechanismen bereit, um dies zu gewährleisten, ohne sich ausschließlich auf externe Berechtigungen zu verlassen.

Leistungsüberlegungen ⚡

Manche Entwickler befürchten, dass die Kapselung Overhead verursacht. Obwohl es eine geringe Kostenunterschied zwischen Methodenaufrufen und direktem Feldzugriff gibt, optimieren moderne Compiler dies erheblich. Die Sicherheitsvorteile überwiegen die vernachlässigbare Leistungsdifferenz bei weitem.

Darüber hinaus kann die Kapselung die Leistung verbessern, indem sie eine bessere Caching- und Optimierungsmöglichkeit innerhalb des Objekts ermöglicht. Wenn Daten verborgen sind, kann das Objekt seine eigene interne Speicherstruktur effizienter verwalten, ohne sich um externe Beeinflussung kümmern zu müssen.

Testen und Kapselung 🧪

Eine Herausforderung bei der Kapselung ist das Testen. Wenn Daten privat sind, können Einheitstests darauf nicht direkt zugreifen. Dies erfordert die Bereitstellung von test-spezifischen Zugriffsmethoden oder die Verwendung von Reflexion, was die Sicherheit beeinträchtigen kann, wenn sie nicht sorgfältig verwaltet wird.

Best Practices für das Testen gekapselter Objekte umfassen:

- Testen des Verhaltens: Konzentrieren Sie sich darauf, was das Objekt tut, nicht darauf, was es enthält.

- Integrationstests: Stellen Sie sicher, dass die öffentliche Schnittstelle wie erwartet in einem vollständigen Kontext funktioniert.

- Mocking: Verwenden Sie Mocks, um das Objekt zu isolieren und seine Logik zu testen, ohne auf den internen Zustand zuzugreifen.

Durch das Testen des Verhaltens stellen Sie sicher, dass die Sicherheitslogik funktioniert, ohne in die schwarze Box blicken zu müssen. Dies bewahrt die Integrität der Kapselung während des Entwicklungsprozesses.

Entwicklung der Sicherheitsstandards 🔒

Je nachdem, wie sich Sicherheitsbedrohungen entwickeln, ändern sich auch die Standards für die Softwaregestaltung. Moderne Frameworks setzen die Kapselung oft durch strenge Typsysteme und Modulgrenzen durch. Dieser Wandel spiegelt eine breitere Branchentendenz wider, sicherer Systeme standardmäßig zu bauen.

Entwickler müssen sich über diese Änderungen auf dem Laufenden halten. Die Vernachlässigung der Kapselungsprinzipien zugunsten schneller Lösungen kann zu Sicherheitslücken führen, die später schwer zu beheben sind. Die Kosten für die Umgestaltung eines Systems, um Sicherheit hinzuzufügen, sind viel höher als die eines sicheren Aufbaus von Anfang an.

Zusammenfassung der Best Practices 📋

Um die Sicherheit durch Kapselung zu maximieren, halten Sie sich an die folgenden Richtlinien:

- Machen Sie alle Datenelemente standardmäßig privat.

- Verwenden Sie öffentliche Methoden, um nur die Funktionalität freizugeben.

- Überprüfen Sie alle Eingaben innerhalb der Setter-Methoden.

- Halten Sie die interne Logik vor externen Aufrufern verborgen.

- Verwenden Sie unveränderliche Objekte, wo immer möglich.

- Überprüfen Sie Zugriffssteuerungen regelmäßig.

- Dokumentieren Sie den Sicherheitsvertrag jedes Objekts.

Durch die Einhaltung dieser Praktiken entsteht eine robuste Strategie der vertieften Verteidigung. Sie stellt sicher, dass Daten auf der feinsten Ebene des Codebases geschützt werden. Dieser Ansatz verringert die Abhängigkeit von Netzwerksicherheit oder externen Firewalls und legt die Verantwortung für die Datensicherheit direkt in die Anwendungslogik.

Letzte Überlegungen zur Gestaltungsintegrität 🏗️

Kapselung ist mehr als eine Programmierkonvention; es ist eine Gestaltungsphilosophie, die Sicherheit und Stabilität priorisiert. Durch die Achtung der Grenzen von Objekten schaffen Entwickler Systeme, die schwerer zu beschädigen sind und einfacher zu sichern sind. Dieses Prinzip bildet die Grundlage für die Zuverlässigkeit moderner Softwareinfrastrukturen.

Wenn Sie Ihr nächstes System entwerfen, überlegen Sie die Sicherheitsfolgen jeder Klasse, die Sie erstellen. Fragen Sie sich, ob die Daten geschützt sind, ob die Methoden Regeln durchsetzen und ob die Schnittstelle für die öffentliche Nutzung sicher ist. Diese Fragen treiben die Entwicklung sicherer, wartbarer und widerstandsfähiger Software voran.

Die Integration der Kapselung in Ihren Arbeitsablauf ist ein Engagement für Qualität. Es erfordert Disziplin und Weitsicht, aber das Ergebnis ist ein System, das sich den Komplexitäten der digitalen Umgebung standhaft entgegenstellt. Sicherheit wird in die Grundlage eingebaut, nicht nur auf die Oberfläche gemalt.

Die Anwendung dieser Prinzipien stellt sicher, dass Ihre Daten sicher bleiben, Ihre Logik gültig bleibt und Ihre Nutzer weiterhin vertrauen. Die Kapselung ist der stille Wächter der Integrität Ihrer Anwendung.