Einführung

Use-Case-Elaboration ist eine entscheidende Phase im Softwareentwicklungszyklus, insbesondere im Kontext der Anforderungsanalyse und objektorientierten Analyse und Design. Sie schließt die Lücke zwischen hochgradigen Use-Cases und detaillierten Systemspezifikationen und ermöglicht Entwicklern, Analysten und Stakeholdern zu verstehen es das tun soll, und unter welchen Bedingungenein System auf spezifische Benutzerziele reagiert.

Dieser Leitfaden bietet eine umfassende Übersicht über Use-Case-Elaboration, einschließlich ihres Zwecks, ihrer Schlüsselkonzepte, einer schrittweisen Methodik, bewährter Praktiken und realer Beispiele.

1. Was ist Use-Case-Elaboration?

Use-Case-Elaboration ist der Prozess der Verfeinerung eines hochgradigen Use-Cases zu einer detaillierten, handlungsorientierten Beschreibung des Systemverhaltens. Sie transformiert eine einfache Erzählung der Benutzerinteraktion in eine präzise, testbare und umsetzbare Spezifikation.

✅ Ziel: Um festzulegen, waswasdas System tun soll, wiees das tun soll, und unter welchen Bedingungenunter welchen Bedingungen, in ausreichender Detailgenauigkeit für Entwicklung und Test.

2. Warum die Use-Case-Elaboration wichtig ist

-

Reduziert Mehrdeutigkeit: Verhindert Missverständnisse bei Anforderungen.

-

Verbessert die Rückverfolgbarkeit: Verknüpft Anforderungen mit Design, Code und Testfällen.

-

Unterstützt Design und Implementierung: Bietet eine Grundlage für Klassendiagramme, Sequenzdiagramme und Datenbankdesign.

-

Ermöglicht das Testen: Vereinfacht die Erstellung von Test-Szenarien und Akzeptanzkriterien.

-

Fördert die Zusammenarbeit: Stellt ein gemeinsames Verständnis zwischen Stakeholdern, Entwicklern und Testern sicher.

3. Hauptkonzepte bei der Verfeinerung von Use Cases

3.1 Use Case (UC)

Ein Use Case beschreibt eine Folge von Aktionen, die ein System ausführt, um für einen Akteur (einen Benutzer oder ein externes System) einen wertvollen Ergebnis zu erzielen.

Beispiel: „Geld abheben“ von einem Geldautomaten.

3.2 Akteur

Eine externe Entität, die mit dem System interagiert. Kann ein menschlicher Benutzer, ein anderes System oder ein Zeitauslöser sein.

Beispiel: Kunde, Geldautomat, Zahlungsgateway.

3.3 Primärer und sekundärer Akteur

-

Primärer Akteur: Initiiert den Use Case.

-

Sekundärer Akteur: Unterstützt den primären Akteur (z. B. einen Bankserver).

3.4 Voraussetzungen

Bedingungen, die vor Beginn des Use Cases erfüllt sein müssen.

Beispiel: Der Benutzer muss eine gültige Karte und die korrekte PIN besitzen.

3.5 Nachbedingungen

Bedingungen, die nach Abschluss des Use Cases erfüllt sein müssen.

Beispiel: Geld wird ausgespuckt, das Kontostand wird aktualisiert.

3.6 Haupterfolgs-Szenario (Grundpfad)

Der häufigste Pfad durch den Use Case, der zum Erfolg führt.

Beispiel: Karte einlegen → PIN eingeben → Abhebung auswählen → Betrag eingeben → Geld erhalten.

3.7 Alternativpfade (Ausnahmepfade)

Zweige im Use Case, die Ausnahmen, Fehler oder Abweichungen behandeln.

Beispiel: Ungültige PIN → Wiederholen oder abbrechen.

3.8 Erweiterungen

Punkte im Hauptpfad, an denen alternativer Verhalten eingefügt werden kann (z. B. über „<>“ in UML).

Beispiel: „<>: Bank über verdächtige Aktivität informieren.“

3.9 Nichtfunktionale Anforderungen (NFRs)

Einschränkungen des Systemverhaltens (z. B. Leistungsfähigkeit, Sicherheit, Benutzerfreundlichkeit).

Beispiel: „Die Transaktion muss innerhalb von 3 Sekunden abgeschlossen werden.“

4. Der Prozess der Use-Case-Vertiefung (Schritt für Schritt)

Schritt 1: Identifizieren des Use Cases

Beginnen Sie mit einem hochleveligen Use Case (z. B. „Bestellung aufgeben“).

Verwenden Sie eine Vorlage:

Use-Case-Name: Bestellung aufgeben

Primärer Akteur: Kunde

Interessenten: Kunde, Bestellverwaltungssystem, Zahlungsgateway

Schritt 2: Definition der Voraussetzungen

Listen Sie alle Bedingungen auf, die erfüllt sein müssen, bevor der Use Case beginnt.

Der Kunde ist angemeldet.

Der Warenkorb enthält mindestens ein Artikel.

Die Zahlungsmethode ist gespeichert.

Schritt 3: Definition der Nachbedingungen

Geben Sie an, was nach Abschluss des Use Cases wahr sein muss.

Die Bestellung wird im System erstellt.

Der Bestand wird aktualisiert.

Die Zahlung wird verarbeitet.

Eine Bestätigungs-E-Mail wird versendet.

Schritt 4: Schreiben des Haupterfolgsszenarios (Grundablauf)

Beschreiben Sie den idealen, erfolgreichen Ablauf.

Der Kunde wählt „Zur Kasse“ aus dem Warenkorb aus.

Das System zeigt die Bestellübersicht an.

Der Kunde bestätigt die Versandadresse.

Der Kunde wählt die Zahlungsmethode aus.

Das System verarbeitet die Zahlung.

Die Zahlung wird bestätigt.

Das System erstellt die Bestellung und generiert eine Bestätigung.

Die Bestätigung wird angezeigt und eine E-Mail wird versendet.

Schritt 5: Identifizieren Sie alternative Abläufe (Ausnahmeabläufe)

Listen Sie mögliche Abweichungen vom Hauptablauf auf.

Alternativer Ablauf A: Unzureichender Bestand

Das System prüft den Lagerbestand.

Der Artikel ist nicht verfügbar.

Das System zeigt die Nachricht an: „Artikel nicht verfügbar.“

Der Kunde kann den Artikel entfernen oder ohne ihn fortfahren.

Alternativer Ablauf B: Zahlung abgelehnt

Die Zahlung wird abgelehnt.

Das System zeigt einen Fehler an: „Zahlung abgelehnt.“

Der Kunde kann es erneut versuchen oder eine andere Methode wählen.

Alternativer Ablauf C: Ungültige Versandadresse

Das System überprüft die Adresse.

Die Adresse ist ungültig.

Das System bittet den Kunden, sie zu korrigieren.

Schritt 6: Definieren Sie Erweiterungen (<>-Beziehungen)

Verwenden Sie UML-ähnliche Erweiterungen, um optionales Verhalten darzustellen.

<>: Benachrichtigung des Lagerverwaltungssystems

Auslöser: Wenn ein Artikel während des Zahlungsvorgangs nicht verfügbar ist.

Zweck: Lagerhaus benachrichtigen, um nachzuliefern.

<>: Rabattgutschein anwenden

Auslöser: Der Kunde gibt einen gültigen Gutscheincode ein.

Zweck: Gesamtkosten reduzieren.

Schritt 7: Fügen Sie nicht-funktionale Anforderungen (NFRs) hinzu

Schließen Sie Systembeschränkungen ein.

Die Bestellung muss innerhalb von 5 Sekunden verarbeitet werden.

Die Zahlung muss mit TLS 1.3 verschlüsselt werden.

Das System muss 10.000 gleichzeitige Benutzer unterstützen.

Schritt 8: Überprüfen und Validieren

Arbeiten Sie mit den Beteiligten zusammen, um Vollständigkeit und Genauigkeit sicherzustellen.

Fragen Sie: „Deckt dies alle Benutzerziele ab?“

Fragen Sie: „Sind alle Randfälle berücksichtigt?“

Fragen Sie: „Kann ein Entwickler darauf aufbauen?“

5. Werkzeuge und Techniken zur Ausarbeitung

| Werkzeug / Technik | Zweck |

|---|---|

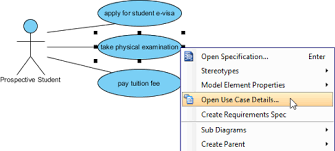

| Use-Case-Diagramm (UML) | Visualisieren Sie Akteure und Anwendungsfälle. |

| Sequenzdiagramm | Zeigen Sie den Nachrichtenfluss zwischen Objekten während des Anwendungsfalls an. |

| Aktivitätsdiagramm | Komplexe Workflows und Entscheidungspunkte modellieren. |

| Benutzerstory-Mapping | Verknüpfen Sie Anwendungsfälle mit dem Benutzerpfad und Prioritäten. |

| Entscheidungstabellen | Komplexe Logik klären (z. B. Rabattregeln). |

6. Best Practices

-

Halten Sie die Anwendungsfälle benutzerzentriert: Konzentrieren Sie sich auf Benutzerziele, nicht auf Systemfunktionen.

-

Verwenden Sie konsistente Benennungen: Verwenden Sie das Verb-Nomen-Format (z. B. „Profil aktualisieren“).

-

Vermeiden Sie fachsprachliche Begriffe: Schreiben Sie für nicht-technische Beteiligte.

-

Verwenden Sie einfache Sprache: Seien Sie klar und präzise.

-

Wiederholen: Verfeinern Sie Anwendungsfälle, je nachdem, wie sich das Verständnis entwickelt.

-

Verknüpfen mit anderen Artefakten: Verbinden Sie Anwendungsfälle mit Klassendiagrammen, Testfällen und Benutzerstories.

-

Priorisieren: Konzentrieren Sie sich zunächst auf Anwendungsfälle mit hohem Wert oder hohem Risiko.

7. Praxisbeispiel: Online-Banking – Geld überweisen

Anwendungsfall: Geld überweisen

Primärer Akteur: Kunde

Sekundärer Akteur: Bank-Server, Betrugserkennungssystem

Voraussetzungen

-

Der Kunde ist angemeldet.

-

Das Quellkonto verfügt über ausreichende Mittel.

-

Die Überweisungsgrenze wurde nicht überschritten.

Nachbedingungen

-

Gelder wurden von der Quelle zur Zieladresse übertragen.

-

Die Transaktion wurde in beiden Konten protokolliert.

-

Eine Benachrichtigung wurde an beide Parteien gesendet.

Haupterfolgsverlauf

-

Der Kunde wählt „Geld überweisen“ aus dem Dashboard aus.

-

Das System zeigt das Überweisungsformular an.

-

Der Kunde gibt das Zielkonto und den Betrag ein.

-

Das System überprüft Konto und Betrag.

-

Der Kunde bestätigt die Überweisung.

-

Das System prüft die Betrugserkennungsregeln.

-

Die Transaktion wird genehmigt und ausgeführt.

-

Eine Bestätigungsmitteilung wird angezeigt.

Alternative Abläufe

-

A1: Unzureichende Mittel

→ System zeigt an: „Unzureichende Mittel.“

→ Der Kunde kann die Transaktion abbrechen oder den Betrag anpassen. -

A2: Betrug erkannt

→ Das System blockiert die Überweisung und sendet eine Warnung.

→ Der Kunde muss über 2FA bestätigen oder sich an den Support wenden. -

A3: Ungültiges Zielkonto

→ System zeigt an: „Konto nicht gefunden.“

→ Der Kunde kann erneut eingeben oder die Kontoinformationen abrufen.

Erweiterungen

-

<>: Benachrichtigung an Empfänger senden

-

Auslöser: Überweisung abgeschlossen.

-

Zweck: Empfänger informieren.

-

-

<>: Überweisungsgebühr anwenden

-

Auslöser: Überweisungsbetrag > 1.000 USD.

-

Zweck: 5 USD Gebühr abziehen.

-

Nicht-funktionale Anforderungen

-

Alle Überweisungen müssen protokolliert und überprüfbar sein.

-

Antwortzeit ≤ 2 Sekunden.

-

Daten werden während der Übertragung und im Ruhezustand verschlüsselt.

8. Häufige Fehler und wie man sie vermeidet

| Fehlerquelle | Lösung |

|---|---|

| Zu ungenau (z. B. „Das System sollte Bestellungen verarbeiten“) | Spezifische, messbare Aktionen verwenden. |

| Übermäßig technische Sprache | Natürliche Sprache verwenden; Vermeidung von Code- oder Datenbankbegriffen. |

| Fehlende Ausnahmepfade | Alternative Abläufe verwenden, um Fehler abzudecken. |

| Keine klaren Erfolgskriterien | Definieren Sie die Nachbedingungen klar. |

| Keine Überprüfung durch Stakeholder | Beteiligen Sie Benutzer, Tester und Business Analysten. |

9. Fazit

Die Ausarbeitung von Anwendungsfällen ist nicht nur eine Dokumentationsaufgabe – es ist ein strategischer Prozess, der sicherstellt, dass das System echte Benutzerbedürfnisse klar, präzise und vollständig erfüllt. Durch die systematische Erweiterung von hochleveligen Anwendungsfällen zu detaillierten, handlungsorientierten Spezifikationen reduzieren Teams Risiken, verbessern die Kommunikation und legen eine solide Grundlage für den erfolgreichen Software-Release.

✅ Letzter Tipp: Behandeln Sie die Ausarbeitung von Anwendungsfällen als iterativen Dialog – nicht als einmalige Aufgabe. Optimieren Sie ihn, je mehr Sie über das System und seine Benutzer erfahren.

Anhang: Vorlage für die Ausarbeitung von Anwendungsfällen

# Anwendungsfalldarstellung: [z. B. Profil aktualisieren]

**Primärer Akteur**: [z. B. Kunde]

**Sekundäre Akteure**: [z. B. Datenbank, E-Mail-Service]

**Interessenten**: [z. B. Kunde, Support-Team]

### Voraussetzungen

- [Liste der Bedingungen]

### Nachbedingungen

- [Liste der Ergebnisse]

### Haupterfolgs-Szenario (Grundablauf)

1. [Schritt 1]

2. [Schritt 2]

...

### Alternativabläufe

- **A1: [Name]**

1. [Schritt]

2. [Schritt]

- **A2: [Name]**

...

### Erweiterungen (<<extend>>)

- **<<extend>>: [Name]**

- Auslöser: [Wann]

- Zweck: [Warum]

### Nichtfunktionale Anforderungen

- [Leistung, Sicherheit, Usability usw.]

### Hinweise

- [Zusätzlicher Kontext oder Annahmen]

Durch die Einhaltung dieses Leitfadens können Teams die Kunst der Ausarbeitung von Anwendungsfällen meistern und Systeme entwickeln, die nicht nur funktional sind, sondern tatsächlich den Erwartungen der Benutzer entsprechen.

Anhang – Anwendungsfalldarstellung für Bargeldabhebung an einem Geldautomaten:

Anwendungsfalldarstellung

Bargeld abheben

Primärer Akteur

Kunde (Kontoinhaber)

Sekundäre Akteure

-

Geldautomat

-

Bank-Server (Kernbank-System)

-

Zahlungsgateway (für Transaktionsverarbeitung)

-

Betrugsdetektionssystem

-

Drucker (für Belegausgabe)

Interessenten und Interessen

-

Kunde: Will Bargeld sicher und effizient abheben.

-

Bank: Stellt die Integrität der Transaktion, Betrugsverhinderung und korrekte Kontostandaktualisierung sicher.

-

Geldautomat-Betreiber: Stellt die Verfügbarkeit der Maschine und die Bestandsführung von Bargeld sicher.

-

Sicherheitsteam: Überwacht verdächtiges Verhalten und verhindert Betrug.

Voraussetzungen

-

Der Kunde hat eine gültige Bankkarte in den ATM eingelegt.

-

Der Kunde hat sich erfolgreich authentifiziert (korrektes PIN eingegeben).

-

Das Konto des Kunden ist aktiv und nicht gesperrt.

-

Der ATM verfügt über ausreichend Bargeld im Tresor.

-

Das Konto des Kunden verfügt über ausreichend verfügbaren Kontostand.

-

Die tägliche Abhebungsbeschränkung wurde nicht überschritten.

Nachbedingungen

-

Der angeforderte Bargeldbetrag wird dem Kunden ausgezahlt.

-

Der Kontostand des Kunden wird um den abgehobenen Betrag reduziert.

-

Ein Transaktionsprotokoll wird im Bankensystem erstellt.

-

Ein Beleg wird ausgegeben (falls gewünscht).

-

Der ATM protokolliert die Transaktion für Audits und Abstimmungen.

Haupterfolgs-Szenario (Grundablauf)

| Schritt | Systemaktion | Aktionsantwort |

|---|---|---|

| 1 | ATM fordert: „Bitte geben Sie Ihre PIN ein.“ | Der Kunde gibt die PIN ein. |

| 2 | Der ATM überprüft die PIN mit dem Bankserver. | Das System bestätigt, dass die PIN korrekt ist. |

| 3 | Der ATM zeigt das Hauptmenü an: „Bargeld abheben, Kontostand prüfen, Überweisung, Beenden.“ | Der Kunde wählt „Bargeld abheben.“ |

| 4 | Der ATM fordert: „Geben Sie den Betrag für die Abhebung ein.“ | Der Kunde gibt den Betrag ein (z. B. 100 $). |

| 5 | Der ATM überprüft: |

-

Der Betrag liegt innerhalb der täglichen Grenze.

-

Das Konto verfügt über ausreichende Mittel.

-

Der ATM verfügt über ausreichend Bargeld. | Das System bestätigt die Gültigkeit. |

| 6 | Der ATM fordert die Autorisierung vom Bankserver an. | Der Bankserver bestätigt die Transaktion. |

| 7 | Der ATM gibt Bargeld aus dem Tresor aus. | Der Kunde erhält das Bargeld. |

| 8 | Der ATM fordert: „Möchten Sie eine Quittung?“ | Der Kunde wählt „Ja“ oder „Nein“. |

| 9 | Wenn „Ja“: Der ATM druckt eine Quittung mit: -

Datum/Uhrzeit

-

Abgehobener Betrag

-

Verbleibendes Guthaben

-

Transaktions-ID | Der Kunde nimmt die Quittung entgegen. |

| 10 | Der ATM zeigt an: „Vielen Dank. Bitte ziehen Sie Ihre Karte heraus.“ | Der Kunde zieht die Karte heraus. |

| 11 | Der ATM kehrt in den Ruhezustand zurück. | Das System wird zurückgesetzt. |

✅ Erfolgreiches Ergebnis: Der Kunde erhält Bargeld und (optional) eine Quittung. Das Konto wird aktualisiert.

Alternativpfade (Ausnahme-Szenarien)

A1: Falsche PIN eingegeben (3 Versuche)

-

Auslöser: Der Kunde gibt dreimal eine falsche PIN ein.

-

Systemaktion: Der ATM sperrt die Karte und zeigt an: „Karte gesperrt. Wenden Sie sich an Ihre Bank.“

-

Aktionshandlung: Der Kunde verlässt den Vorgang und kontaktiert die Bank.

-

Nachbedingung: Die Karte ist vorübergehend gesperrt; die Transaktion wird protokolliert.

⚠️ Hinweis: Dies ist eine Sicherheitsmaßnahme, um unerlaubten Zugriff zu verhindern.

A2: Unzureichende Mittel

-

Auslöser: Der Kunde gibt einen Betrag ein, der den verfügbaren Kontostand übersteigt.

-

Systemaktion: Der ATM zeigt an: „Unzureichende Mittel. Aktueller Kontostand: $X.“

-

Aktionshandlung des Benutzers: Der Kunde wählt „Abbrechen“ oder gibt einen niedrigeren Betrag ein.

-

Nachbedingung: Kein Bargeld ausgegeben; kein Kontostand geändert.

A3: ATM-Bargeld unzureichend

-

Auslöser: Der Kunde gibt einen gültigen Betrag ein, aber der ATM-Safe ist leer oder unter dem Mindestbetrag.

-

Systemaktion: Der ATM zeigt an: „Bargeld nicht verfügbar. Bitte versuchen Sie es später erneut.“

-

Aktionshandlung des Benutzers: Der Kunde bricht ab oder kehrt später zurück.

-

Nachbedingung: Transaktion wird nicht verarbeitet; kein Kontostand geändert.

A4: Abhebungsbetrag überschreitet die tägliche Grenze

-

Auslöser: Der Kunde versucht, mehr als die tägliche Grenze abzuheben (z. B. 1.000 $).

-

Systemaktion: Der ATM zeigt an: „Überschreitet die tägliche Abhebegrenze. Versuchen Sie einen kleineren Betrag.“

-

Aktionshandlung des Benutzers: Der Kunde reduziert den Betrag oder bricht ab.

-

Nachbedingung: Transaktion wird nicht verarbeitet.

A5: Transaktion wurde durch den Bankserver abgelehnt

-

Auslöser: Die Bank-Server lehnen die Transaktion ab (z. B. aufgrund einer Betrugsmeldung, Kontosperrung).

-

Systemaktion: Der ATM zeigt an: „Transaktion abgelehnt. Bitte wenden Sie sich an Ihre Bank.“

-

Aktionshandlung des Akteurs: Der Kunde hebt die Transaktion auf und kontaktiert die Bank.

-

Nachbedingung: Kein Bargeld ausgegeben; kein Kontostand geändert.

Erweiterungen (<> Beziehungen)

| Erweiterung | Auslöser | Zweck |

|---|---|---|

| <>: Betrugserkennungssystem benachrichtigen | Wenn eine Abhebung in einem fremden Land erfolgt oder das typische Verhalten überschreitet | Verdächtige Aktivitäten zur Überprüfung markieren |

| <>: SMS-Warnung an den Kunden senden | Nach erfolgreicher Abhebung | Kunden über die Transaktion informieren (verbesserte Sicherheit) |

| <>: Abhebegebühr anwenden | Für nicht primäre Kontoinhaber oder bestimmte Kontotypen | Gebühr für bestimmte Dienstleistungen erheben |

| <>: Transaktionsverlauf ausdrucken | Wenn der Kunde „Verlauf ausdrucken“ im Menü auswählt | Ein ausgedrucktes Zusammenfassung der letzten Transaktionen bereitstellen |

Nichtfunktionale Anforderungen (NFRs)

| Kategorie | Anforderung |

|---|---|

| Leistung | Die Transaktion muss innerhalb von 3 Sekunden verarbeitet werden. |

| Sicherheit | Alle Kommunikation ist verschlüsselt (TLS 1.3). Die PIN wird niemals im Klartext gespeichert oder übertragen. |

| Zuverlässigkeit | Der Geldautomat darf kein Geld ausgeben, es sei denn, der Bankserver bestätigt die Autorisierung. |

| Benutzerfreundlichkeit | Die Benutzeroberfläche muss zugänglich sein (z. B. große Tasten, Sprachführung für Sehbehinderte). |

| Verfügbarkeit | Der Geldautomat muss zu 99,9 % der Zeit betriebsbereit sein. |

| Audit- und Compliance-Anforderungen | Alle Transaktionen müssen protokolliert und sieben Jahre lang nachvollziehbar aufbewahrt werden (gemäß Bankvorschriften). |

Hinweise

-

Der Geldautomat muss regelmäßig gewartet werden, um die Bargeldverfügbarkeit und die Hardwarezuverlässigkeit sicherzustellen.

-

Wenn die Karte innerhalb von 30 Sekunden nach der Transaktion nicht entfernt wird, wird sie automatisch zurückgehalten (Diebstahlschutzfunktion).

-

Das System unterstützt mehrere Währungen und Währungsumrechnungen (falls zutreffend).

Use-Case-Diagramm (UML-Zusammenfassung)

[Kunde] --(Geld abheben)--> [Geldautomat]

[Geldautomat] --(PIN authentifizieren)--> [Bankserver]

[Geldautomat] --(Guthaben prüfen)--> [Bankserver]

[Geldautomat] --(Geld ausgeben)--> [Geldschlüssel]

[Geldautomat] --(Beleg ausdrucken)--> [Drucker]

[Geldautomat] --(Betrugsystem benachrichtigen)--> [Betrugsdetektionssystem]

(Hinweis: In einem vollständigen UML-Diagramm würden Use-Case-Beziehungen wie <> und <> dargestellt werden.)

✅ Zusammenfassung

Diesesausführlicher Use-Casefür „Geld abheben“ bietet eine klare, strukturierte und testbare Spezifikation, die:

-

Benutzerziele und Systemverhalten erfasst.

-

Realitätsnahe Ausnahmen behandelt.

-

Sicherheit, Compliance und Benutzerfreundlichkeit unterstützt.

-

Dient als Grundlage für Design, Test und Implementierung.

Es eignet sich für den Einsatz in agilen Sprints, Systemdesigndokumenten oder formalen Anforderungsspezifikationen.

📘 Nächste Schritte:

-

Wandeln Sie dies in einSequenzdiagramm um Objektinteraktionen zu zeigen.

-

Erstellen Testfälle basierend auf jedem Fluss (Haupt- und Alternativfluss).

-

Link zu Klassendiagramme (z. B.

Konto,Transaktion,Geldautomat,Betrugsdetektor).

- Was ist ein Use-Case-Diagramm? – Ein umfassender Leitfaden zur UML-Modellierung: Dieser Leitfaden bietet eine detaillierte Erklärung von Use-Case-Diagrammen, einschließlich ihres Zwecks, ihrer Bestandteile und bewährter Praktiken zur Modellierung von Softwareanforderungen.

- Schritt-für-Schritt-Tutorial für Use-Case-Diagramme – Von Anfänger bis Experte: Dieser umfassende Leitfaden führt Benutzer Schritt für Schritt durch den Prozess der Erstellung effektiver Use-Case-Diagramme, von grundlegenden Konzepten bis hin zu fortgeschrittenen Modellierungstechniken.

- Visual Paradigm – Funktionen zur Use-Case-Beschreibung: Dieser Artikel untersucht die spezifischen Funktionen, die in Visual Paradigm zur präzisen Dokumentation von Benutzerinteraktionen und Systemverhalten zur Verfügung stehen.

- KI-Use-Case-Beschreibungs-Generator von Visual Paradigm: Diese Seite beschreibt ein künstlich-intelligente-basiertes Tool, das automatisch detaillierte Use-Case-Beschreibungen aus Benutzereingaben generiert und den Dokumentationsprozess erheblich beschleunigt.

- Automatisierung der Use-Case-Entwicklung mit KI in Visual Paradigm: Dieser Artikel erklärt, wie der KI-gestützte Generator manuelle Aufwendungen reduziert und die Konsistenz während des gesamten Softwareentwicklungszyklus verbessert.

- Tutorial zum Use-Case-Beschreibungs-Generator von Visual Paradigm: Ein Schritt-für-Schritt-Tutorial, das zeigt, wie strukturierte, detaillierte Use-Case-Dokumente direkt aus Ihren Diagrammen automatisch erstellt werden können.

- Dokumentation von Use Cases in Visual Paradigm: Benutzerhandbuch: Dieses offizielle Benutzerhandbuch erklärt, wie Anforderungen effektiv mit etablierten Vorlagen und bewährten Praktiken innerhalb der Modellierumgebung dokumentiert werden können.

- Erstellung von Use-Case-Beschreibungen in Visual Paradigm: Dieser technische Leitfaden enthält Anweisungen zum Einsatz der integrierten Werkzeuge der Software, um formale Beschreibungen für Systemanforderungen zu erstellen.

- Die Entschlüsselung von Anwendungsfällen, Szenarien und Ablauf von Ereignissen: Diese umfassende Ressource erläutert die entscheidenden Beziehungen zwischen Anwendungsfällen, Szenarien und dem strukturierten Ablauf von Ereignissen, die für eine genaue Dokumentation erforderlich sind.

- Wie man effektive Anwendungsfälle schreibt? – Visual Paradigm: Dieser Tutorial hebt hervor, dass der primäre Zweck der Anwendungsfalldarstellung darin besteht, eine solide Systemgrundlage durch klare Identifizierung der Benutzerbedürfnisse zu schaffen.